Noticias recientes

Publicaciones individuales — continúa desde donde quedó el inicio

3 de diciembre, 2025

GlassWorm regresa: 24 extensiones falsas infectan Visual Studio Marketplace y Open VSX usando Solana para C2

La campaña de malware GlassWorm reapareció con fuerza tras infiltrarse nuevamente en los ecosistemas de extensiones de Visual Studio Marketplace y Ope...

Investigadores capturan en vivo una operación de Lazarus: así funciona el esquema de “trabajadores remotos” que infiltra empresas occidentales

Investigadores de BCA LTD, NorthScan y ANY.RUN lograron documentar en tiempo real una operación activa de Famous Chollima, una de las unidades del gru...

India obliga a apps de mensajería a requerir SIM activa para combatir fraudes El Departamento de Telecomunicaciones (DoT) de India emitió una directiva el 28 de noviembre de 2025, exigiendo que plataformas como WhatsApp, Telegram, Signal, Snapchat, Aratta

El Departamento de Telecomunicaciones (DoT) de India emitió el 28 de noviembre de 2025 una directiva que cambia por completo el modelo operativo de la...

2 de diciembre, 2025

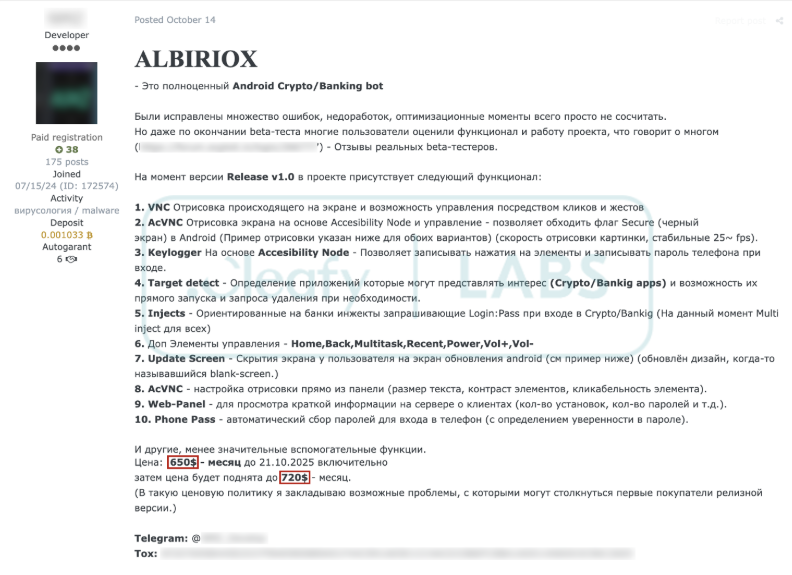

Albiriox: nuevo malware Android en modalidad MaaS impulsa fraude on-device contra más de 400 apps financieras

Un nuevo malware para Android, identificado como Albiriox, está generando preocupación en la comunidad de ciberseguridad móvil por su capacidad de eje...

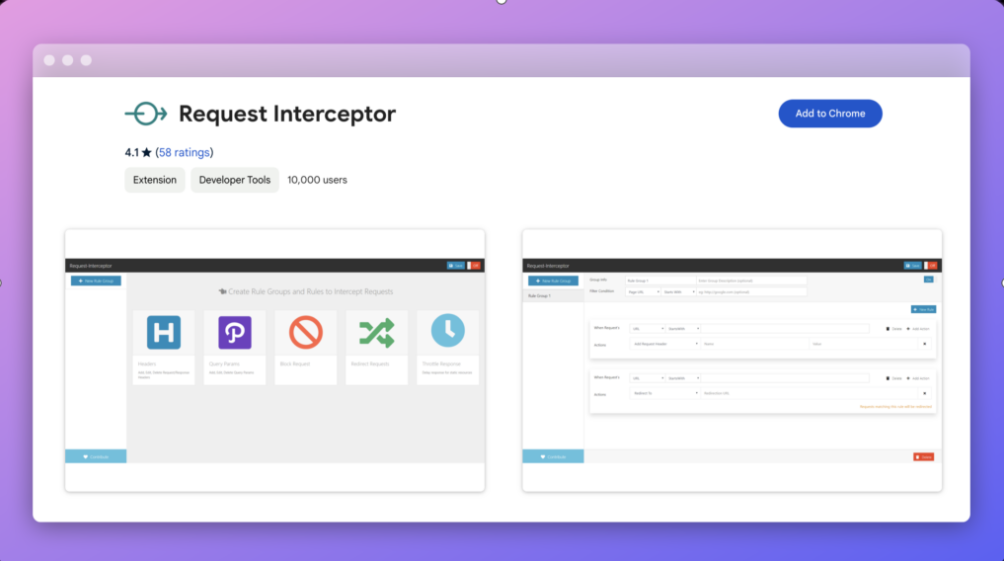

ShadyPanda: operación encubierta compromete a 4.3 millones de usuarios mediante extensiones de Chrome y Edge

Una campaña de espionaje silenciosa y sostenida por más de siete años quedó al descubierto tras un informe de Koi Security, que detalla cómo la operac...

India obliga a fabricantes a preinstalar app antifraude en todos los smartphones: un precedente para la seguridad móvil

El gobierno de India ordenó que todos los fabricantes de smartphones preinstalen Sanchar Saathi, una aplicación diseñada para frenar el creciente frau...

1 de diciembre, 2025

Guest Access en Microsoft Teams puede dejar sin efecto protecciones de Defender y abrir “zonas sin defensa” entre tenants

Investigadores de Ontinue alertaron sobre un riesgo en Microsoft Teams donde, al aceptar invitaciones como guest en un tenant externo, las proteccione...

CISA incorpora vulnerabilidad XSS en OpenPLC ScadaBR (CVE-2021-26829) a su lista KEV por explotación activa

La Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos (CISA) añadió la vulnerabilidad CVE-2021-26829, un fallo de Cross-Site S...

🔐 OpenAI confirma filtración de datos por incidente en Mixpanel; ¿Cómo nos afecta esto?

OpenAI confirmó una filtración de datos que impactó a un número no especificado de usuarios de su plataforma API, luego de un incidente de seguridad e...

28 de noviembre, 2025

🐺💻 Bloody Wolf vuelve a atacar: campañas de spear-phishing con Java y NetSupport ponen en jaque a gobiernos y TI

🧨 ¿Qué está pasando?Desde junio de 2025, el grupo APT Bloody Wolf ha intensificado una campaña de spear-phishing en Asia Central, principalmente en: ...

🚫🔐 Microsoft endurece Entra ID: tu login dejará de aceptar scripts externos en 2026

🔒 ¿Qué cambia realmente?Microsoft anunció que, entre mediados y finales de octubre de 2026, implementará una actualización estricta en su Content Secu...

⚠️ “Korean Leaks”: el recordatorio brutal de que un solo proveedor puede tumbar a toda tu organización

Si mañana uno de tus proveedores de TI sufre una brecha, ¿estás seguro de que eso no arrastrará a tu empresa también? La campaña Korean Leaks demuest...

Ediciones anteriores

Digests diarios publicados hasta el 6 de marzo de 2025

IA Claude Opus encuentra fallos en Firefox, grupo MuddyWater ataca EE.UU. con malware Dindoor y hackers chinos UAT-9244 infiltran telecomunicaciones en Sudamérica.

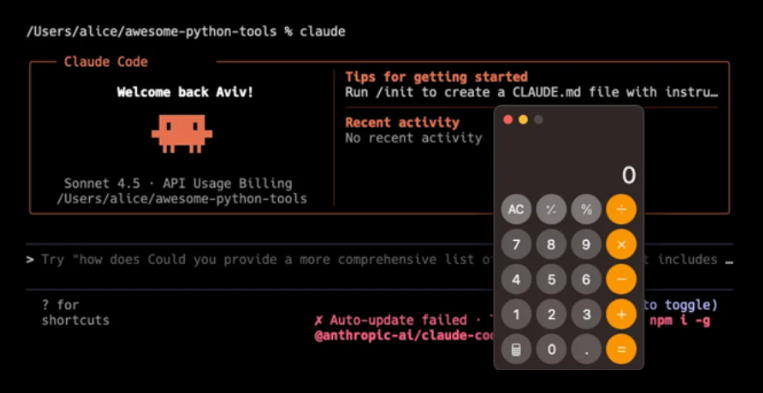

* La IA Claude Opus 4.6 de Anthropic descubrió 22 vulnerabilidades en el navegador Firefox, permitiendo a Mozilla corregir fallos críticos rápidame...

Europol desmantela Tycoon 2FA, APT28 ataca Ucrania con BadPaw y Dust Specter espía a Irak con malware.

* Europol desmanteló Tycoon 2FA, un servicio de phishing que robó más de 64,000 cuentas saltándose la autenticación de doble factor. * El grupo ...

Google descubre 'Coruna' contra iPhones, aumentan ciberataques por hacktivismo y lanzan guía de IA empresarial.

* Investigadores de Google identificaron el kit de exploits 'Coruna', el cual contiene 23 herramientas para hackear modelos antiguos de iPhone. *Se r...

Google alerta falla en Qualcomm para Android, Starkiller burla MFA y falsa asistencia técnica instala Havoc.

* Google confirmó la explotación activa de una vulnerabilidad grave en componentes de Qualcomm que afecta a dispositivos Android. * La nueva herram...

Google Chrome y Microsoft: Parchean falla de Gemini, adoptan certificados cuánticos y alertan sobre abuso de OAuth contra gobiernos.

* Google corrigió una vulnerabilidad crítica en Chrome relacionada con Gemini que permitía la escalada de privilegios y el acceso a archivos locale...

Hackers norcoreanos infiltran paquetes npm, el DoJ de EE. UU. incauta 61 millones en Tether y el grupo APT28 explota vulnerabilidad en MSHTML.

* Hackers norcoreanos distribuyeron 26 paquetes maliciosos en npm mediante la campaña "StegaBin" para desplegar troyanos y robar credenciales de desa...

Google Cloud: claves API de Gemini expuestas / 'ClawJacked' secuestra agentes OpenClaw AI

Miles de claves API de Google Cloud con acceso a Gemini han quedado expuestas tras habilitarse la API. La vulnerabilidad 'ClawJacked' permite a sitio...

Meta demanda a estafadores en Brasil; Cisco Talos identifica malware Dohdoor; Pentágono veta a Anthropic

* Meta demanda a redes de estafas en Brasil, China y Vietnam por suplantar celebridades con IA. * Cisco Talos descubre el malware "Dohdoor", que atac...

Stripe, Google y Anthropic: Ciberataques por suplantación en NuGet, desarticulación de GRIDTIDE y fallos críticos en Claude Code

* Stripe: ReversingLabs detecta un paquete malicioso en NuGet que suplanta a la librería oficial para robar tokens de API financieros. * Google: Des...

UnsolicitedBooker, RoguePilot y FileZen: Ciberespionaje en Asia Central, Robo de Repositorios en GitHub y Alerta de CISA por Explotación Activa

* UnsolicitedBooker emplea los backdoors LuciDoor y MarsSnake para infiltrarse en empresas de telecomunicaciones de Asia Central mediante campañas de...

Lazarus-Medusa en salud, Anthropic-China por Claude y APT28-Europa en MacroMaze

* Lazarus usa el ransomware Medusa (Broadcom/Symantec) para atacar el sector salud en EE. UU. y entidades en Oriente Medio. * Anthropic denuncia el r...

OpenAI ficha al creador de OpenClaw mientras Socket y Group-IB detectan malware que roba cripto y emplea IA

* OpenAI absorbe OpenClaw y ficha a Peter Steinberger para liderar el despliegue de agentes autónomos de IA. * Socket descubre la campaña SANDWORM_...

FBI alerta por Jackpotting; Sentencian a Oleksandr Didenko por fraude con Corea del Norte; Zimperium detecta malware PromptSpy en Google Gemini

- FBI reporta 1,900 ataques de Jackpotting con pérdidas de 40 millones de dólares mediante malware Ploutus. - Justicia de EE. UU. sentencia a Oleks...

CISA alerta por fallos en Roundcube mientras Anthropic desploma acciones de CrowdStrike y Sekoia detecta a Luminous Hyena

Gemini dijo CISA exige parches para vulnerabilidades críticas en Roundcube tras reportes de explotación activa por parte de la firma FearsOff. Anth...

Gemini dijo Ataques ClickFix, vulnerabilidades en BeyondTrust y "prompt injection" en Cline CLI comprometen sistemas con malware MIMICRAT y OpenClaw.

Gemini dijo Campañas de ClickFix y fallos en BeyondTrust (CVE-2026-1731) facilitan el despliegue de los troyanos MIMICRAT y VShell para el robo de d...

Cellebrite, CrescentHarvest y Massiv: tecnología forense contra activistas, ciberespionaje en Irán y troyano bancario en IPTV

* Cellebrite: The Citizen Lab detectó el uso de su tecnología forense para vulnerar dispositivos de activistas y opositores en Kenia y Jordania. * ...

Fallas críticas en Dell, extensiones de VS Code y teléfonos Grandstream exponen a millones al control remoto y espionaje

Gemini dijo Vulnerabilidades críticas en Dell RecoverPoint, extensiones de VS Code y teléfonos Grandstream permiten el control total de sistemas me...

Keenadu, SmartLoader y Microsoft: Infección de Firmware, Robo de Datos en IA y Envenenamiento de Recomendaciones

- Kaspersky detecta el backdoor Keenadu en firmware de tabletas Android (Alldocube) para control remoto y fraude publicitario. - STAR Labs alerta sob...

Hudson Rock, ETH Zurich e iVerify alertan: Robo de agentes OpenClaw, fallos en Bitwarden/LastPass y espionaje vía ZeroDayRAT

* Hudson Rock detecta el primer robo de identidad de agentes OpenClaw mediante el malware Vidar, comprometiendo su configuración y ética operativa. ...

Microsoft, Google y Cisco Talos alertan sobre ofensivas de ClickFix, CANFAIL y VoidLink contra infraestructura crítica y finanzas

* Microsoft, Google y Cisco alertan sobre el despliegue de los malwares ClickFix, CANFAIL y VoidLink mediante ingeniería social avanzada. * Estas ca...

Microsoft, SAP e Intel parchan fallos críticos mientras APT36 y "AgreeToSteal" vulneran Outlook y sectores estratégicos

- Microsoft, SAP e Intel** corrigen fallos críticos y *zero-days* tras la emisión de parches de seguridad por parte de más de 60 proveedores tecnol...

Microsoft parchea Zero-Days, SSHStalker captura servidores Linux y UNC1069 despliega Deepfakes de IA.

- Microsoft corrige 59 fallos y seis Zero-Days explotados por inteligencia rusa para evadir seguridad en Windows y Office. - La botnet SSHStalker sec...

Hackers norcoreanos intensifican espionaje en LinkedIn usando perfiles falsos para atacar empresas occidentales

- Grupos norcoreanos suplantan identidades reales en LinkedIn para infiltrarse en empresas. - La estrategia busca robar información sensible y compr...

TeamPCP ataca nubes AWS y Azure; Bloody Wolf espía a Uzbekistán y Rusia; OpenClaw integra VirusTotal contra malware en agentes de IA

- TeamPCP explota configuraciones en la nube para comprometer infraestructuras de AWS y Azure mediante un "gusano" automatizado. - Bloody Wolf desp...

BfV, BSI y CISA alertan: Phishing en Signal, ataques AitM con DKnife y retiro de hardware Edge obsoleto

- Agencias alemanas (BfV/BSI) advierten sobre phishing y secuestro de cuentas en Signal mediante ingeniería social contra objetivos diplomáticos. -...

Infy, n8n y React2Shell: Ciberespionaje estatal, ejecución remota y secuestro de servidores NGINX

El grupo Infy reanuda el ciberespionaje con el malware Tornado v51, mientras una falla crítica en n8n permite la ejecución remota de comandos median...

CISA ordena parcheo urgente de SolarWinds por explotación de vulnerabilidad RCE detectada por Horizon3.ai

CISA añade vulnerabilidad crítica en SolarWinds Web Help Desk al catálogo KEV tras detectar ataques activos. El fallo de deserialización permite e...

APT28 explota Office; Mozilla lanza borrado de datos; 341 paquetes maliciosos en ClawHub

APT28 explota una vulnerabilidad en Microsoft Office para realizar ciberespionaje contra gobiernos en Europa del Este. - Mozilla integra una función ...

Bitdefender unifica seguridad en mercado medio; secuestran actualizaciones de Notepad++ y eScan para distribuir malware

Bitdefender impulsa la consolidación de plataformas XDR y servicios MDR para mitigar la fragmentación de herramientas en el mercado medio. - Atacant...

Rusia, China y fraude en Chrome: Sabotaje energético en Polonia, malware "Stanley" en ChatGPT y ataques BadIIS en Asia

Polonia atribuye a Rusia (Static Tundra) el sabotaje con el malware DynoWiper contra más de 30 plantas de energía. Ciberdelincuentes despliegan el k...

PVEM propone 15 años de cárcel por hackeo gubernamental; detectan malware en extensión falsa de Moltbot para VS Code; SolarWinds corrige 4 fallas críticas en Web Help Desk

Iniciativa en México: El diputado Felipe Delgado (PVEM) propone 15 años de prisión para quienes hackeen infraestructura digital gubernamental. M...

Vulnerabilidades en n8n, ataques estatales vía WinRAR y espionaje de Mustang Panda con COOLCLIENT

Investigadores detectan fallos críticos de ejecución de código en n8n, mientras Google alerta sobre la explotación masiva de una vulnerabilidad en...

Microsoft parchea Zero-Day; Vulnerabilidad crítica "Cellbreak" en Grist-Core; Framework "PeckBirdy" de APTs chinas.

Microsoft corrige una vulnerabilidad crítica de día cero (CVE-2026-21509) en Office que permite evadir funciones de seguridad mediante objetos OLE m...

LockBit secuestra SHF, Konni despliega malware con IA y LLM automatizan ciberespionaje

LockBit amenaza con filtrar datos de la SHF mexicana, mientras el grupo Konni despliega malware generado por IA contra desarrolladores de blockchain. ...

CISA alerta explotación en VMware, Zimbra y Versa; Sandworm ataca red eléctrica polaca con DynoWiper y Amnesia RAT golpea Rusia.

CISA ordena parches urgentes para fallos críticos en VMware, Zimbra y Versa tras detectar ataques activos de ejecución de código y robo de datos. ...

Microsoft alerta AitM y BEC, GNU InetUtils telnetd expone acceso root, Osiris ransomware ejecuta BYOVD con POORTRY

Microsoft detectó campañas AitM y BEC multietapa que abusan de SharePoint para comprometer identidades empresariales del sector energético. GNU In...

Fallo crítico en Cloudflare, 42k secretos filtrados y malware en VS Code

Hoy analizamos tres noticias que han puesto en alerta a desarrolladores y administradores de sistemas en todo el mundo. Desde vulnerabilidades de bypa...

Brechas en Google Gemini, espionaje de Mysterious Elephant y cierre de Tudou Guarantee

Vulnerabilidad en Google Gemini permite el robo de datos mediante invitaciones maliciosas de calendario. El grupo Mysterious Elephant ejecuta campaña...

Resumen 20-ene: El fallo de AMD que rompe la nube y el increíble hackeo a los hackers

En el episodio de hoy, analizamos tres frentes críticos que están redefiniendo la ciberseguridad en este inicio de 2026. Desde fallos estructurales ...

Black Basta en la mira de INTERPOL, GootLoader evade antivirus con ZIPs malformados y extensiones de Chrome secuestran cuentas Workday y NetSuite

INTERPOL y la UE buscan al presunto líder de Black Basta, uno de los grupos de ransomware más activos a nivel global. GootLoader evoluciona con arc...

AWS CodeBuild, WordPress Modular DS y Microsoft Copilot: fallos críticos habilitan supply chain attacks, acceso admin y exfiltración de datos con un clic

Investigadores expusieron fallos críticos en AWS CodeBuild, el plugin Modular DS de WordPress y Microsoft Copilot que permiten desde ataques a la cad...

Banco del Bienestar en peligro de spam SMTP, Node.js corrige DoS en async_hooks y agentes de IA habilitan escalada de privilegios empresarial

Una falla en el Banco del Bienestar permite saturar sus servidores de correo con spam masivo, devido a una mala configuración. Node.js corrigió una...

VoidLink: malware Linux de ciberespionaje infiltra AWS, Azure y Kubernetes en entornos cloud

VoidLink es un malware avanzado para Linux diseñado para operar de forma persistente y sigilosa en entornos cloud y contenedores. Detecta plataforma...

n8n sufre ataque de cadena de suministro, GoBruteforcer compromete bases cripto y Anthropic lanza Claude for Healthcare

Paquetes maliciosos en npm comprometieron n8n y expusieron credenciales OAuth en workflows de automatización. La botnet GoBruteforcer atacó bases d...

Telcel mete la pata el primer día del registro obligatorio de celulares - Instagram también fué filtrado

Este fin de semana estuvieron todos los datos de clientes de TELCEL a merced de los chicos malos. Además Instagram fueron filtrados millones de datos...

Cisco parchea RCE crítico en ISE, Coolify expone control total en servidores self-hosted y WhatsApp propaga Astaroth en Brasil

Cisco lanzó un parche urgente para un RCE crítico en Identity Services Engine tras explotación activa. Coolify confirmó 11 fallas críticas que p...

n8n, Black Cat y Veeam: Vulnerabilidades Críticas, Malware por SEO Poisoning y RCE en Infraestructura de Respaldo

n8n corrigió una vulnerabilidad crítica que permite RCE sin autenticación y control total de instancias. Black Cat desplegó una campaña masiva d...

TOTOLINK EX200 permite control remoto sin parche y phishing con correos falsos de Booking.com distribuye DCRat

Una falla crítica sin parche en el firmware del TOTOLINK EX200 permite a atacantes tomar control total del dispositivo mediante Telnet con privilegio...

Hackers rusos atacan Ucrania vía Viber, botnet Kimwolf infecta Android por ADB y VVS Stealer roba cuentas Discord con Python

Hackers prorrusos usan Viber para distribuir malware contra personal militar y gubernamental de Ucrania. La botnet Kimwolf compromete millones de dis...

APT36, Google Cloud y Chronus: espionaje, phishing en la nube y filtración masiva contra gobiernos y empresas

APT36 intensificó campañas de espionaje con RAT contra gobierno y academia en India. Ciberdelincuentes abusaron de Google Cloud para ejecutar phish...

Chronus Team, RondoDox y Shai-Hulud: filtraciones gubernamentales, explotación de React2Shell y ataques a la cadena de suministro npm

Chronus Team es investigado por una posible filtración de bases de datos públicas en México con información sensible de ciudadanos. La botnet Ron...

Extensiones y APIs bajo ataque: Trust Wallet, DarkSpectre e IBM exponen fallas críticas en la cadena de software

Tres incidentes recientes revelan fallas críticas en la cadena de suministro y en plataformas clave: Trust Wallet fue comprometida mediante una exten...

SAT bajo escrutinio, IA en los SOC y el avance de Mustang Panda con rootkits firmados

Esta es nuestra última entrega del 2025 queestuvo marcado por denuncias de filtraciones en Factura SAT Móvil y cuestionamientos a la postura oficial...

NIST, npm y MongoDB (otra vez): frameworks clásicos, repositorios de código y CVE-2025-14847 bajo ataque

Frameworks como NIST, ISO 27001 y CIS Controls no cubren ataques modernos contra IA y cadenas de suministro. Campañas de phishing usando paquetes np...

Kaspersky expone espionaje APT, LastPass sufre robos cripto continuos y MongoDB corrige vulnerabilidad crítica MongoBleed

Kaspersky reveló una campaña APT que usa envenenamiento DNS para espionaje sigiloso y persistente en sistemas Windows. La brecha de LastPass de 202...

Estafas con Deepfakes, Malware en macOS, NVRs Explotados y Fallas Críticas en Fortinet SSL VPN

Casos como Nomani, MacSync y los NVR Digiever muestran el abuso de confianza en apps firmadas y hardware legacy. Vulnerabilidades no parchadas en For...

INTERPOL, Apple y Google Chrome: golpes al cibercrimen, multas antimonopolio y extensiones que roban credenciales

INTERPOL lideró una operación internacional que dejó cientos de arrestos por ransomware y fraude digital, mientras EE.UU. procesó a un afiliado de...

n8n, DoJ y npm: RCE crítico, fraude bancario por anuncios y malware en WhatsApp Web

Resumen diario de las noticias más importantes en ciberseguridad del 24 de diciembre de 2025.n8n parchó CVE-2025-68613 (CVSS 9.9), una vulnerabilida...

Malware en Android, Regresa grupo Iraní llamado Principe de Persia y detienen ATM Jackpottins

Investigadores de ciberseguridad han identificado una evolución significativa en las campañas de malware dirigidas a Android. El grupo APT iraní In...

Vulnerabilidad crítica a Motherboards Asus, Gygabyte y ASRock. China ataca Windows y en Nigeria detienen plataforma PhaaS

Resumen diario de las noticias más importantes en ciberseguridad del 22 de diciembre de 2025.Una vulnerabilidad crítica en UEFI expuso motherboards ...

Android, Windows y SaaS bajo ataque: Kimwolf, Kimsuky, ASUS Live Update y el auge del AI sprawl

Botnets masivas en Android, malware móvil APT y vulnerabilidades explotadas en Windows evidencian cómo los endpoints tradicionales y no tradicionale...

APT28, ForumTroll e Ink Dragon: campañas de phishing y espionaje que golpean Ucrania, Rusia y Europa

APT28, ForumTroll e Ink Dragon despliegan campañas activas de phishing y ciberespionaje que afectan a usuarios de correo en Ucrania, académicos en R...

Google, Amazon y React: las fallas críticas que están abriendo la puerta a espionaje, minería y ataques en la nube

Grandes marcas tecnológicas como **Google y Amazon** enfrentan incidentes que exponen fallas críticas en **IA, navegadores y servicios cloud**, mien...

Chronus Team, Phantom Stealer y VolkLocker: cómo el cibercrimen golpea gobiernos, bancos y empresas

Este especial analiza tres incidentes clave que marcaron el cierre de 2025 en materia de ciberseguridad: los ataques del grupo Chronus contra instituc...

Apple bajo explotación, GitHub como vector y routers Sierra Wireless en la mira de CISA

Apple confirmó la explotación activa de vulnerabilidades críticas en WebKit que permiten ejecución remota de código con solo visitar sitios malic...

Google Chrome bajo ataque, Gladinet comprometido y React2Shell golpea aplicaciones React

Las defensas corporativas enfrentan tres amenazas simultáneas: un zero-day explotado en Google Chrome, credenciales hard-codeadas activamente abusada...

Fortinet, Ivanti y SAP emiten parches críticos mientras Microsoft corrige 56 fallos: semana de alto riesgo para TI

Las principales tecnológicas cerraron el año con actualizaciones de emergencia ante vulnerabilidades que permiten bypass de autenticación, ejecuci�...

Cibercriminales Escalan: Nuevos Loaders, Ransomware Avanzado y Expansión de Infraestructura Global

Las campañas recientes muestran una escalada en sofisticación con CastleLoader, Storm-0249 y QWCrypt impulsando loaders polimórficos, PowerShell fi...

De JS Smuggler a FvncBot y Frost: Cómo Fallas en WordPress, Android e IA Exponen a Empresas Globales

Las últimas semanas han revelado un panorama alarmante en ciberseguridad: campañas web avanzadas, malware móvil altamente evasivo y vulnerabilidade...

Google Drive, React Server Components y Apache Tika bajo fuego: tres fallas críticas redefinen el riesgo para equipos de TI

La semana dejó una triple alerta para equipos de TI: React2Shell permitió RCE crítico en React y Next.js, ya con explotación activa. Perplexity C...

Plan Nacional de Ciberseguridad 2025–2030

Estas son nuestras primeras impresiones sobre el nuevo plan nacional de ciberseguridad

Brasil bajo ataque: Troyano bancario Maverick vía WhatsApp, fraude móvil RelayNFC y una red criminal con granjas SIMBOX sacuden la ciberseguridad global

Brasil enfrenta una oleada de ataques con el troyano bancario Maverick y el fraude móvil RelayNFC, que permite pagos contactless sin la tarjeta físi...

WhatsApp y Signal bajo nuevas reglas en India, Lazarus activa reclutamiento falso y GlassWorm ataca VS Code: semana crítica en ciberseguridad

India impone nuevas reglas a WhatsApp, Signal y Telegram al exigir SIM activa para frenar fraudes digitales. Investigadores capturan en vivo a Lazaru...

India activa Sanchar Saathi mientras ShadyPanda y Albiriox escalan ataques en Chrome, Edge y Android

India activó la preinstalación obligatoria de Sanchar Saathi para reforzar la seguridad móvil ante fraudes masivos. Al mismo tiempo, ShadyPanda ex...

Cuando OpenAI, ScadaBR y Teams fallan: brechas que exponen la colaboración moderna

OpenAI confirmó una filtración derivada de un fallo en Mixpanel que expuso datos de usuarios de su API. CISA añadió a su lista KEV una vulnerabil...

Qilin ataca escuelas en México, Bloody Wolf intensifica ataques en Asia Central: spear-phishing con Java y NetSupport logra evadir defensas

El grupo APT Bloody Wolf ha escalado sus ataques en Asia Central usando spear-phishing con PDFs falsos que descargan loaders Java maliciosos. Estos in...

Malware en extensiones de Google Chrome, campañas de espionaje y el boom del Account Takeover

Extensiones maliciosas como Crypto Copilot roban fondos silenciosamente en Solana, mientras grupos avanzados como RomCom combinan ingeniería social y...

Signal y WhatsApp bajo ataque, vulnerabilidades en Fluent Bit y la campaña falsa de actualización JackFix

La CISA alertó sobre campañas de spyware que están comprometiendo cuentas de Signal y WhatsApp mediante técnicas avanzadas de ingeniería social. ...

DeepSeek-R1 expuesto, explotación activa en WSUS, operación APT31 y zero-day crítico en Oracle Identity Manager

DeepSeek-R1 está generando código inseguro bajo ciertos términos censurados, exponiendo riesgos en entornos de desarrollo. ShadowPad continúa expl...

Phishing Invisible, Espionaje en la Nube y Un Zero-Day Explosivo: Las Amenazas Que No Puedes Ignorar Hoy

Desde notificaciones maliciosas hasta espionaje en la nube y fallos sin parches, estas tres amenazas revelan los puntos débiles que hoy están explot...

Bimbo de nuevo fue hackeada. Entre Malwares, Android y botnets, terminamos esta semana

TamperedChef, Sturnus, Tsundere y los ataques a Grupo Bimbo— muestran una evolución clara del cibercrimen hacia técnicas más sofisticadas: malwar...

Ciberataques en vivo: fallas en WhatsApp, 7-Zip y FortiWeb ponen en riesgo a millones

Tres alertas críticas: una filtración masiva en WhatsApp, ejecución remota en 7-Zip y explotación activa en FortiWeb. Todas están siendo aprovech...

Caos Digital Global: Cloudflare se degrada, Chrome parchea un zero-day, Azure detiene un DDoS récord y WhatsApp libera su nuevo laboratorio de seguridad

Cloudflare sufrió una degradación global que afectó a servicios clave en todo el mundo. Google lanzó un parche urgente para un zero-day en Chrome...

Click Fix regresa, Los engaños con Captcha, trabajadores norcoreanos falsos y phishing en Linkedin

Las técnicas de estafas, engaños e ingeniería social crecen. Muchos piensan que están preparados para cualquier amenaza, sin embargo estas notas, ...

Se quintuplican las pérdidas en el sistema financiero mexicano por incidentes cibernéticos

Hoy lunes muchos descansan, pero la ciberseguridad no. Y menos cuando la Asociación de Bancos de México y la Comisión Nacional Bancaria y de Valore...

Extensión falsa en Chrome, botnets desmanteladas y fallo crítico en Firebox: las alertas que no puedes ignorar

Las autoridades desmontaron infraestructura clave de botnets mientras una extensión falsa de Chrome robaba seed phrases usando tácticas invisibles. ...

Amenazas que Escalan, Defensas que Evolucionan: Phishing Industrial, IA Privada y el Panorama Actual de Ciberseguridad

El cibercrimen avanza con plataformas de phishing masivo como Lighthouse y actores que industrializan los ataques. Al mismo tiempo, Google impulsa mo...

🧠 Lo que debes saber esta semana: vulnerabilidad crítica en Triofox, RAT en Android y paquete falso en npm

Tres incidentes recientes revelan cómo los atacantes están diversificando sus tácticas en 2025: una vulnerabilidad crítica en Triofox, un troyano ...

Cuando el malware ya no espera tu clic: el nuevo ecosistema de amenazas invisibles

Los ataques ya no dependen del error humano: se infiltran en los navegadores, engañan con ingeniería social y se propagan dentro de las herramientas...

Así se infiltra el malware moderno: desde tus chats con IA hasta Visual Studio Code

Ataques invisibles, spyware sin clics y extensiones creadas con inteligencia artificial están redefiniendo las amenazas digitales. En esta edición ...

🔥 De ESET a Hyper-V: así están atacando hoy los grupos rusos las infraestructuras de TI

De ESET a Hyper-V, los grupos rusos están aprovechando cada capa de la infraestructura para infiltrarse: falsos instaladores, fallas críticas en fir...

🧠💥 IA fuera de control: malware que se reescribe, chatbots que filtran datos y smartphones que se blindan desde el chip

Malware como PROMPTFLUX usa IA para mutar cada hora, modelos como GPT-4o y GPT-5 exponen datos por inyecciones de prompt, y plataformas como Samsung K...

Microsoft Teams con 4 vulnerabilidades. Tres grupos delictivos se unen y una falla global en React ponen el mundo de cabeza.

Difícil me la pusieron hoy, porque cada vez hay más noticias de ciberseguridad. Imagina qué tan complicado e importante estuvo el día, que dejé ...

Ataques inteligentes y defensas autónomas: la nueva era del ciberespionaje y la seguridad asistida por IA

La ciberseguridad entra en una nueva fase: ataques impulsados por inteligencia y precisión quirúrgica, frente a defensas autónomas que piensan y re...

Ataques Silenciosos: las nuevas ofensivas cibernéticas que están poniendo a prueba la seguridad global

Las últimas 48 horas han encendido todas las alarmas en el mundo de la ciberseguridad: vulnerabilidades activas en VMware, Microsoft Exchange y Wind...

⚔️ Del código abierto al engaño digital: las nuevas tácticas que están marcando la guerra cibernética

Este viernes, la inteligencia artificial y el código abierto vuelven a estar en el centro del debate. Google presume bloquear 10 mil millones de fra...

Ataques automatizados, IA hackeada y la caída de Microsoft Azure

Mientras los botnets se multiplican, las inteligencias artificiales son manipuladas y las nubes más grandes del mundo colapsan, el mensaje para los p...

El nuevo rostro del cibercrimen: ataques invisibles que ya aprendieron a comportarse como tú

Miércoles y los ataques ya no se sienten ni se ven: se camuflan como comportamientos humanos, se esconden en plataformas legítimas y aprovechan cada...

Ataques invisibles, llaves comprometidas y ransomware híbrido: las 3 alertas críticas que todo profesional de TI debe conocer esta semana

El panorama de ciberseguridad en 2025 sigue poniéndose más complejo y desafiante, especialmente para quienes trabajan en soporte técnico, desarroll...

Alerta Máxima: VS Code, YouTube y tu celular están bajo ataque AHORA

Comenzamos semana y las nuevas campañas globales están atacando a desarrolladores, usuarios de YouTube y móviles con smishing, utilizando plataform...

IA espía en tus gafas, Corea del Norte caza ingenieros y fraudes millonarios desde la nube

Cerramos la semana que comenzó con la caída de AWS y terminamos con los rayban y el estudio sobre su uso, pasando por las novedades de Lazarus que s...

Tu router, tu correo o tu Zoom podrían estar comprometidos hoy 🚨

Jueves. Casi es fin de semana. Hoy hablamos de un grupo iraní que espía gobiernos, una falsa reunión de Zoom que roba datos y fallos críticos en r...

Meta activa defensas automáticas en WhatsApp y Messenger para frenar las estafas digitales

Apenas es miércoles y tenemos una semana movidita en el área de TI con muchas noticias que debes de conocer. El panorama de ciberseguridad en 2025 e...

🔥 El día que la nube se detuvo: la caída global de AWS expuso la fragilidad digital del planeta

La caída de AWS no solo tumbó servidores. Nos recordó que la infraestructura digital mundial pende de unos pocos hilos invisibles y que cada clic, ...

El SAT tendrá acceso a tus apps y plataformas | La verdad sobre la Ley 30-B

El Congreso mexicano aprobó la Ley 30-B, una reforma que da al SAT acceso permanente y en tiempo real a los sistemas de plataformas digitales como Ne...

Hackers infiltran rootkits Linux vía Cisco SNMP: ¿Estás en riesgo?

Una campaña de ciberataques conocida como Operation Zero Disco explota la vulnerabilidad crítica CVE-2025-20352 del protocolo SNMP de Cisco para ins...

¿Usas VS Code? Estas extensiones podrían estar filtrando tus datos y Grupo chino Jewelbug infiltró redes rusas

Un grupo de hackers chinos conocido como Jewelbug logró infiltrarse durante cinco meses en una empresa de servicios IT en Rusia, accediendo a reposit...

Hackers chinos con sus puertas traseras y los Tres nuevos grupos de Ransomware

Los hackers criminales chinos estan construyendo puertas traseras y tienes que enterarte como trabajan. Tambien directo de ESET, traemos la nota sobre...

Botnet RondoDox super podedoso ataca más de 30 marcas de routers, cámaras, DVR y CCTV

RondoDox utiliza un enfoque de “escopeta”, atacando múltiples vectores simultáneamente para maximizar su contagio y reclutamiento de dispositivo...

Siguen las consecuencias de errores técnicos en Oracle y SonicWall

El viernes te infomamos sobre las vulnerabilidades en Oracle y SonicWall derivado a errores técnicos dentro de los propios equipos. Recuerda que cono...

Nuevo spyware para Android ClayRat ataca Whatsapp y Tiktok - Clientes de Oracle en riesgo

Por fin es viernes, pero para cerrar la semana con seguridad, enterate y protege a tu comunidad de un nuevo spyware. Conoce como por una falla de Orac...

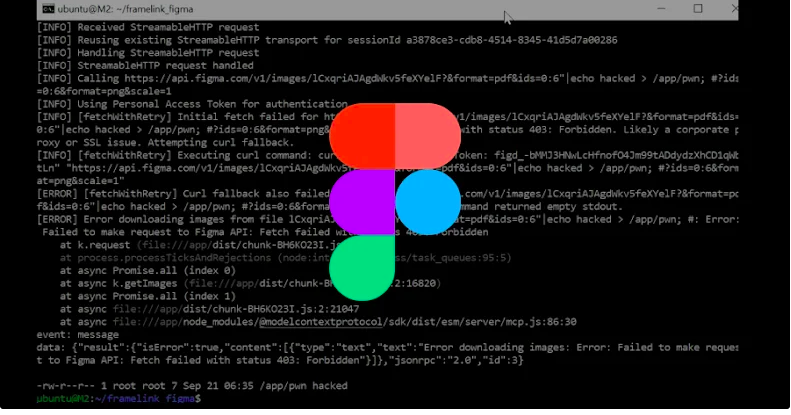

Vulnerabilidad Crítica en Figma MCP: Ejecución Remota de Código Expuesta – Actualiza Ya

Vulnerabilidad Crítica en Figma MCP: Ejecución Remota de Código Expuesta – Actualiza Ya [

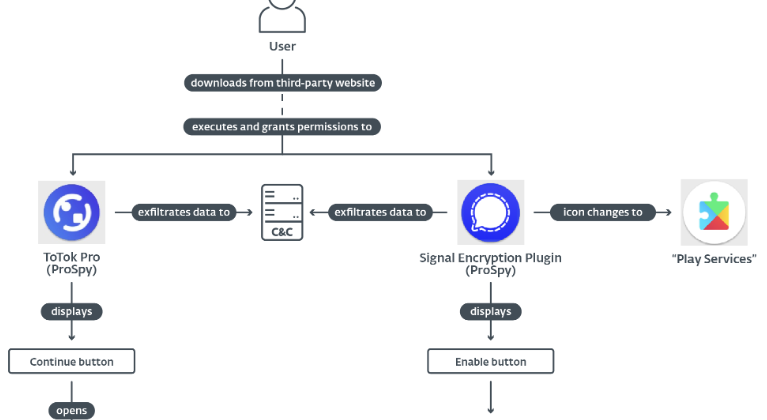

Cuidado con aplicaciones Android disfrazadas de Signal y Totok PRO

Los investigadores de la empresa eslovaca de ciberseguridad ESET han descubierto dos campañas de software espía para Android, bautizadas como ProSpy...

2 de Octubre "No se olvida"

Es jueves y casí el fin de semana. Hay que ponerle un boost a tu semana con información para protegernos de los malosos cibernéticos

Nuevo virus en Android engaña a adultos mayores con eventos falsos en Facebook

Hemos vuelto, renovados para entregarte la mejor información de ciberseguridad en el mejor formato.