Black Basta en la mira de INTERPOL, GootLoader evade antivirus con ZIPs malformados y extensiones de Chrome secuestran cuentas Workday y NetSuite

Resumen del día

INTERPOL y la UE buscan al presunto líder de Black Basta, uno de los grupos de ransomware más activos a nivel global.

GootLoader evoluciona con archivos ZIP malformados que evaden antivirus y ejecutan malware directamente en Windows.

Extensiones maliciosas de Chrome suplantan Workday y NetSuite para robar sesiones y secuestrar cuentas empresariales.

Las autoridades de Ucrania y Alemania identificaron a Oleg Evgenievich Nefedov, ciudadano ruso de 35 años, como el presunto líder del grupo de ransomware Black Basta. Como resultado, fue incluido en la lista de los más buscados de la Unión Europea y se emitió una Notificación Roja de INTERPOL, intensificando su búsqueda a nivel global.Detalles de la identificaciónSegún las investigaciones, Nefedov operaba bajo múltiples alias —Tramp, Trump, GG y AA— y cumplía un rol central dentro de la estructura delictiva. Entre sus funciones se encontraban la selección de objetivos, el reclutamiento de afiliados, la negociación de rescates y la gestión de pagos en criptomonedas.Registros internos del grupo, filtrados el año pasado, confirmaron su liderazgo y revelaron presuntos...

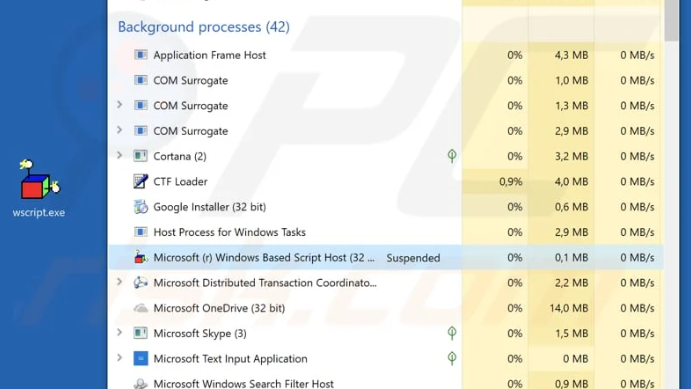

El malware GootLoader, activo desde al menos 2020, incorporó una técnica avanzada de evasión basada en la concatenación masiva de archivos ZIP malformados. Esta estrategia le permite eludir motores de análisis y herramientas de descompresión comunes como WinRAR o 7-Zip, mientras sigue siendo procesado correctamente por el descompresor predeterminado de Windows.La evolución refuerza la efectividad de GootLoader como vector inicial para campañas de malware más complejas, incluyendo ransomware y robo de información.Técnica de evasión basada en ZIP malformadosLa técnica consiste en concatenar entre 500 y 1.000 archivos ZIP corruptos en un único archivo final. Para lograrlo, los atacantes manipulan el End of Central Directory (EOCD) del ZIP, truncando dos bytes críticos del...

Investigadores de Socket Security identificaron cinco extensiones maliciosas de Google Chrome diseñadas para suplantar plataformas empresariales de recursos humanos (HR) y planificación de recursos empresariales (ERP) como Workday, NetSuite y SAP SuccessFactors.El objetivo principal de estas extensiones es el secuestro completo de cuentas corporativas, una amenaza crítica dado el nivel de privilegios que suelen concentrar estas plataformas dentro de las organizaciones.Funcionalidades maliciosas y control persistenteLas extensiones identificadas —DataByCloud Access, DataByCloud 1, DataByCloud 2, Tool Access 11 y Software Access— implementan un mecanismo de exfiltración agresivo:

Robo de cookies y tokens de autenticación cada 60 segundos.

Envío de credenciales a...