🔥 De ESET a Hyper-V: así están atacando hoy los grupos rusos las infraestructuras de TI

Resumen del día

De ESET a Hyper-V, los grupos rusos están aprovechando cada capa de la infraestructura para infiltrarse: falsos instaladores, fallas críticas en firewalls Cisco y malware escondido dentro de máquinas virtuales.

Un recordatorio claro de que la seguridad también puede convertirse en el punto más débil.

🧠 Cuidado con lo que descargas: falsos instaladores de ESET están dejando puertas traseras en equipos de TI

¿Instalaste un antivirus… o un troyano?

En la guerra digital moderna, los atacantes ya no solo buscan engañar a usuarios comunes: ahora apuntan directamente a los profesionales de TI.

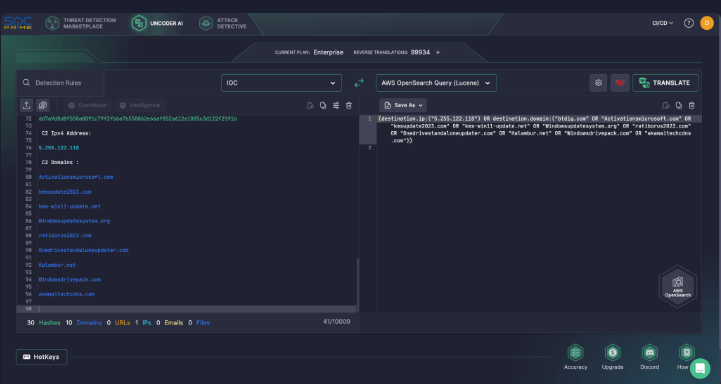

Una nueva campaña de ciberataques está distribuyendo versiones falsas del instalador de ESET, que en lugar de proteger, instalan un backdoor llamado Kalambur.

Los atacantes aprovecharon algo que todos conocemos: la confianza en las marcas legítimas. Bajo el nombre de una herramienta reconocida, difundieron correos y enlaces que llevaban a dominios falsos como esetsmart[.]com, esetscanner[.]com y esetremover[.]com. Todo parecía real… hasta que el antivirus descargado se convertía en una puerta abierta para el control remoto del equipo.

Qué hace Kalambur

Una vez instalado, Kalambur se conecta...

Si administras redes con Cisco ASA o FTD, este aviso te interesa… y mucho.Cisco ha confirmado que actores avanzados están explotando activamente dos vulnerabilidades críticas en sus dispositivos Secure Firewall Adaptive Security Appliance (ASA) y Secure Firewall Threat Defense (FTD).

Las fallas, identificadas como CVE-2025-20333 y CVE-2025-20362, están siendo aprovechadas como zero-days para desplegar malware altamente sofisticado, incluyendo RayInitiator y LINE VIPER.¿Qué está pasando?Estas vulnerabilidades fueron reportadas en septiembre de 2025, pero ahora se ha confirmado su explotación en entornos reales, principalmente en redes empresariales y gubernamentales.

La gravedad radica en que ambas pueden combinarse, permitiendo a un atacante tomar control total del dispositivo...

¿Y si el virus no estuviera en tu sistema operativo… sino en otro corriendo dentro de él?Un grupo de hackers vinculado a Rusia, conocido como Curly COMrades, está usando una técnica que lleva la evasión a otro nivel: instalar su propio sistema operativo virtual dentro del tuyo.

Sí, literalmente. En lugar de ejecutar malware directamente en Windows, lo hacen desde una máquina virtual (VM) creada dentro del sistema infectado, usando Hyper-V, la tecnología de virtualización nativa de Microsoft.De acuerdo con un informe de Bitdefender, el grupo activa de forma silenciosa el rol de Hyper-V y despliega una mini VM basada en Alpine Linux, tan liviana que apenas ocupa 120 MB de disco y 256 MB de RAM. Dentro de ese entorno, corren su arsenal sin ser detectados.Así funciona el ataque...