El nuevo rostro del cibercrimen: ataques invisibles que ya aprendieron a comportarse como tú

Resumen del día

Miércoles y los ataques ya no se sienten ni se ven: se camuflan como comportamientos humanos, se esconden en plataformas legítimas y aprovechan cada descuido en la configuración de nuestras herramientas.

Desde troyanos móviles que escriben como una persona, hasta exploits en Chrome y errores en Google Workspace, una nueva generación de amenazas demuestra que el mayor riesgo ya no es el malware, sino nuestra confianza en lo cotidiano.

Herodotus es un nuevo troyano bancario para Android que ha sido detectado en campañas activas principalmente en Italia y Brasil, representando una amenaza avanzada para dispositivos móviles. Lo característico de Herodotus es su capacidad para imitar el co

Imagina que un malware pudiera escribir tan parecido a ti que ni los sistemas de detección más modernos pudieran notar la diferencia. No hablamos del futuro: ese malware ya existe, y se llama Herodotus.

💣 Qué es y por qué importa

Herodotus es un nuevo troyano bancario para Android que está causando estragos en países como Italia y Brasil, y que pronto podría extenderse a otras regiones. A diferencia de los troyanos tradicionales, este no solo roba contraseñas: imita el comportamiento humano, especialmente la forma en que escribimos en pantalla.

¿Por qué eso es tan grave?

Porque muchos bancos y sistemas de seguridad ya no dependen solo de contraseñas, sino también de biometría conductual: cómo tocamos la pantalla, los tiempos entre teclas o la presión que aplicamos....

Muchos equipos confían en Google Workspace como si fuera un búnker digital. Pero en 2025, el verdadero peligro no está en Google… sino en cómo tú lo configuras.💼 La herramienta más usada, pero también más expuestaGoogle Workspace se ha convertido en la base de la colaboración empresarial moderna: correos, calendarios, documentos, videollamadas y almacenamiento en la nube, todo integrado.

El problema es que esa comodidad también abre más puertas.Aunque Google ofrece una excelente infraestructura de seguridad, una mala configuración puede volver tu entorno un blanco fácil. Los errores más comunes vienen de permisos demasiado abiertos, exceso de compartición de archivos y falta de monitoreo constante.🧠 Las amenazas más frecuentes

Phishing y robo de credenciales....

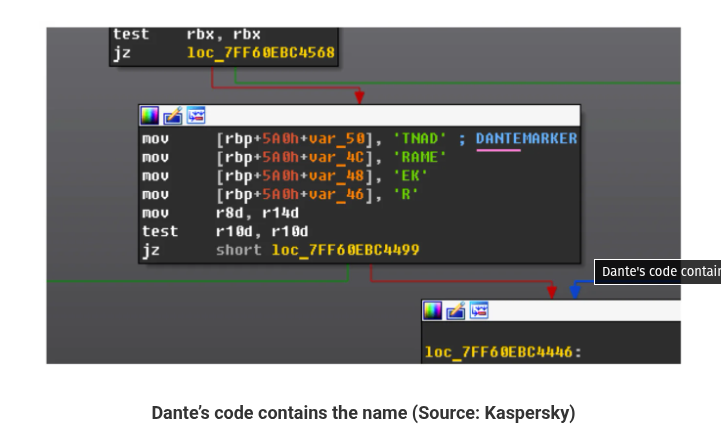

Ni clics raros, ni descargas extrañas. Solo navegar con Chrome.

Así comenzó uno de los ataques más silenciosos del año: una vulnerabilidad de día cero que convirtió al navegador más usado del planeta en una puerta directa al espionaje.🧠 Qué pasó realmenteEn marzo de 2025, investigadores descubrieron una campaña llamada “Operation ForumTroll”, que aprovechaba una falla crítica en Google Chrome (CVE-2025-2783).

La vulnerabilidad —un error en el manejo de ciertos procesos en Windows— permitía a los atacantes escapar del sandbox del navegador y ejecutar código directamente con los mismos permisos del proceso de Chrome.Traducido al mundo real:

Bastaba abrir un enlace malicioso para que el atacante tomara control de tu equipo sin que te dieras cuenta.

Google...