Ataques invisibles, llaves comprometidas y ransomware híbrido: las 3 alertas críticas que todo profesional de TI debe conocer esta semana

Resumen del día

El panorama de ciberseguridad en 2025 sigue poniéndose más complejo y desafiante, especialmente para quienes trabajan en soporte técnico, desarrollo y administración de sistemas.

Esta semana, tres incidentes destacan por su impacto directo en la operación diaria de profesionales de TI:

¿Usas una YubiKey o una passkey para entrar a X (antes Twitter)?

Entonces tienes una tarea pendiente antes del 10 de noviembre de 2025, o podrías quedarte sin acceso a tu cuenta.

X está pidiendo a todos los usuarios que utilizan llaves de seguridad físicas o passkeys como método de autenticación de dos factores (2FA) que vuelvan a registrar estos dispositivos.

El motivo es simple: las llaves actuales están asociadas al dominio antiguo twitter.com, el cual dejará de funcionar pronto.

Para seguir entrando sin problemas, las llaves deben estar vinculadas al nuevo dominio x.com.

👉 Qué hacer:

Entra a tu cuenta y ve a:

Configuración → Seguridad y acceso a la cuenta → Autenticación de dos factores → Llave de seguridad.

Ahí podrás re-enrolar tu llave actual o...

¿Y si tu navegador con IA recordara órdenes de un hacker… incluso después de reiniciarlo?

Eso es justo lo que ha descubierto LayerX Security en ChatGPT Atlas, el navegador con inteligencia artificial de OpenAI.

La vulnerabilidad, bautizada como “ChatGPT Tainted Memories”, permite a los atacantes inyectar comandos persistentes directamente en la memoria de la sesión del usuario.En términos simples: un atacante puede enviar una solicitud especialmente diseñada (tipo CSRF) que escribe instrucciones maliciosas en la memoria del navegador, las cuales permanecen activas incluso si cambias de dispositivo o cierras y vuelves a abrir Atlas.

El resultado: la IA puede ejecutar órdenes sin tu consentimiento, incluyendo acciones críticas como ejecución remota de código, robo de...

Imagina un ransomware que combina lo peor de dos mundos: Linux y Windows.

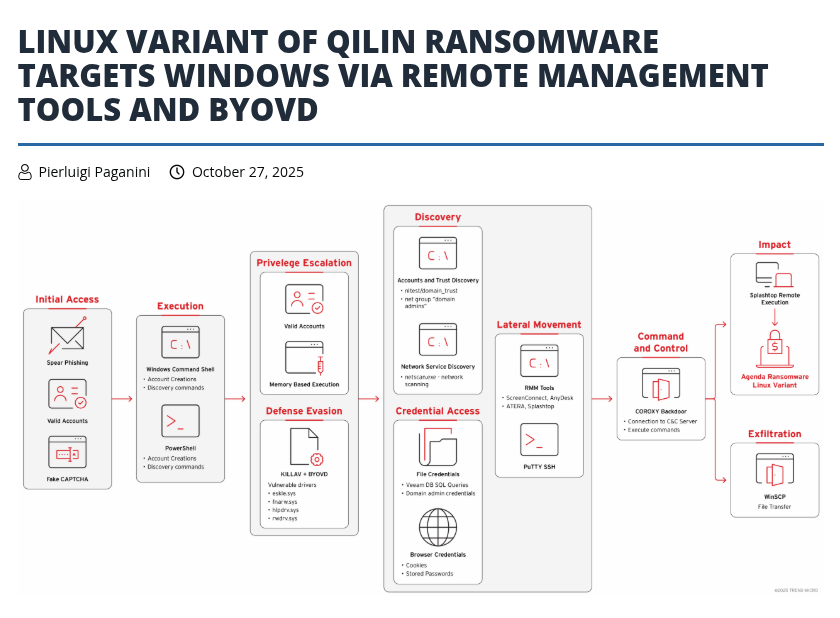

Eso es justo lo que está haciendo Qilin, también conocido como Agenda o Water Galura, con su nueva campaña detectada en 2025.

Este grupo ha logrado algo que pocas operaciones de ransomware consiguen: un ataque híbrido y multiplataforma que se propaga usando herramientas legítimas y evade defensas de seguridad tradicionales.El ataque de Qilin utiliza una técnica avanzada llamada BYOVD (Bring Your Own Vulnerable Driver): básicamente, los atacantes cargan controladores vulnerables (como eskle.sys) en sistemas Windows para desactivar antivirus y EDRs sin levantar alertas.

Mientras tanto, despliegan un payload basado en Linux dentro de Windows mediante WinSCP para transferir archivos y Splashtop Remote para...