Google Cloud: claves API de Gemini expuestas / 'ClawJacked' secuestra agentes OpenClaw AI

Resumen del día

Miles de claves API de Google Cloud con acceso a Gemini han quedado expuestas tras habilitarse la API.

La vulnerabilidad 'ClawJacked' permite a sitios web maliciosos secuestrar agentes OpenClaw AI locales.

Esta situación subraya la importancia de asegurar las APIs y la infraestructura de IA.

Una investigación de Truffle Security ha revelado que miles de claves API de Google Cloud, generalmente designadas como identificadores de proyecto para fines de facturación, podrían ser utilizadas indebidamente para autenticarse en endpoints sensibles de Gemini y acceder a datos privados.

El hallazgo de Truffle Security

Truffle Security descubrió cerca de 3,000 claves API de Google (identificadas por el prefijo "AIza") incrustadas en código del lado del cliente para proporcionar servicios relacionados con Google, como mapas integrados en sitios web. El investigador de seguridad Joe Leon explicó que, con una clave válida, un atacante puede acceder a archivos cargados, datos en caché y cargar el uso de LLM a la cuenta de la víctima, añadiendo que estas claves ahora también se...

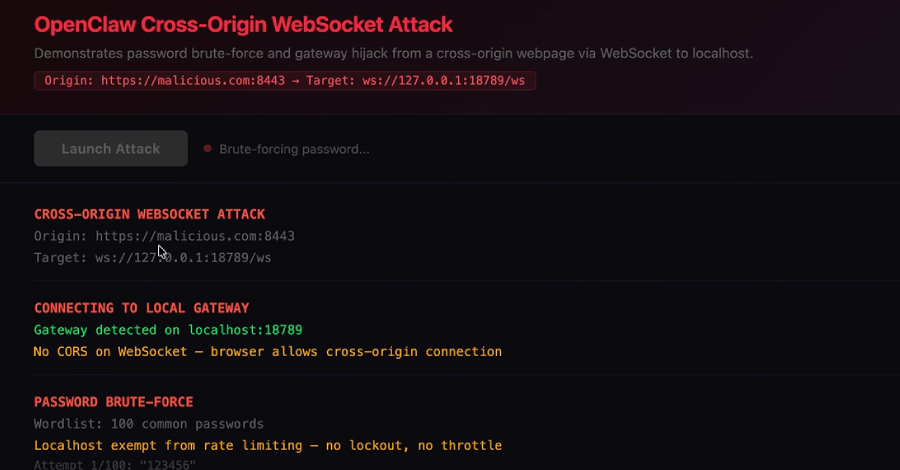

Oasis Security ha descubierto una vulnerabilidad de alta gravedad en OpenClaw, denominada 'ClawJacked', que permite a sitios web maliciosos tomar el control de agentes de inteligencia artificial (IA) que se ejecutan localmente.

Detalles de la vulnerabilidad

La vulnerabilidad reside en el sistema central de OpenClaw, afectando a la puerta de enlace (gateway) sin necesidad de plugins o extensiones instaladas por el usuario. El ataque se basa en el siguiente escenario:

Un desarrollador tiene OpenClaw configurado y en ejecución en su portátil, con su gateway (un servidor WebSocket local) en localhost y protegido por una contraseña.

El desarrollador visita un sitio web controlado por un atacante a través de ingeniería social u otros medios.

El ataque se desarrolla de la...