Lazarus-Medusa en salud, Anthropic-China por Claude y APT28-Europa en MacroMaze

Resumen del día

* Lazarus usa el ransomware Medusa (Broadcom/Symantec) para atacar el sector salud en EE. UU. y entidades en Oriente Medio.

* Anthropic denuncia el robo de propiedad intelectual de Claude mediante 16 millones de interacciones de firmas chinas.

* APT28 ejecuta la Operación MacroMaze (S2 Grupo) empleando servicios legítimos para espiar instituciones en toda Europa.

EL GRUPO LAZARUS ADOPTA EL RANSOMWARE "MEDUSA" PARA ATACAR EL SECTOR SALUD Y ENTIDADES EN ORIENTE MEDIO

El equipo de cazadores de amenazas de Symantec y Carbon Black (pertenecientes a Broadcom) ha revelado un cambio táctico significativo en las operaciones del grupo de ciberespionaje Lazarus, vinculado a Corea del Norte. Según el informe técnico publicado recientemente, la organización criminal ha comenzado a utilizar el ransomware-as-a-service (RaaS) conocido como Medusa para perpetrar ataques en Oriente Medio y contra organizaciones sanitarias en Estados Unidos.Un giro hacia el pragmatismo criminalHistóricamente, el grupo Lazarus (también identificado por investigadores como Diamond Sleet o Pompilus) se caracterizaba por desarrollar sus propias herramientas de cifrado, como las familias de malware Maui o SHATTEREDGLASS. Sin embargo, los analistas de Symantec señalan que la...

En una revelación que escala las tensiones tecnológicas entre Estados Unidos y China, la firma de inteligencia artificial Anthropic ha acusado formalmente a tres laboratorios de IA chinos de orquestar campañas a "escala industrial" para extraer capacidades de su modelo estrella, Claude.Según el informe técnico publicado por la propia compañía estadounidense, las empresas señaladas —DeepSeek, Moonshot AI y MiniMax— habrían violado los términos de servicio y evadido restricciones regionales mediante una red masiva de cuentas fraudulentas.La técnica de la "destilación ilícita"El eje de la denuncia reside en el uso indebido de una técnica llamada destilación de modelos. En el desarrollo de IA, la destilación es una práctica legítima donde un modelo más pequeño y...

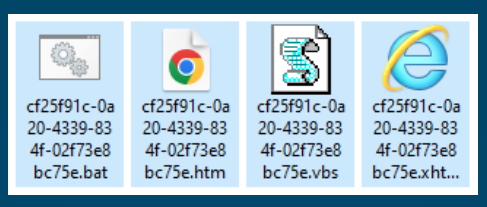

El equipo de inteligencia de amenazas LAB52 de S2 Grupo, con sede en España, ha identificado una sofisticada campaña de ciberespionaje denominada "Operación MacroMaze", dirigida contra entidades gubernamentales y de defensa en Europa Occidental y Central. La operación, atribuida al grupo APT28 (vinculado a la inteligencia militar rusa o GRU), destaca por el uso ingenioso de herramientas sencillas y servicios legítimos para evadir la detección.El arte de la simplicidad técnicaA diferencia de otros ataques que emplean malware extremadamente complejo, la investigación de LAB52 revela que APT28 está utilizando una combinación de scripts básicos (batch files, VBS y HTML) para maximizar su sigilo. La clave del éxito de esta campaña reside en la orquestación:Phishing geopolítico:...