Extensiones y APIs bajo ataque: Trust Wallet, DarkSpectre e IBM exponen fallas críticas en la cadena de software

Resumen del día

Tres incidentes recientes revelan fallas críticas en la cadena de suministro y en plataformas clave: Trust Wallet fue comprometida mediante una extensión maliciosa, DarkSpectre operó durante años a través de add-ons en navegadores y IBM confirmó un bypass de autenticación en API Connect.

Los ataques permitieron robo de credenciales, espionaje corporativo y acceso no autorizado a APIs empresariales, afectando a millones de usuarios.

Ataque de cadena de suministro compromete extensión de Trust Wallet y expone fondos por USD 8,5 millones

Un ataque de cadena de suministro vinculado a la segunda iteración de Shai-Hulud permitió a los atacantes acceder a secretos internos de los desarrolladores de Trust Wallet almacenados en GitHub. Entre los datos comprometidos se encontraba el acceso al código fuente y la clave API utilizada para publicar extensiones en Chrome Web Store.Como resultado, el 24 de diciembre de 2025 se publicó la versión maliciosa 2.68 de la extensión de Trust Wallet sin pasar por los controles internos habituales. Esta versión incorporaba un backdoor diseñado para recolectar frases mnemónicas de los usuarios. En total, se vieron comprometidas 2.520 billeteras.El dominio metrics-trustwallet[.]com fue utilizado como infraestructura para alojar y operar el código malicioso, facilitando la exfiltración...

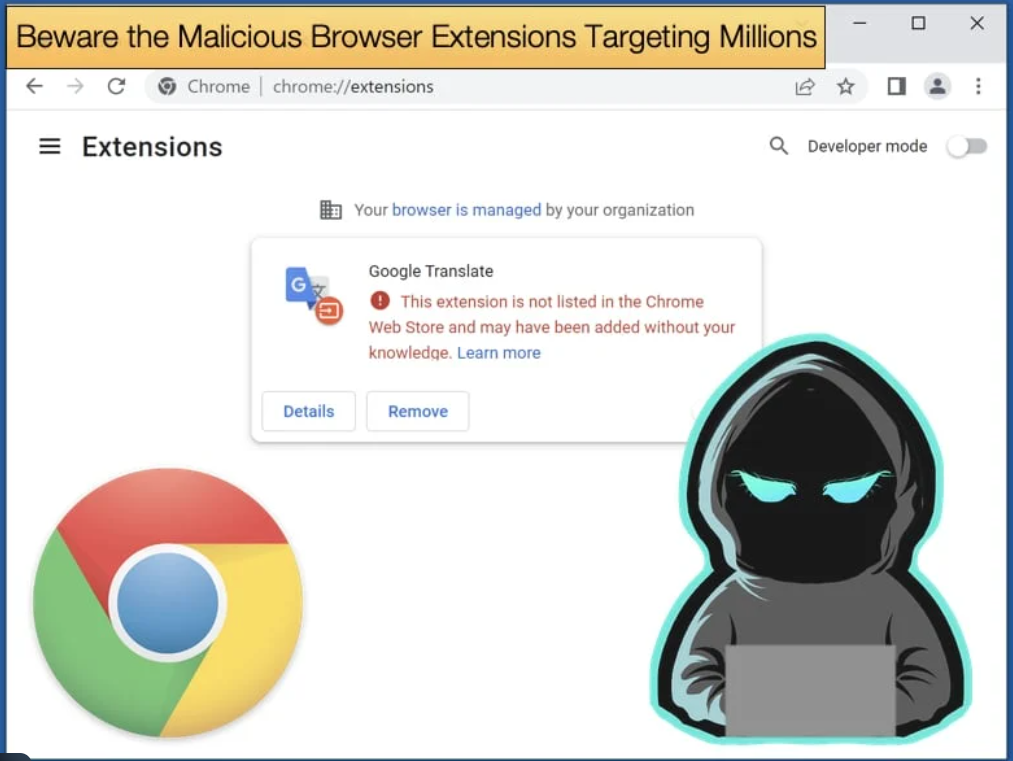

Panorama generalInvestigaciones recientes expusieron DarkSpectre, un conjunto de campañas de extensiones maliciosas activas durante aproximadamente siete años que lograron impactar a 8,8 millones de usuarios en navegadores basados en Google Chrome, Microsoft Edge y Mozilla Firefox.La operación se atribuye a un actor de amenazas de origen chino y destaca por su persistencia, escala y capacidad para evadir los mecanismos de revisión de las tiendas oficiales de extensiones.Detalles de las campañasDarkSpectre agrupa tres operaciones principales:

ShadyPanda: afectó a 5,6 millones de usuarios mediante más de 100 extensiones utilizadas para robo de datos, secuestro de búsquedas y fraude de afiliados. Un rasgo clave fue el uso de sleepers: extensiones aparentemente benignas que...

Resumen del avisoIBM emitió una alerta de seguridad por una vulnerabilidad crítica en IBM API Connect que permite a atacantes eludir la autenticación de forma remota. La falla fue catalogada con un CVSS de 9.8, ubicándola en el rango de máximo riesgo para entornos empresariales.Detalles de la vulnerabilidadIdentificada como CVE-2025-13915, la vulnerabilidad afecta a múltiples versiones del producto y permite el acceso sin credenciales válidas, sin interacción del usuario y sin privilegios previos. El problema está clasificado como CWE-305 (Authentication Bypass by Assumed-Immutable Data), lo que implica una validación incorrecta de los mecanismos de autenticación.Desde el punto de vista operativo, este fallo habilita escenarios de:

Exposición de APIs internas y datos...