El incidente no corresponde a un hackeo tradicional (no hay evidencia de intrusión a cuentas o sistemas personales), sino a un acceso no autorizado a información sensible, lo que apunta a vectores más complejos como filtraciones internas, uso indebido de bases de datos o fallas en controles de acceso.

Registro obligatorio: ampliación de superficie de ataque

La política pública que obliga a vincular líneas telefónicas con identidad oficial (CURP), bajo el marco de la Ley General del Sistema Nacional de Seguridad Pública, busca combatir delitos como la extorsión. Sin embargo, desde una perspectiva de ciberseguridad, introduce riesgos estructurales:

- Centralización de datos sensibles: nombre, CURP, número telefónico y potencialmente geolocalización.

- Incremento del valor del objetivo: bases de datos gubernamentales se convierten en activos altamente atractivos.

- Dependencia en controles internos: insiders (personal con acceso legítimo) se vuelven un vector crítico.

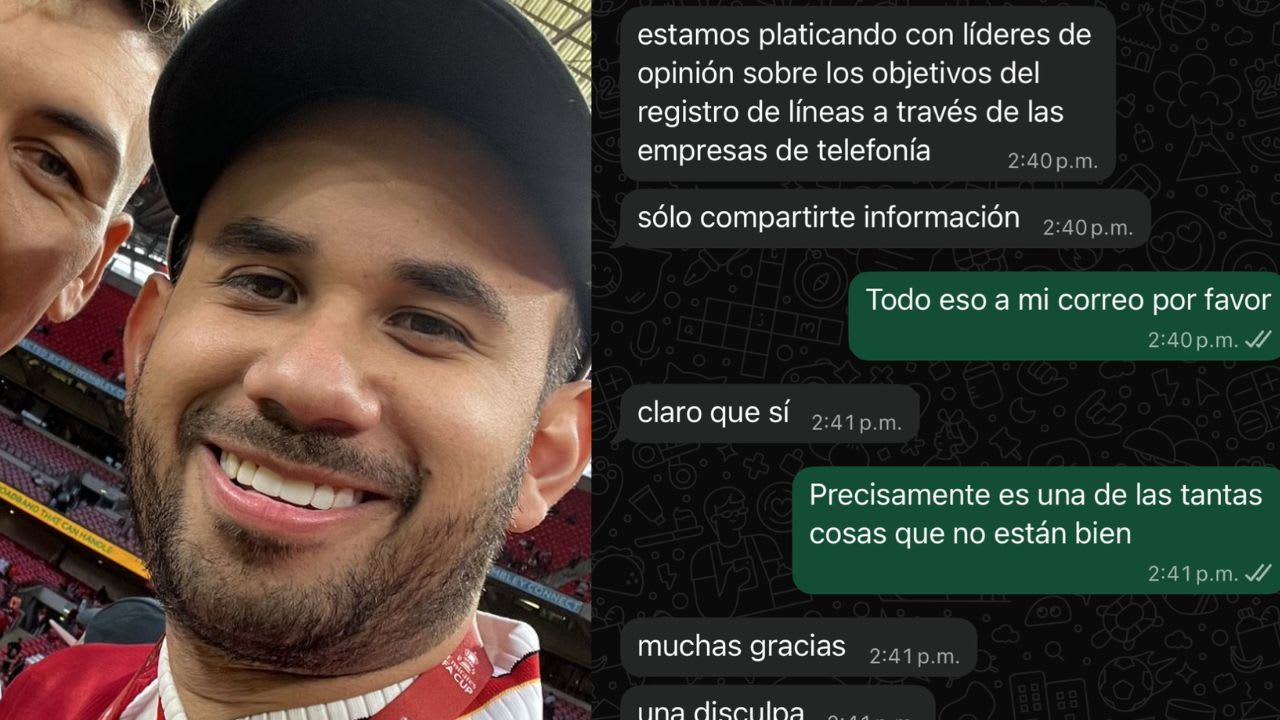

El caso de Montiel sugiere precisamente este último escenario: no un ataque externo sofisticado, sino una posible explotación interna o filtración lateral.

Doxeo y abuso de información: el riesgo operativo

El contacto directo recibido por el influencer —presuntamente de alguien con acceso a información privilegiada— encaja en prácticas de doxeo, donde datos personales son utilizados para intimidar, presionar o vigilar.

Desde el punto de vista técnico, esto revela posibles fallas en:

- Gestión de identidades y accesos (IAM): ausencia de principios de mínimo privilegio.

- Auditoría y trazabilidad: incapacidad de rastrear quién accede a qué datos y cuándo.

- Segmentación de bases de datos: exposición innecesaria de información completa a múltiples actores.

En entornos bien diseñados, el acceso a datos como números personales debería estar estrictamente controlado, monitoreado y justificado bajo políticas de seguridad auditables.

Debate público vs. arquitectura de seguridad

El incidente también evidencia una desconexión recurrente en políticas tecnológicas: el enfoque en objetivos de seguridad pública sin una arquitectura robusta de ciberseguridad y protección de datos.

La reacción de figuras públicas como Chumel Torres amplificó la discusión, pero el problema de fondo es técnico:

- ¿Existen controles de acceso granulares en el padrón?

- ¿Se aplican mecanismos de cifrado en reposo y en tránsito?

- ¿Hay monitoreo activo de accesos sospechosos?

- ¿Se cuenta con un plan de respuesta a incidentes de datos personales?

Hasta ahora, no hay evidencia pública de auditorías independientes ni de investigaciones formales sobre el incidente.

Implicaciones para profesionales TI y seguridad

Para equipos de ciberseguridad y arquitectos de sistemas, este caso funciona como un recordatorio crítico:

- Los sistemas centralizados amplifican riesgos si no se diseñan con Zero Trust desde el inicio.

- El factor humano (insiders) sigue siendo uno de los vectores más difíciles de mitigar.

- Las políticas públicas tecnológicas requieren evaluación de riesgo realista, no solo objetivos funcionales.

Además, plantea la necesidad de incorporar:

- Modelos de Zero Trust Architecture (ZTA)

- Controles de Data Loss Prevention (DLP)

- Auditorías continuas y transparentes

- Regulación efectiva sobre uso indebido de datos

Conclusión: más allá del caso individual

El caso de Werevertumorro no debe analizarse como un incidente aislado, sino como un síntoma de posibles debilidades sistémicas en la gestión de datos personales a nivel gubernamental.

En un contexto donde la identidad digital se vuelve obligatoria para servicios básicos como telecomunicaciones, la ciberseguridad deja de ser un componente técnico opcional y se convierte en un elemento central de gobernanza.