Advierten sobre el resurgimiento de 'Coruna', el kit de ataque a iOS que ahora se usa de forma masiva

Investigadores de Kaspersky han descubierto que el kit de 'exploits' (aprovechamiento de vulnerabilidades) para iOS conocido como Coruna, utilizado en ataques recientes contra iPhones, es en realidad una versión actualizada del mismo código usado en la campaña 'Operation Triangulation' de 2023. Esto significa que una herramienta originalmente diseñada para espionaje selectivo ahora se está utilizando de forma indiscriminada, poniendo en riesgo a muchos más usuarios.

¿Qué es Coruna y cómo funciona el ataque?

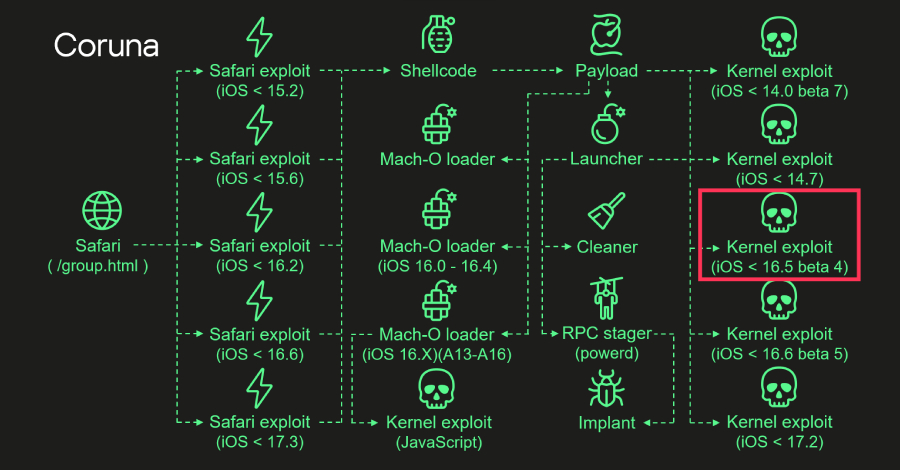

Coruna es un conjunto de herramientas que aprovechan vulnerabilidades en el sistema operativo iOS de Apple para infectar iPhones. Según los investigadores, no se trata de una simple recopilación de 'exploits' públicos, sino de una evolución constante del 'framework' (estructura base) original de Operation Triangulation. El ataque comienza cuando un usuario visita un sitio web comprometido en Safari. Este sitio web identifica el navegador y la versión del sistema operativo del dispositivo para servirle el 'exploit' adecuado. Luego, se descarga un 'payload' (carga útil, el componente malicioso) que ejecuta el 'kernel exploit' (aprovechamiento de una vulnerabilidad en el núcleo del sistema operativo).

- El 'payload' selecciona el componente Mach-O loader apropiado según la versión del 'firmware', el procesador (CPU) y la presencia de permisos específicos.

- El 'launcher' (lanzador) orquesta las actividades posteriores al aprovechamiento de la vulnerabilidad, desplegando e iniciando el implante final, que es el programa malicioso que roba los datos.

- Finalmente, el 'launcher' elimina los rastros del 'exploit' para dificultar el análisis forense.

¿A quién afecta?

Coruna se ha utilizado en ataques dirigidos a modelos de iPhone con versiones de iOS entre 13.0 y 17.2.1. Inicialmente, el kit fue utilizado por un cliente de una empresa de vigilancia no identificada. Más recientemente, se ha detectado su uso por un actor posiblemente vinculado a Rusia en ataques dirigidos a Ucrania y en una campaña masiva que empleaba sitios web falsos de juegos de azar y criptomonedas para distribuir un 'malware' (programa malicioso) que roba datos llamado PlasmaLoader (también conocido como PLASMAGRID).

Una de las características preocupantes de Coruna es su capacidad para reconocer los procesadores más recientes de Apple, como los M3, M3 Pro y M3 Max, y las versiones más nuevas de iOS, como la 17.2. Esto indica que los desarrolladores están actualizando constantemente el kit para mantener su eficacia.

¿Qué significa esto para ti?

La evolución de Coruna de una herramienta de espionaje selectivo a un kit de 'exploit' utilizado de forma masiva representa un riesgo significativo para los usuarios de iPhone. Dado su diseño modular y facilidad de reutilización, es probable que otros actores de amenazas comiencen a incorporarlo en sus propios ataques. Mantener tus dispositivos actualizados con las últimas versiones de iOS es crucial para protegerte contra estas amenazas. Además, evita visitar sitios web sospechosos o hacer clic en enlaces de fuentes desconocidas.

Además, una nueva versión de otro kit de 'exploits' para iPhone, DarkSword, se ha filtrado en GitHub, lo que podría poner capacidades avanzadas de 'hackeo' en manos de más actores maliciosos.