Vulnerabilidades en LangChain y LangGraph exponen datos sensibles en sistemas de IA

Investigadores de seguridad han descubierto tres fallos de seguridad en LangChain y LangGraph, dos herramientas muy populares para construir aplicaciones de Inteligencia Artificial (IA). Estos fallos podrían permitir a atacantes acceder a archivos importantes del sistema, contraseñas y claves secretas, e incluso historiales de conversaciones.

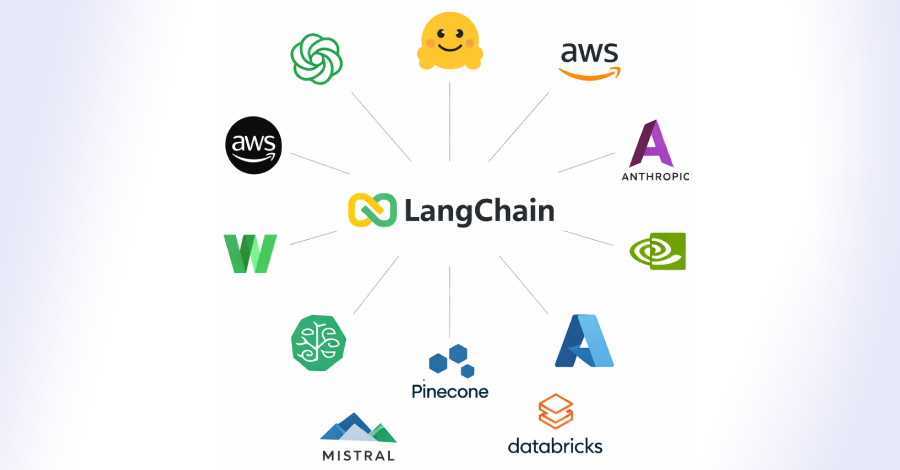

¿Qué son LangChain y LangGraph?

LangChain y LangGraph son marcos de código abierto que facilitan la creación de aplicaciones que utilizan modelos de lenguaje grandes (LLM), como los que impulsan los chatbots de IA. LangGraph se basa en LangChain y permite crear flujos de trabajo más complejos. Estas herramientas son muy utilizadas, con millones de descargas semanales.

Las vulnerabilidades descubiertas

Los investigadores de Cyera descubrieron tres vulnerabilidades (fallos de seguridad) distintas que podrían ser aprovechadas por atacantes para robar información sensible de sistemas que utilizan LangChain:

- CVE-2026-34070: Un fallo de "path traversal" (recorrido de ruta) en LangChain que permite acceder a cualquier archivo del sistema sin validación. Esto se logra enviando una plantilla de "prompt" (instrucción) especialmente diseñada.

- CVE-2025-68664: Un fallo de deserialización de datos no confiables en LangChain. Esto significa que un atacante puede enviar datos que engañan a la aplicación haciéndola interpretar esos datos como un objeto interno de LangChain, permitiendo la filtración de claves API y secretos del entorno.

- CVE-2025-67644: Un fallo de inyección SQL (manipulación de consultas a la base de datos) en la implementación de LangGraph SQLite checkpoint. Esto permite a un atacante manipular las consultas SQL a través de los filtros de metadatos y ejecutar comandos SQL arbitrarios contra la base de datos.

¿Qué puede hacer un atacante?

Si un atacante aprovecha con éxito estas vulnerabilidades, podría:

- Leer archivos confidenciales, como archivos de configuración de Docker.

- Robar secretos y contraseñas mediante inyección de "prompts" (instrucciones maliciosas).

- Acceder a historiales de conversación asociados con flujos de trabajo sensibles.

Actualizaciones y soluciones

Afortunadamente, estas vulnerabilidades ya han sido corregidas en las siguientes versiones:

- CVE-2026-34070: langchain-core >=1.2.22

- CVE-2025-68664: langchain-core 0.3.81 y 1.2.5

- CVE-2025-67644: langgraph-checkpoint-sqlite 3.0.1

¿Qué significa esto para ti?

Si utilizas LangChain o LangGraph en tus proyectos, es crucial que actualices a las versiones corregidas lo antes posible para protegerte contra estos ataques. Estas vulnerabilidades demuestran que incluso las herramientas de IA más modernas pueden ser vulnerables a fallos de seguridad clásicos, y que es esencial mantener el software actualizado y seguir las mejores prácticas de seguridad.