Hackers chinos atacan militares del Sudeste Asiático con malware AppleChris y MemFun

Un grupo de espionaje cibernético, sospechoso de operar desde China, ha estado atacando organizaciones militares en el Sudeste Asiático desde al menos 2020. Los atacantes buscan información militar sensible, lo que subraya la importancia de proteger los sistemas y datos.

Cómo funciona el ataque

La Unidad 42 de Palo Alto Networks, que rastrea la actividad bajo el nombre CL-STA-1087 (donde CL se refiere a clúster y STA significa motivación estatal), ha descubierto que los atacantes muestran "paciencia operativa estratégica" y se centran en recopilar inteligencia muy específica en lugar de robar grandes cantidades de datos. Los hackers utilizan métodos de entrega bien elaborados, estrategias para evadir la detección y una infraestructura estable para mantener el acceso no autorizado a los sistemas comprometidos.

- Utilizan puertas traseras (backdoors), que son tipos de malware que permiten el acceso remoto a un sistema, llamadas AppleChris y MemFun.

- También emplean un recolector de credenciales llamado Getpass para robar nombres de usuario y contraseñas.

- El ataque comienza con la ejecución de un script de PowerShell que se pone en estado de suspensión durante seis horas y luego crea conexiones inversas a un servidor de comando y control (C2) controlado por los atacantes.

Una vez dentro, los atacantes buscan archivos relacionados con:

- Capacidades militares.

- Estructuras organizativas.

- Esfuerzos de colaboración con fuerzas armadas occidentales.

- Registros de reuniones oficiales.

- Actividades militares conjuntas.

- Evaluaciones detalladas de capacidades operativas.

Los atacantes mostraron un interés particular en archivos relacionados con estructuras y estrategias de organización militar, incluyendo sistemas de comando, control, comunicaciones, computadoras e inteligencia (C4I).

AppleChris y MemFun obtienen la dirección del servidor de comando y control desde una cuenta de Pastebin, un sitio web para compartir texto. Una versión de AppleChris también utiliza Dropbox como opción de respaldo. Una vez conectado, AppleChris puede enumerar unidades, listar directorios, subir/descargar/eliminar archivos, enumerar procesos, ejecutar shells remotos y crear procesos silenciosos.

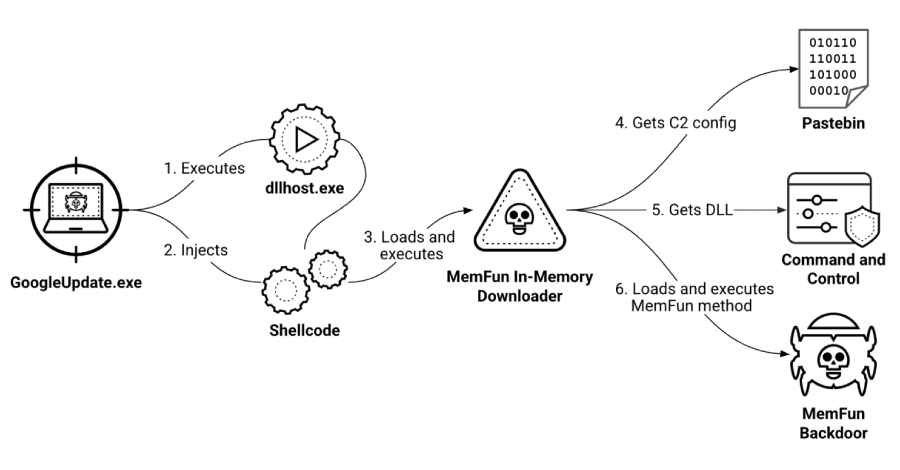

MemFun se lanza a través de una cadena de varias etapas: un cargador inicial inyecta shellcode (un pequeño fragmento de código utilizado para ejecutar comandos maliciosos) responsable de lanzar un descargador en memoria. Este descargador recupera los detalles de configuración del servidor C2 de Pastebin, se comunica con el servidor C2 y obtiene una DLL (biblioteca de enlace dinámico) que, a su vez, desencadena la ejecución del backdoor. Esto convierte a MemFun en una plataforma de malware modular.

Además, utilizan una versión personalizada de Mimikatz, llamada Getpass, para escalar privilegios e intentar extraer contraseñas en texto plano, hashes NTLM (un método de autenticación) y datos de autenticación directamente de la memoria del proceso "lsass.exe".

A quién afecta

Este ataque se dirige específicamente a organizaciones militares en el Sudeste Asiático. Sin embargo, este tipo de ataques dirigidos (APT) pueden afectar a cualquier organización con información valiosa que pueda ser de interés para un estado-nación.

Qué significa esto para ti

Aunque este ataque específico se dirige a entidades militares, sirve como un recordatorio de que la ciberseguridad es crucial para todos. Mantén tus sistemas actualizados, utiliza contraseñas seguras y habilita la autenticación de dos factores siempre que sea posible. La vigilancia y la concientización sobre las últimas amenazas son fundamentales para protegerse contra el espionaje cibernético.