Ataque 'GlassWorm' usa extensiones falsas para robar datos de programadores

Investigadores de ciberseguridad han descubierto una nueva versión del ataque 'GlassWorm' que se propaga a través del registro Open VSX, afectando a desarrolladores de software. En lugar de insertar código malicioso directamente en cada extensión, los atacantes están usando las relaciones entre extensiones para distribuir el malware de forma encubierta.

Cómo funciona el ataque

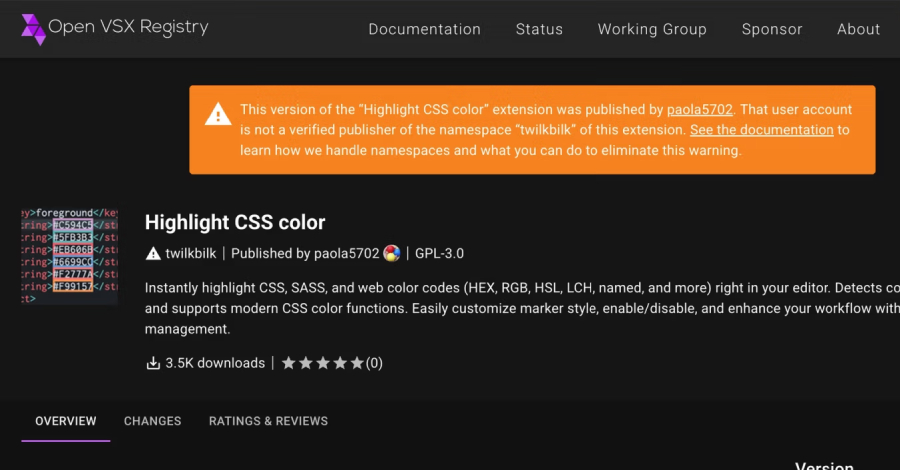

El ataque se aprovecha de las dependencias entre extensiones en Open VSX, un registro de extensiones de código abierto similar al de Visual Studio Code. Los atacantes suben extensiones que parecen inofensivas al principio, pero luego las actualizan para que dependan de otras extensiones que sí contienen el malware 'GlassWorm' (un tipo de programa malicioso diseñado para robar información sensible).

- Primero, suben una extensión aparentemente normal para ganarse la confianza de los usuarios.

- Luego, actualizan esa extensión para que requiera la instalación de otra extensión que contiene el código malicioso.

- De esta forma, una extensión que parecía segura se convierte en un vehículo para distribuir el malware.

Además, los atacantes están utilizando técnicas de ofuscación (esconder el código malicioso para que sea difícil de detectar) y rotando billeteras de Solana (usadas para obtener la dirección del servidor de control) para evitar ser detectados.

También se ha detectado el uso de caracteres Unicode invisibles en repositorios de GitHub y paquetes npm para ocultar código malicioso. Este código, al ejecutarse, roba tokens, credenciales y otros datos secretos.

A quién afecta

Este ataque está dirigido a desarrolladores de software que utilizan extensiones de Open VSX. Las extensiones maliciosas se hacen pasar por herramientas populares como:

- Linters y formateadores de código (herramientas que ayudan a mantener el código limpio y ordenado).

- Ejecutores de código (herramientas para ejecutar código rápidamente).

- Asistentes de codificación basados en inteligencia artificial (IA).

Algunas de las extensiones maliciosas detectadas son: angular-studio.ng-angular-extension, crotoapp.vscode-xml-extension, gvotcha.claude-code-extension, mswincx.antigravity-cockpit, tamokill12.foundry-pdf-extension, turbobase.sql-turbo-tool y vce-brendan-studio-eich.js-debuger-vscode.

Qué significa esto para ti

Si eres un desarrollador de software, es importante que revises cuidadosamente las extensiones que instalas en tu entorno de desarrollo. Verifica la reputación del autor y los permisos que solicita la extensión. Mantén tus herramientas de seguridad actualizadas y estate atento a cualquier comportamiento sospechoso en tu sistema. Este tipo de ataques a la cadena de suministro de software son cada vez más comunes y requieren una vigilancia constante.