⚠️ “Actualiza Windows… y arruinas tu equipo”: Así funciona JackFix, la campaña que usa falsas ventanas de actualización para instalar malware

Imagina que estás navegando, de repente aparece una pantalla a pantalla completa que parece 100% oficial de Windows, bloquea tu teclado y te dice:

“Abre Ejecutar y pega este comando para reparar el sistema.”

La mayoría de usuarios cae.

Y ese comando… es exactamente lo que los atacantes quieren.

Bienvenido a JackFix, una de las campañas de ingeniería social más peligrosas del año, diseñada para convertir la curiosidad (o el descuido) en un compromiso total de tu equipo.

🔍 ¿Qué es JackFix y por qué está afectando a tantos usuarios?

JackFix es una campaña maliciosa que se aprovecha de sitios para adultos, malvertising y redirecciones para mostrar falsas ventanas de actualización de Windows, perfectas en apariencia y comportamiento.

El truco es simple pero devastador:

👉 La víctima termina ejecutando un comando PowerShell con privilegios del usuario, que luego descarga múltiples piezas de malware tipo stealer y RATs.

No explota una vulnerabilidad técnica. Explota a la persona.

🧩 Cómo funciona JackFix (explicado para TI)

✔ 1. Redirección desde malvertising → sitio falso

El usuario intenta entrar a un sitio para adultos y es redirigido a una página clonada que parece xHamster, PornHub u otro portal conocido.

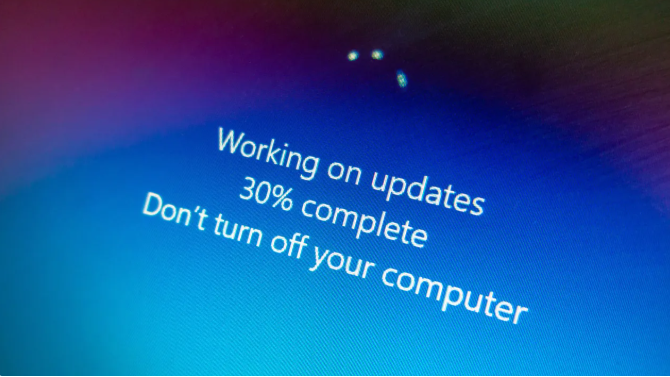

✔ 2. Pantalla falsa de “Actualización Critica de Windows”

Aparece un overlay a pantalla completa:

-

Imita el estilo visual de Windows

-

Anima barras de progreso

-

Deshabilita Escape, F11 y clics del navegador

-

Impide cerrar la pestaña

Es un secuestro visual, no técnico.

✔ 3. Instrucciones “técnicas” para presionar a la víctima

La pantalla pide:

-

Abrir Win + R

-

Pegar un comando PowerShell

-

Presionar Enter para “restaurar el sistema”

Ese comando activa toda la cadena de infección.

✔ 4. Uso de mshta.exe para ejecutar scripts maliciosos

JackFix abusa del ejecutable legítimo mshta.exe para correr JavaScript ofuscado, que a su vez descarga:

-

PowerShell remoto

-

Scripts con anti-análisis

-

Elevación de privilegios

-

Lanzadores de payloads adicionales

✔ 5. Hasta 8 cargas maliciosas

Los atacantes despliegan múltiples módulos con funciones como:

-

Robo de contraseñas

-

Robo de wallets de criptomonedas

-

Keylogging

-

Exfiltración silenciosa

-

RATs para control remoto completo

Es un combo diseñado para comprometer el sistema por completo.

💥 Impactos y riesgos reales

Un usuario infectado puede sufrir:

-

Robo total de credenciales (correo, redes, VPN corporativa)

-

Robo de wallets o claves de criptomonedas

-

Acceso remoto persistente al equipo

-

Manipulación de archivos y monitoreo en tiempo real

-

Escalada hacia recursos corporativos (si está conectado a la VPN)

-

Exposición lateral hacia la red interna

En manos de un atacante, esta infección es una puerta trasera lista para usarse.

🛡 Recomendaciones de seguridad (orientadas al trabajo diario en TI)

✔ 1. Nunca ejecutar comandos sugeridos por pop-ups o sitios web

Si una ventana “te pide” abrir Ejecutar o PowerShell → es phishing, no soporte técnico.

✔ 2. Deshabilitar el diálogo Ejecutar en entornos corporativos

GPO:

Esto elimina un vector directo de abuso.

✔ 3. Bloquear mshta.exe si tu operación no lo necesita

Es una herramienta legítima, pero uno de los loaders favoritos de malware.

✔ 4. Configurar el navegador para bloquear pop-ups y redirecciones maliciosas

Especialmente en laptops corporativas.

✔ 5. Educar sobre malvertising y clones de sitios

No se trata de “no entrar a sitios para adultos”.

Se trata de saber identificar una pantalla falsa y no confiar en instrucciones técnicas que no provengan de una fuente oficial.

✔ 6. Mantener antivirus y navegador actualizados

Muchos navegadores modernos bloquean automáticamente pantallas de actualización falsas si están actualizados.

✔ 7. Habilitar MFA en todo lo que sea importante

Una infección tipo stealer no puede usar una OTP o llave física.

🧠 Conclusión

JackFix es una prueba de que los atacantes ya no necesitan vulnerar Windows para infectar un equipo:

solo necesitan que alguien ejecute un comando “por ayuda”.

La combinación de ingeniería social, pantallas hiperrealistas, abuso de herramientas legítimas y despliegue múltiple de payloads hace que esta campaña sea especialmente peligrosa tanto para usuarios domésticos como para organizaciones.

La capacitación, la desconfianza saludable y las políticas de seguridad bien aplicadas marcan la diferencia entre un susto… y una brecha mayor.