⚠️ “El ataque perfecto empieza en tus logs”: 5 vulnerabilidades críticas en Fluent Bit que podrían comprometer toda tu nube

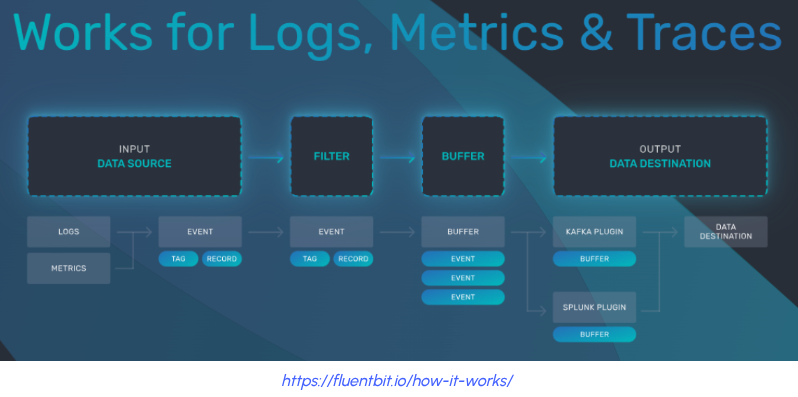

Tu pipeline de logs —esa pieza que casi nunca tocas porque “solo recoge datos”— podría ser hoy el punto débil que le abra la puerta a un atacante para ejecutar código, alterar evidencia, ocultar movimientos y tomar control de tu infraestructura cloud.

El eslabón más silencioso se volvió el más peligroso: Fluent Bit.

🔎 ¿Qué está pasando con Fluent Bit?

Fluent Bit, uno de los agentes de telemetría y recolección de logs más usados en AWS, Azure, GCP y Kubernetes, registró cinco vulnerabilidades críticas que permiten desde ejecución remota de código (RCE) hasta inyección de logs falsos.

Este componente está en prácticamente todos los pipelines modernos:

-

EKS/AKS/GKE

-

Kubernetes on-prem

-

Contenedores Docker

-

Microservicios

-

Infraestructura serverless

-

Sistemas de observabilidad integrados

Cuando Fluent Bit cae… tu visibilidad también cae. Pero peor aún: puedes creer que todo está bien mientras un atacante borra sus propias huellas.

🧨 Las vulnerabilidades (explicadas para TI sin tanto tecnicismo innecesario)

🟥 1. CVE-2025-12972 — Path Traversal + RCE

Permite manipular rutas internas y sobrescribir archivos del sistema, abriendo la puerta a ejecución de código remoto.

Impacto real: un atacante podría modificar configuraciones críticas o plantar un binario malicioso.

🟥 2. CVE-2025-12970 — Stack Overflow en in_docker

Un bug en el plugin de métricas Docker que puede detonar código arbitrario.

Si usas Docker en producción, este es un vector directo hacia tus nodos.

🟥 3. CVE-2025-12978 — Suplantación de etiquetas

La lógica de matching permite adivinar etiquetas confiables con solo conocer el primer carácter.

Resultado: logs falsos que parecen legítimos → manipulación, confusión o encubrimiento.

🟥 4. CVE-2025-12977 — Inyección de secuencias y corrupción de logs

Entrada no validada que permite inyectar control chars para romper o manipular registros.

Ideal para esconder movimientos laterales o borrar rastros.

🟥 5. CVE-2025-12969 — Sin autenticación en in_forward

El plugin acepta lo que sea sin verificar origen.

Un atacante en la red puede inyectar miles de logs falsos, saturar monitoreo o desviar alertas.

🧩 ¿Por qué esto es tan grave?

Porque afecta directamente a tu sistema nervioso central de observabilidad.

Esto permite:

-

RCE en los nodos que ejecutan Fluent Bit

-

Alteración o eliminación de evidencia forense

-

DoS contra tus pipelines de monitoreo

-

Persistence dentro del cluster (especialmente en Kubernetes)

-

Manipulación de dashboards y alertas para volverte “ciego”

En otras palabras:

👉 No solo te atacan; hacen que no puedas ver que te atacan.

🛡 Medidas de mitigación (las que realmente importan en operación)

✔ 1. Actualiza YA

Versiones seguras:

-

Fluent Bit 4.1.1

-

Fluent Bit 4.0.12

Esto corrige todos los CVEs reportados.

✔ 2. Ejecuta Fluent Bit con usuarios no privilegiados

Si el atacante obtiene control, al menos no tendrá permisos de root.

✔ 3. Archivos de configuración en modo solo lectura

Evita que un atacante reescriba tu routing, tus outputs o tus filtros.

✔ 4. Restringe etiquetas dinámicas

Especialmente si haces routing basado en tags.

Mientras más dinámico, más fácil manipular.

✔ 5. Asegura rutas y destinos

Bloquea path traversal desde configuraciones y define rutas absolutas seguras.

✔ 6. Aísla Fluent Bit con NetworkPolicies, firewalls internos o mTLS

El plugin in_forward sin autenticación es un vector serio.

✔ 7. Monitorea anomalías en logs

Picos repentinos de logs, etiquetas raras, logs duplicados o rutas no esperadas → señal clara de intento de explotación.

🧠 Conclusión

Estas vulnerabilidades dejan una lección que todo profesional de TI debería tatuarse:

La seguridad de tus logs es la seguridad de tu infraestructura.

Un atacante que controla tu telemetría controla tu visibilidad, tu respuesta y tu capacidad de detectar intrusiones.

Actualizar, endurecer configuraciones y aislar Fluent Bit no es opcional.

Es una de las defensas clave para que tu nube no se convierta en terreno fértil para ataques silenciosos.