🧠 Cuidado con lo que descargas: falsos instaladores de ESET están dejando puertas traseras en equipos de TI

¿Instalaste un antivirus… o un troyano?

En la guerra digital moderna, los atacantes ya no solo buscan engañar a usuarios comunes: ahora apuntan directamente a los profesionales de TI.

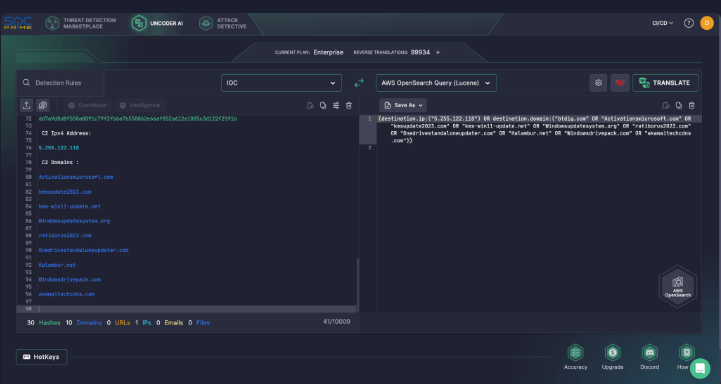

Una nueva campaña de ciberataques está distribuyendo versiones falsas del instalador de ESET, que en lugar de proteger, instalan un backdoor llamado Kalambur.

Los atacantes aprovecharon algo que todos conocemos: la confianza en las marcas legítimas. Bajo el nombre de una herramienta reconocida, difundieron correos y enlaces que llevaban a dominios falsos como esetsmart[.]com, esetscanner[.]com y esetremover[.]com. Todo parecía real… hasta que el antivirus descargado se convertía en una puerta abierta para el control remoto del equipo.

Qué hace Kalambur

Una vez instalado, Kalambur se conecta con servidores ocultos en la red TOR y permite a los atacantes:

-

Descargar y ejecutar archivos sin que el usuario lo note.

-

Habilitar conexiones RDP (escritorio remoto).

-

Mantener comunicación cifrada para el control total del sistema.

-

Ocultarse mediante técnicas de ofuscación, evitando ser detectado incluso por herramientas de monitoreo.

Este tipo de malware muestra un cambio de tendencia: los atacantes ya no se esfuerzan por desarrollar sus propios programas, sino que toman software confiable, lo modifican y lo distribuyen como si fuera legítimo.

Cómo protegerte (especialmente si trabajas en TI)

-

Verifica siempre la firma digital de los instaladores antes de ejecutarlos.

-

Descarga solo desde los sitios oficiales, nunca desde enlaces compartidos por correo o grupos de mensajería.

-

Supervisa el tráfico de red de tus endpoints, especialmente hacia dominios TOR o conexiones inusuales.

-

Mantén actualizado tu stack de seguridad (EDR, IDS/IPS, antivirus, proxy, etc.).

-

Si administras sistemas de otros, repite esta cultura de verificación con tus usuarios y clientes.

En resumen

Esta campaña —detectada en mayo de 2025 y atribuida a actores alineados con Rusia— demuestra que la ingeniería social sigue siendo la herramienta más poderosa en la ciberseguridad.

Incluso los expertos pueden caer si bajan la guardia y confían ciegamente en lo “conocido”.

🔐 Recuerda: en ciberseguridad, la confianza sin verificación… es una vulnerabilidad.