3 de octubre de 2025

El “Hombre Lobo de Caballería”: Nuevo ataque contra agencias rusas con FoalShell y StallionRAT

En los últimos meses, expertos en ciberseguridad han observado la actividad de un grupo de piratas informáticos al que el proveedor BI.ZONE ha bautizado como Cavalry Werewolf (Hombre Lobo de Caballería). Este actor de amenazas comparte similitudes con otros clústeres conocidos en la región euroasiática como YoroTrooper, SturgeonPhisher, Silent Lynx, Comrade Saiga, ShadowSilk y Tomiris.

Su principal objetivo: agencias estatales rusas y empresas de sectores estratégicos como energía, minería y manufactura.

¿Cómo comenzó el ataque?

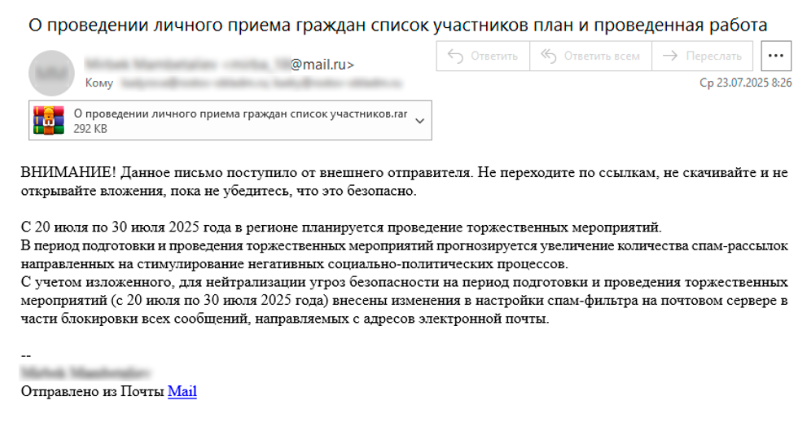

Los investigadores explican que el grupo recurrió a una técnica ya clásica pero todavía muy efectiva: el phishing dirigido.

Los atacantes enviaron correos electrónicos falsificados, haciéndose pasar por funcionarios del gobierno de Kirguistán.

En algunos casos, incluso utilizaron cuentas legítimas comprometidas, lo que aumentó la credibilidad de los mensajes.

Estos correos contenían archivos RAR maliciosos que desplegaban dos tipos de malware: FoalShell y StallionRAT.

¿Qué son FoalShell y StallionRAT?

Ambas son herramientas de acceso remoto diseñadas para dar control total a los atacantes sobre los equipos comprometidos.

FoalShell: un shell inverso ligero (backdoor) desarrollado en varios lenguajes (Go, C++ y C#). Permite a los atacantes ejecutar comandos arbitrarios en la computadora de la víctima a través de cmd.exe.

StallionRAT: más sofisticado, escrito en Go, PowerShell y Python. Sus funciones incluyen:

Ejecutar comandos en los equipos infectados.

Subir archivos al dispositivo de la víctima.

Extraer información sensible.

Usar un bot de Telegram como canal de comunicación, con comandos como:

/list: muestra los equipos comprometidos conectados al servidor de control.

/go [DeviceID] [comando]: ejecuta órdenes en un dispositivo específico.

/upload [DeviceID]: envía archivos al equipo de la víctima.

En los sistemas comprometidos también se detectaron agentes de proxy reverso (ReverseSocks5), empleados para ocultar y encadenar la actividad maliciosa.

Un ataque con raíces regionales

El hallazgo de BI.ZONE refuerza las sospechas de que Cavalry Werewolf podría tener base en Kazajistán, debido a sus vínculos técnicos con el grupo Tomiris.

De hecho, un informe de Microsoft en 2024 había atribuido esta puerta trasera a un actor identificado como Storm-0473, con presencia en ese país.

En paralelo, otros grupos como ShadowSilk ya habían realizado campañas similares contra gobiernos de Asia Central y la región Asia-Pacífico, utilizando troyanos en Python y PowerShell.

Implicaciones para la ciberseguridad

Más allá de los blancos rusos, el hecho de que se encontraran nombres de archivos en inglés y árabe sugiere que la campaña podría expandirse a otros países o sectores.

Según BI.ZONE, Cavalry Werewolf “está experimentando activamente con la expansión de su arsenal”, lo que obliga a las defensas corporativas y estatales a adaptarse con rapidez.

El contexto es preocupante:

En 2024 y 2025, foros clandestinos y canales de Telegram ya habían reportado más de 500 empresas rusas comprometidas, sobre todo en comercio, finanzas, educación y entretenimiento.

En muchos casos, los atacantes explotaron aplicaciones web públicas mal aseguradas para robar datos con herramientas legítimas como Adminer, phpMiniAdmin o mysqldump.

Conclusiones

El ataque del “Hombre Lobo de Caballería” es un recordatorio de que la ingeniería social (phishing) combinada con malware versátil sigue siendo una fórmula peligrosa.

Los actores de amenazas en Eurasia muestran cada vez más cooperación e intercambio de herramientas, lo que dificulta atribuir con certeza cada ataque, pero al mismo tiempo revela patrones regionales claros.

Para las organizaciones, la lección es clara:

Formación continua contra phishing para empleados.

Monitoreo proactivo de correos electrónicos sospechosos.

Defensas actualizadas frente a malware multiplataforma.

Controles de seguridad en aplicaciones web públicas, evitando que sean un punto de entrada.

La ciberseguridad no es estática: requiere adaptarse al ritmo de las amenazas. Y en este caso, el “Hombre Lobo de Caballería” deja claro que los ataques evolucionan tan rápido como las defensas.