AdaptixC2: la herramienta de los pentesters que ahora usan los ciberdelincuentes rusos

El lado oscuro del código abierto: cuando las herramientas del bien se usan para el mal

Imagina que una herramienta creada para probar la seguridad de tus sistemas termina siendo usada para destruirlos.

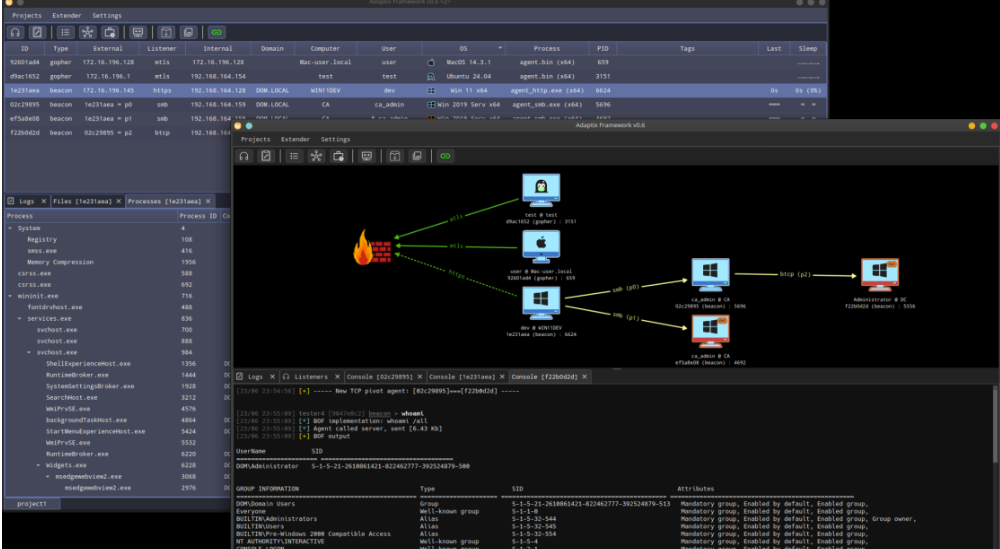

Eso es exactamente lo que está pasando con AdaptixC2, un framework de comando y control (C2) de código abierto que nació con fines legítimos —ayudar a los equipos de Red Team y a los especialistas en pruebas de penetración—, pero que hoy está siendo aprovechado por grupos de ransomware vinculados a Rusia, como Fog y Akira.

Originalmente, AdaptixC2 ofrecía funciones muy útiles para entornos de prueba:

-

comunicaciones cifradas,

-

ejecución remota de comandos,

-

administración de credenciales,

-

captura de pantallas, y

-

una terminal remota flexible.

Pero en las manos equivocadas, estas mismas funciones se han convertido en armas digitales.

Del laboratorio al ataque real

Durante los últimos meses, bandas de ransomware y brokers de acceso inicial han adoptado AdaptixC2 para establecer un control profundo sobre los sistemas comprometidos.

Este framework modular les permite:

-

manipular archivos,

-

listar directorios,

-

ejecutar o detener procesos, y

-

desplazarse lateralmente dentro de la red.

Lo más preocupante es su capacidad para mantener comunicaciones encubiertas. A través de proxies SOCKS4/5 y redirección de puertos, los atacantes pueden mantener canales abiertos incluso en entornos con políticas de seguridad estrictas.

Modularidad al servicio del delito

El verdadero poder de AdaptixC2 radica en su diseño modular, que permite a los atacantes agregar plugins y beacons personalizados.

Esto facilita el uso de técnicas de evasión y ofuscación que complican su detección por parte de los equipos de seguridad.

En palabras simples: pueden modificar el comportamiento del framework para camuflar sus acciones dentro del tráfico normal de red, extraer información sensible sin levantar sospechas y mantener persistencia en los sistemas infectados.

Un nuevo nivel de manipulación

Investigadores de Palo Alto Networks advierten que AdaptixC2 no solo se usa en ataques de ransomware, sino también en fraudes de ingeniería social.

Hay casos donde los delincuentes han simulado llamadas de soporte técnico por Microsoft Teams, combinándolas con scripts generados por inteligencia artificial para engañar a las víctimas y ganar acceso a sus equipos.

Reflexión final

Este caso nos deja una lección clara: las mismas herramientas que fortalecen nuestra ciberdefensa pueden volverse en nuestra contra.

Por eso, como profesionales de TI, es vital mantenerse actualizados, monitorear el uso de frameworks C2 y reforzar las políticas de detección de actividad sospechosa.

AdaptixC2 no es solo un nombre más en la lista de amenazas: es una advertencia de cómo la línea entre lo ético y lo malicioso en el mundo digital puede borrarse con solo ejecutar un comando.