Nuevo ataque “Operation ForumTroll”: un simple clic en Chrome bastaba para ser espiado

Ni clics raros, ni descargas extrañas. Solo navegar con Chrome.

Así comenzó uno de los ataques más silenciosos del año: una vulnerabilidad de día cero que convirtió al navegador más usado del planeta en una puerta directa al espionaje.

🧠 Qué pasó realmente

En marzo de 2025, investigadores descubrieron una campaña llamada “Operation ForumTroll”, que aprovechaba una falla crítica en Google Chrome (CVE-2025-2783).

La vulnerabilidad —un error en el manejo de ciertos procesos en Windows— permitía a los atacantes escapar del sandbox del navegador y ejecutar código directamente con los mismos permisos del proceso de Chrome.

Traducido al mundo real:

Bastaba abrir un enlace malicioso para que el atacante tomara control de tu equipo sin que te dieras cuenta.

Google corrigió el problema rápidamente en la versión 134.0.6998.177/.178, pero el daño ya estaba hecho: el exploit fue usado activamente para distribuir un spyware avanzado llamado LeetAgent, desarrollado por la empresa italiana Memento Labs (sí, los mismos que antes se conocían como Hacking Team).

🕵️♂️ Qué hacía el spyware

LeetAgent no era un simple malware:

era una plataforma modular de espionaje con capacidades de:

-

Ejecución remota de comandos.

-

Inyección de código en procesos activos.

-

Registro de teclas (keylogging).

-

Robo de archivos Office y PDF.

-

Comunicación cifrada mediante HTTPS a servidores C2 (Command & Control) alojados en servicios legítimos como Fastly, lo que dificultaba su rastreo.

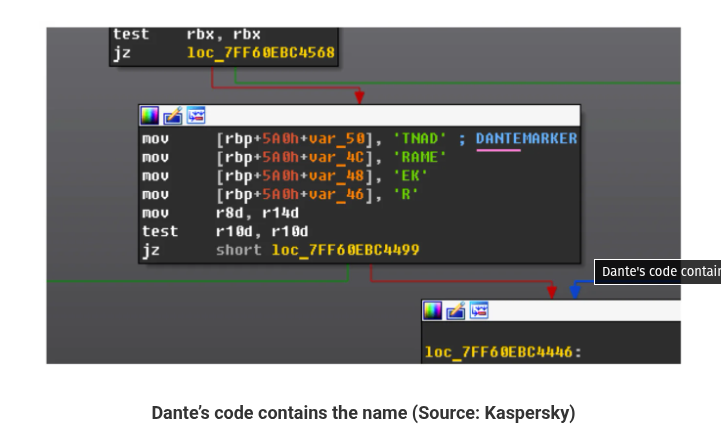

Incluso los comandos que usaba estaban escritos en “leetspeak”, un lenguaje hacker que sustituye letras por números, como si fuera parte de una broma interna de los atacantes.

🎯 A quién apuntaba

La operación no era masiva, sino altamente dirigida:

sus objetivos principales estaban en Rusia y Bielorrusia, incluyendo universidades, centros de investigación, bancos e instituciones gubernamentales.

Sin embargo, el nivel de sofisticación indica que podría reutilizarse en cualquier otro país o sector, especialmente si los usuarios o empresas no actualizan sus navegadores con rapidez.

💼 Quién está detrás

El ataque se atribuye a Memento Labs, una empresa con sede en Italia que surgió tras la fusión de InTheCyber Group y la antigua Hacking Team, famosa por vender software de espionaje a gobiernos y agencias.

Su historial la coloca entre las compañías que desarrollan herramientas ofensivas “legales”, pero que muchas veces terminan en manos equivocadas.

🧰 Qué puedes hacer si trabajas en TI

Este tipo de incidentes dejan una lección clara: no basta con tener antivirus.

Si gestionas infraestructura, soporte o seguridad, aplica estas medidas ya mismo:

-

Actualiza Chrome a la última versión disponible.

Si no lo haces, tu navegador sigue vulnerable aunque el parche ya exista. -

Activa las actualizaciones automáticas de navegadores en todos los equipos.

-

Supervisa el tráfico HTTPS saliente para detectar conexiones sospechosas con servicios tipo CDN (como Fastly).

-

Restringe el uso de extensiones no verificadas.

-

Educa a tus usuarios: los phishing personalizados siguen siendo el punto de entrada más eficaz.

🔒 En resumen

Un error en Chrome permitió que un grupo con historial de espionaje global transformara un navegador en un vector de ataque invisible.

La lección es clara: las actualizaciones no son opcionales, y la seguridad no depende solo de Google, sino de quién mantiene los equipos al día.