🚨 Ransomware híbrido: Qilin ataca con Linux y Windows al mismo tiempo

Imagina un ransomware que combina lo peor de dos mundos: Linux y Windows.

Eso es justo lo que está haciendo Qilin, también conocido como Agenda o Water Galura, con su nueva campaña detectada en 2025.

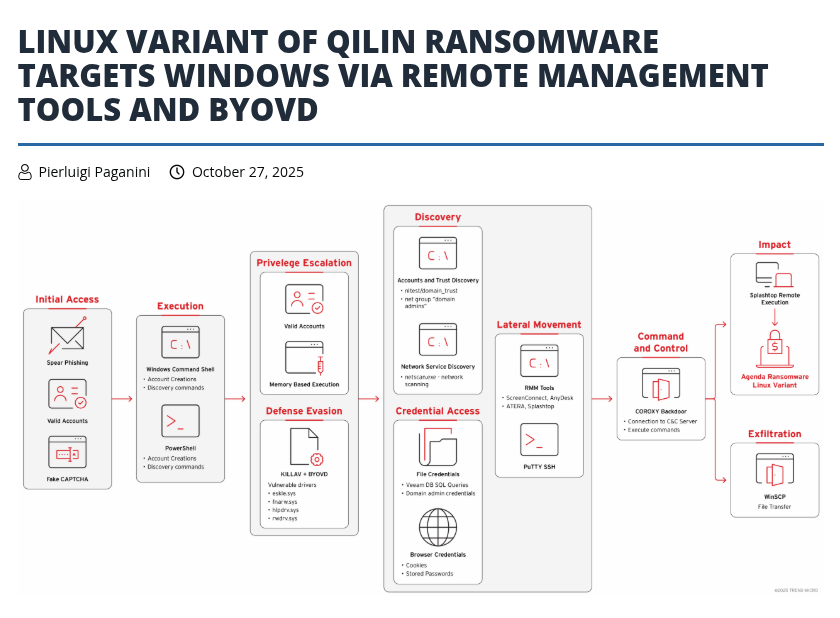

Este grupo ha logrado algo que pocas operaciones de ransomware consiguen: un ataque híbrido y multiplataforma que se propaga usando herramientas legítimas y evade defensas de seguridad tradicionales.

El ataque de Qilin utiliza una técnica avanzada llamada BYOVD (Bring Your Own Vulnerable Driver): básicamente, los atacantes cargan controladores vulnerables (como eskle.sys) en sistemas Windows para desactivar antivirus y EDRs sin levantar alertas.

Mientras tanto, despliegan un payload basado en Linux dentro de Windows mediante WinSCP para transferir archivos y Splashtop Remote para ejecutarlos directamente, aprovechando las brechas de administración remota.

Entre las herramientas que utilizan están AnyDesk (mediante Atera RMM), ScreenConnect y Splashtop, todas perfectamente válidas en entornos empresariales… y precisamente por eso, difíciles de detectar cuando se usan con fines maliciosos.

🧩 Fases del ataque:

-

Acceso y reconocimiento: emplean Mimikatz y SharpDecryptPwd para robar credenciales, especialmente de sistemas de respaldo como Veeam.

-

Evasión y sabotaje: eliminan copias sombra, registros de eventos y despliegan un SOCKS proxy DLL para mantener acceso remoto sin ser vistos.

-

Cifrado y extorsión: una vez asegurado el control, inician el cifrado simultáneo en múltiples entornos.

📊 Impacto global:

En los primeros meses de 2025, Qilin ha atacado organizaciones en EE.UU., Reino Unido, Francia, Canadá y Alemania, con un promedio de 84 víctimas al mes, alcanzando 100 en junio. Los sectores más afectados: manufactura, servicios profesionales y comercio mayorista.

💡 Qué puedes hacer como profesional de TI:

-

Restringe el uso de herramientas de acceso remoto a sesiones verificadas y administradas.

-

Monitorea constantemente comportamientos anómalos en servicios como AnyDesk, ScreenConnect o Splashtop.

-

Protege tus respaldos: separa físicamente los sistemas de backup (como Veeam) del entorno de producción.

-

Actualiza y revisa drivers: asegúrate de que no existan versiones vulnerables cargadas en el kernel.

-

Implementa EDR con detección de comportamiento, no solo por firmas.

En resumen, Qilin representa la nueva generación del ransomware empresarial, donde los atacantes no eligen entre Linux o Windows… los atacan al mismo tiempo, usando tus propias herramientas en tu contra.