APT28 ruso usa routers domésticos para espiar: cómo protegerse

Un grupo de hackers vinculado al gobierno ruso, conocido como APT28 o Forest Blizzard, está aprovechando routers inseguros en hogares y pequeñas oficinas para espiar a objetivos de interés para el Kremlin. Han logrado modificar la configuración de estos dispositivos para convertirlos en parte de su infraestructura maliciosa, robando datos de navegación.

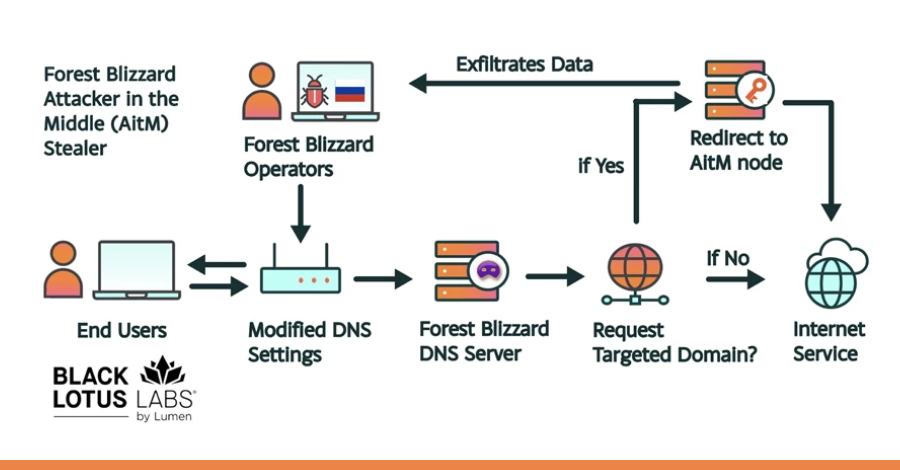

Cómo funciona el ataque

El ataque, llamado FrostArmada, se basa en la técnica de "secuestro de DNS". Los hackers modifican la configuración DNS (el sistema que traduce nombres de dominio como "google.com" en direcciones IP) de los routers vulnerables. Esto significa que, cuando un usuario intenta acceder a un sitio web específico, el router lo redirige a un servidor controlado por los atacantes. Este servidor falso puede interceptar nombres de usuario y contraseñas cuando la víctima intenta iniciar sesión.

- Los atacantes obtienen acceso remoto a routers MikroTik y TP-Link.

- Cambian la configuración DNS para usar servidores controlados por ellos.

- Cuando el usuario intenta acceder a un sitio web objetivo (como el correo de Outlook), es redirigido a un servidor falso.

- En este servidor falso, los atacantes roban las credenciales de acceso.

Este tipo de ataque se conoce como "ataque del intermediario" (AitM), donde los hackers se colocan entre el usuario y el sitio web real para interceptar la información. Es particularmente peligroso porque no requiere ninguna acción por parte del usuario.

A quién afecta

La campaña, que comenzó en mayo de 2025, afectó a más de 18,000 direcciones IP únicas en al menos 120 países. Los objetivos principales son agencias gubernamentales, como ministerios de Asuntos Exteriores, fuerzas del orden y proveedores de correo electrónico y servicios en la nube, principalmente en África del Norte, América Central, el Sudeste Asiático y Europa.

Microsoft identificó más de 200 organizaciones y 5,000 dispositivos de consumo afectados por esta infraestructura DNS maliciosa. El grupo APT28 ha estado explotando una vulnerabilidad (CVE-2023-50224) en routers TP-Link WR841N para llevar a cabo sus ataques.

Operación Masquerade

El Departamento de Justicia de Estados Unidos (DoJ), en colaboración con el FBI y socios internacionales, llevó a cabo una operación llamada "Operation Masquerade" para desmantelar la infraestructura utilizada en estos ataques.

Qué significa esto para ti

Si tienes un router MikroTik o TP-Link en tu casa o pequeña oficina, es crucial que tomes medidas para protegerte. Asegúrate de:

- Cambiar la contraseña predeterminada del router por una contraseña fuerte y única.

- Mantener el firmware del router actualizado con las últimas actualizaciones de seguridad.

- Considerar el uso de DNS seguros (como los ofrecidos por Cloudflare o Google) en la configuración de tu router.

- Si no necesitas acceso remoto a tu router, deshabilita esta función.

Esta campaña subraya la importancia de la seguridad de los routers, que a menudo son el eslabón más débil en la cadena de seguridad de una red doméstica o de pequeña empresa. No protegerlos puede tener graves consecuencias.