El grupo de ciberespionaje "UnsolicitedBooker" pone en la mira a las telecomunicaciones de Asia Central

Una reciente investigación publicada por la firma de ciberseguridad Positive Technologies ha revelado una nueva y sofisticada campaña de ataques dirigidos contra empresas de telecomunicaciones en Kirguistán y Tayikistán. El responsable detrás de estas operaciones es el grupo de amenazas conocido como UnsolicitedBooker, un actor alineado con intereses chinos que ha expandido su radio de acción tras haber atacado previamente a organizaciones en Arabia Saudita.

Evolución de las herramientas: LuciDoor y MarsSnake

Según el informe de los investigadores Alexander Badaev y Maxim Shamanov, el grupo emplea un arsenal de herramientas "únicas y raras" de origen chino. La campaña se caracteriza por el uso alternado de dos puertas traseras (backdoors) principales: LuciDoor y MarsSnake.

Aunque el grupo comenzó utilizando LuciDoor, posteriormente migró a MarsSnake. Sin embargo, los analistas detectaron que, a principios de 2026, UnsolicitedBooker realizó un "giro en U", retomando el uso de LuciDoor en sus incursiones más recientes. Estas herramientas permiten a los atacantes:

Recolectar metadatos del sistema.

Ejecutar comandos arbitrarios a través de la consola (cmd.exe).

Cargar, leer y escribir archivos en los discos de las víctimas.

Exfiltrar datos de manera cifrada hacia servidores de comando y control (C2).

El método de ataque: Ingeniería social y documentos maliciosos

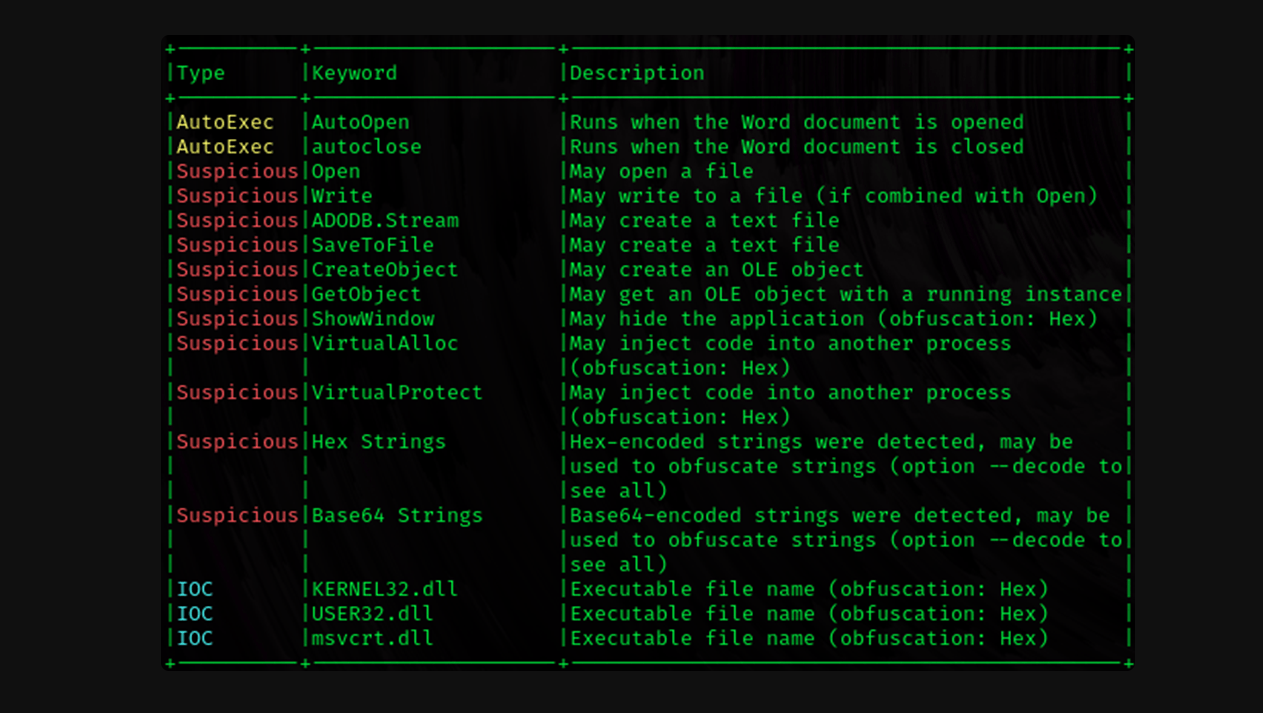

La cadena de infección detectada por Positive Technologies inicia típicamente con correos electrónicos de phishing. Estos mensajes contienen documentos de Microsoft Office que, bajo el señuelo de mostrar planes tarifarios de proveedores de telecomunicaciones, solicitan al usuario "Habilitar contenido".

Al activar las macros maliciosas, se descargan cargadores de malware (denominados LuciLoad o MarsSnakeLoader), que finalmente despliegan las puertas traseras en el sistema. En ataques registrados en enero de 2026 en Tayikistán, el grupo refinó su técnica al dejar de adjuntar archivos directamente, optando por insertar enlaces que dirigen a la descarga de los documentos señuelo.

Infraestructura y atribución

El informe destaca que UnsolicitedBooker, activo al menos desde marzo de 2023, presenta solapamientos tácticos con otros grupos de amenazas como Space Pirates y las campañas que utilizan el malware Zardoor.

Un hallazgo particularmente revelador de Positive Technologies señala que el grupo ha llegado a utilizar routers hackeados como servidores de comando y control. Además, se observó que su infraestructura en algunos ataques fue diseñada para imitar la de actores de amenazas rusos, una táctica de "bandera falsa" para dificultar la atribución precisa.

Contexto regional

Este descubrimiento coincide con un aumento de la actividad de ciberespionaje en la región, donde otros grupos como Cloud Atlas y el recién identificado PseudoSticky (que imita al grupo pro-ucraniano Sticky Werewolf) también han intensificado sus operaciones mediante el uso de vulnerabilidades conocidas y herramientas de control remoto para el robo de datos masivo.

La investigación de Positive Technologies subraya la persistencia y la capacidad de adaptación de UnsolicitedBooker, consolidándolo como una amenaza crítica para la infraestructura de comunicaciones en Asia Central y Medio Oriente.