Detectan "CrescentHarvest": Una avanzada campaña de ciberespionaje dirigida contra disidentes iraníes

Investigadores de la Unidad de Investigación de Amenazas (TRU) de Acronis han revelado el descubrimiento de una nueva y sofisticada operación de malware denominada "CrescentHarvest". La campaña está diseñada específicamente para atacar a simpatizantes de las recientes protestas antigubernamentales en Irán, utilizando tácticas de ingeniería social para infiltrar dispositivos y realizar un espionaje de largo alcance.

El señuelo: Solidaridad y noticias "desde el frente"

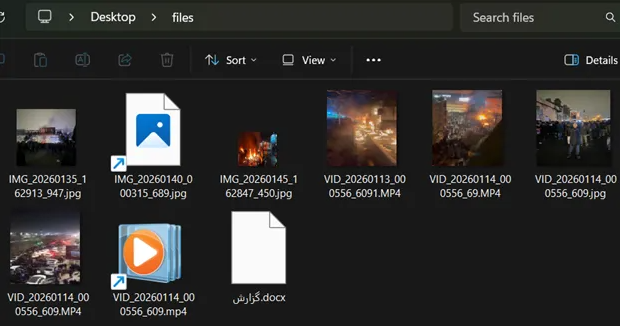

Según el informe técnico de Acronis, los atacantes aprovechan el interés global y local por la situación política en Irán para distribuir archivos maliciosos. El vector de ataque comienza con un archivo comprimido (.RAR) que supuestamente contiene imágenes y videos exclusivos de las manifestaciones, así como un informe en farsi que describe las actualizaciones de las "ciudades rebeldes de Irán".

Para ganar la confianza de las víctimas, los atacantes utilizan un lenguaje que aparenta ser pro-protesta, incluyendo consignas populares contra el régimen. Sin embargo, dentro del paquete se encuentran archivos con doble extensión (como .jpg.lnk o .mp4.lnk) que, al ser ejecutados, inician la cadena de infección.

Capacidades del malware CrescentHarvest

El payload, bautizado como CrescentHarvest, funciona simultáneamente como un troyano de acceso remoto (RAT) y un ladrón de información (infostealer). Entre sus capacidades más peligrosas se incluyen:

Exfiltración de datos: Robo de credenciales, historial de navegación y cookies.

Espionaje en mensajería: Extracción de información sensible de aplicaciones como Telegram, ampliamente utilizada por la oposición iraní.

Control total: Registro de pulsaciones de teclas (keylogging) y capacidad para ejecutar comandos remotos en el sistema afectado.

Evasión avanzada: El malware utiliza técnicas de "DLL sideloading" mediante ejecutables legítimos y firmados de Google para pasar desapercibido ante los softwares de seguridad.

Atribución y objetivos

Aunque Acronis no ha nombrado a un grupo específico, los investigadores señalan que la metodología, el código y la infraestructura utilizada presentan fuertes similitudes con campañas previas vinculadas a actores de amenazas alineados con los intereses del gobierno de Irán.

"Esta campaña representa el último capítulo en un patrón de una década de operaciones de ciberespionaje estatal dirigidas contra periodistas, activistas y comunidades de la diáspora", señalaron los analistas de Acronis. Dado que el contenido está en farsi y se centra en las protestas, se estima que los principales objetivos son ciudadanos iraníes tanto dentro del país como en el extranjero, así como investigadores internacionales que buscan información sobre la crisis en la región.

Recomendaciones de seguridad

Expertos en ciberseguridad instan a los usuarios y activistas a extremar precauciones al descargar archivos relacionados con temas políticos de fuentes no verificadas. Se recomienda especialmente evitar la ejecución de archivos con extensiones sospechosas (como .LNK) y mantener actualizados los sistemas operativos para mitigar las técnicas de carga lateral de librerías que utiliza CrescentHarvest.