DETECTAN ATAQUE DE "SMARTLOADER" QUE UTILIZA SERVIDORES DE OURA TROYANIZADOS PARA ROBAR DATOS

El equipo de investigación Straiker AI Research (STAR) Labs ha emitido una alerta tras descubrir una sofisticada campaña de malware que utiliza el protocolo Model Context Protocol (MCP) para distribuir el virus de robo de información conocido como StealC. Los atacantes han clonado servidores legítimos de Oura Health (conocidos por sus anillos inteligentes de monitoreo de salud) para engañar a desarrolladores y usuarios de inteligencia artificial.

Ingeniería social en el ecosistema de IA

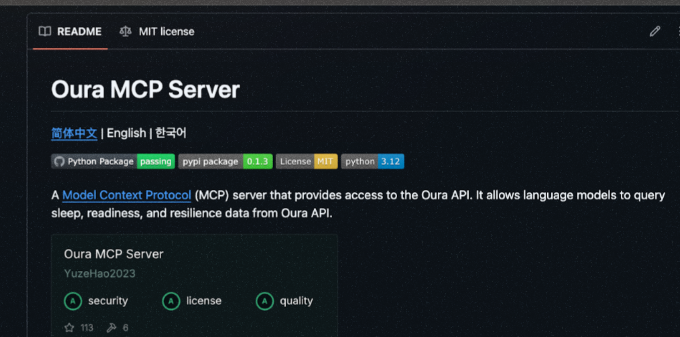

Según el informe de Straiker, los ciberdelincuentes crearon una infraestructura engañosa en GitHub, utilizando cuentas falsas y contribuciones artificiales para fabricar una apariencia de legitimidad. El objetivo principal fue un servidor MCP de Oura —una herramienta diseñada para conectar asistentes de IA con los datos de salud del anillo Oura—.

La versión maliciosa del servidor fue enviada exitosamente a registros legítimos como MCP Market, donde permaneció listada, facilitando que desarrolladores e investigadores la descargaran pensando que se trataba de una herramienta oficial o segura.

El mecanismo de SmartLoader y StealC

La campaña utiliza SmartLoader, un cargador de malware identificado inicialmente por OALABS Research a principios de 2024. En esta nueva fase, SmartLoader actúa como el vehículo de entrega para StealC, un "infostealer" diseñado para realizar las siguientes acciones:

Robo de credenciales: Captura de nombres de usuario y contraseñas almacenadas en navegadores.

Saqueo de criptomonedas: Extracción de datos de billeteras digitales (wallets).

Acceso a sistemas de producción: Los desarrolladores son el blanco principal, ya que sus equipos suelen contener llaves API y credenciales de acceso a la nube que son de alto valor en el mercado negro.

Evolución de las amenazas

Los investigadores de Straiker subrayan que este ataque marca un cambio en la táctica de los operadores de SmartLoader. Mientras que antes se enfocaban en usuarios que buscaban software pirata, ahora han sofisticado sus métodos utilizando señuelos generados por IA y manipulando repositorios de código para infiltrarse en la cadena de suministro de herramientas de inteligencia artificial.

Recomendaciones de seguridad

Para mitigar el riesgo de este ataque, se recomienda a las organizaciones y desarrolladores independientes:

Auditar servidores MCP: Realizar un inventario de cualquier servidor de protocolo de contexto de modelo instalado recientemente.

Verificar el origen: Validar la autenticidad de los repositorios en GitHub, prestando atención a la fecha de creación de las cuentas de los contribuyentes.

Monitorear tráfico sospechoso: Implementar controles para detectar conexiones salientes inusuales hacia servidores de comando y control (C2).

Este hallazgo pone de manifiesto cómo la creciente adopción de herramientas de IA está abriendo nuevos vectores de ataque que los delincuentes están aprovechando con gran rapidez.