17 de octubre de 2025

Hackers abusan de contratos inteligentes blockchain para propagar malware en sitios WordPress infectados

Un grupo de cibercriminales conocido como UNC5142 está usando contratos inteligentes en blockchain para distribuir malware a través de sitios WordPress vulnerables e infectados mediante una técnica llamada EtherHiding. Los atacantes inyectan un código JavaScript en más de 14,000 páginas web que se conecta a un contrato inteligente malicioso alojado en la Binance Smart Chain para descargar la segunda etapa del malware.

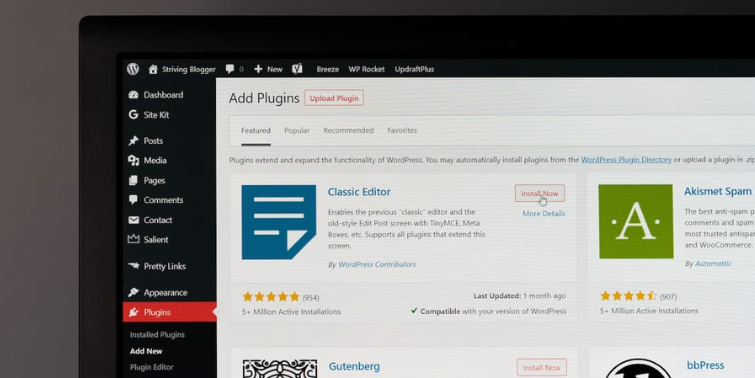

Esta segunda etapa, llamada CLEARSHORT, descarga y ejecuta múltiples ladrones de información dirigidos a sistemas Windows y macOS, como Atomic, Lumma, Rhadamanthys y Vidar. La inyección inicial suele ocurrir en archivos relacionados con plugins y temas, y en algunos casos directamente en la base de datos de WordPress.

Este método aprovecha la naturaleza pública e inmutable de la blockchain para ocultar el código malicioso en un entorno difícil de censurar y rastrear, lo que complica la detección y mitigación por parte de administradores y antivirus convencionales.

Google señaló que este ataque masivo bajó su actividad desde finales de julio de 2025, pero expertos alertan que podría volver en cualquier momento o cambiar de estrategia. Se recomienda a administradores de sitios WordPress mantener actualizados los plugins, revisar códigos inyectados, fortalecer autenticaciones y emplear herramientas avanzadas de monitoreo para detectar patrones sospechosos en la red.

Este caso refleja la evolución constante de técnicas de ocultamiento que combinan criptotecnología y ataques tradicionales para realizar campañas de malware altamente efectivas y persistentes