El grupo "Bloody Wolf" intensifica su ofensiva de espionaje en Uzbekistán y Rusia mediante tácticas de ingeniería social

Investigadores de la firma de ciberseguridad Group-IB, en colaboración con la entidad estatal Ukuk (perteneciente a la Fiscalía General de la República Kirguisa), han publicado un informe detallado sobre la expansión de las operaciones del grupo de amenazas Bloody Wolf. Este actor, activo desde finales de 2023, ha extendido su radio de acción desde Kazajistán y Kirguistán hacia objetivos estratégicos en Uzbekistán y la Federación Rusa.

La campaña se caracteriza por el uso de herramientas de bajo costo y software de administración remota legítimo, transformados en armas de espionaje altamente efectivas contra entidades gubernamentales, financieras y tecnológicas.

Suplantación de identidad oficial y geofencing

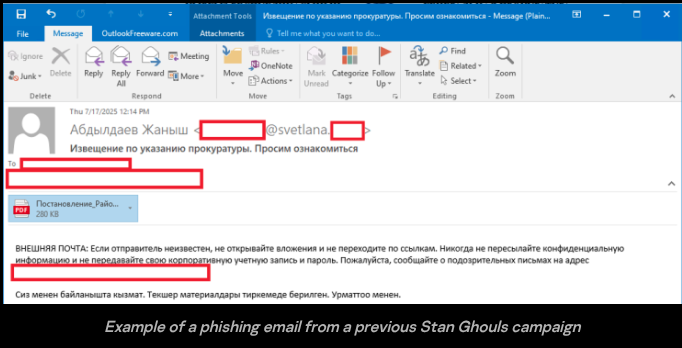

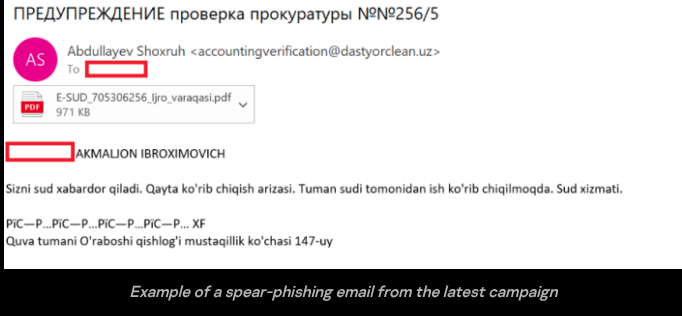

El método de entrada principal de Bloody Wolf es el spear-phishing. Los atacantes envían correos electrónicos que suplantan a ministerios oficiales —frecuentemente el Ministerio de Justicia de los países objetivo— adjuntando documentos PDF diseñados para parecer comunicaciones legales o administrativas auténticas.

Una de las tácticas más sofisticadas detectadas por Group-IB es el uso de geofencing (delimitación geográfica virtual). La infraestructura de los atacantes está configurada para que, si un usuario accede al enlace malicioso desde fuera de Uzbekistán, sea redirigido al sitio web gubernamental legítimo (egov.uz). Sin embargo, si la víctima se encuentra dentro del país, se inicia la descarga automática de un archivo JAR malicioso.

El "engaño de Java"

Para asegurar la ejecución del malware, los atacantes incluyen instrucciones dentro del PDF o en el cuerpo del correo instando a la víctima a instalar o actualizar el entorno de ejecución de Java (JRE) bajo el pretexto de que es necesario para visualizar el contenido del documento.

Una vez que la víctima ejecuta el archivo JAR (un cargador personalizado):

Despliegue de NetSupport RAT: El cargador descarga e instala una versión de 2013 de NetSupport Manager, una herramienta comercial legítima de control remoto que el grupo utiliza para tomar el control total del equipo infectado.

Persistencia: El malware crea tareas programadas y modifica el registro de Windows para asegurar que el acceso se mantenga incluso después de reiniciar el sistema.

Distracción: Durante el proceso de infección, se muestran mensajes de error falsos para que el usuario crea que el archivo simplemente no funciona, ocultando la actividad maliciosa en segundo plano.

Perfil del atacante y evolución

Aunque la procedencia exacta de Bloody Wolf sigue sin confirmarse, los analistas destacan su capacidad para adaptar sus señuelos a los idiomas locales, aunque el ruso sigue siendo el idioma predominante en sus campañas. El grupo ha evolucionado desde el uso del malware STRRAT hacia el empleo de software de administración remota (RAT) para mimetizarse mejor con el tráfico legítimo de las redes corporativas y evadir sistemas de detección tradicionales.

"Bloody Wolf demuestra cómo el software comercialmente disponible puede ser convertido en una herramienta de espionaje regional persistente", concluye el reporte de Group-IB, advirtiendo que la confianza en las instituciones gubernamentales sigue siendo el eslabón más explotado por estos cibercriminales en Asia Central.