Descubren "DKnife": El sofisticado arsenal de ciberespionaje chino que secuestra routers para distribuir malware

Investigadores de seguridad han revelado la existencia de DKnife, un potente framework de ataque tipo Adversary-in-the-Middle (AitM) vinculado a actores estatales chinos. Esta herramienta, operativa desde al menos 2019, permite a los atacantes interceptar el tráfico de red directamente desde los routers, permitiéndoles manipular descargas legítimas y espionaje de forma invisible para el usuario.

Control total en el borde de la red

A diferencia de los ataques convencionales que infectan computadoras individuales, DKnife se instala en dispositivos de borde (routers y gateways). Según el informe de Cisco Talos, el framework está compuesto por siete implantes basados en Linux que realizan una inspección profunda de paquetes (DPI).

Esta posición estratégica permite a los atacantes:

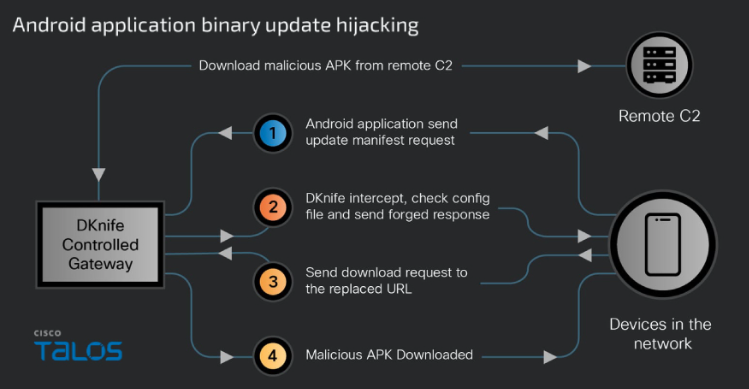

Secuestro de descargas: Interceptar actualizaciones de aplicaciones Android y archivos binarios de Windows para reemplazarlos con versiones infectadas.

Inyección de backdoors: Facilitar la entrega de malware avanzado como ShadowPad y DarkNimbus.

Manipulación de DNS: Redirigir el tráfico de los usuarios hacia servidores controlados por los atacantes sin que las víctimas lo noten.

Neutralización de defensas: El sistema puede identificar y bloquear el tráfico relacionado con actualizaciones de antivirus y productos de gestión de PC, dejando a los dispositivos vulnerables.

Vínculos con grupos de élite del ciberespionaje

La investigación ha conectado a DKnife con un ecosistema más amplio de amenazas vinculadas a China. Se han encontrado solapamientos técnicos con la infraestructura de grupos conocidos como Earth Minotaur y TheWizards.

"Las capacidades de DKnife demuestran una evolución significativa en las amenazas AitM modernas", señaló Ashley Shen, investigadora de Cisco Talos. El framework no solo se limita a PCs, sino que también apunta a dispositivos móviles y del Internet de las Cosas (IoT), cubriendo prácticamente cualquier equipo conectado a la red comprometida.

El objetivo: Usuarios de habla china y sectores estratégicos

Aunque la infraestructura es global, los análisis de metadatos y los módulos de exfiltración indican que el objetivo principal son usuarios de habla china. El framework incluye funciones específicas para robar credenciales de servicios y aplicaciones móviles populares en China, lo que sugiere un uso enfocado en el control interno o el espionaje de comunidades específicas.

Implicaciones para la infraestructura global

El descubrimiento de DKnife subraya una tendencia creciente en el ciberespionaje estatal: el uso de la infraestructura de red como arma. Al comprometer el router, el atacante elimina la necesidad de engañar al usuario con correos de phishing, ya que puede alterar directamente la información que el usuario recibe de fuentes que considera legítimas.

Expertos en seguridad recomiendan a las organizaciones reforzar el monitoreo de sus dispositivos de borde, aplicar parches de seguridad en routers de manera inmediata y utilizar protocolos de comunicación cifrados (como HTTPS y DNS sobre TLS) para mitigar el riesgo de manipulación de tráfico en tránsito.