EL GRUPO DE CIBERESPIONAJE "INFY" REANUDA SUS OPERACIONES TRAS EL APAGÓN DE INTERNET EN IRÁN CON NUEVAS TÁCTICAS DE EVASIÓN

TEHERÁN – Tras el levantamiento del estricto bloqueo de internet impuesto por el régimen iraní a principios de enero de 2026, el sofisticado grupo de amenazas conocido como Infy (también denominado Prince of Persia) ha retomado sus actividades. Según investigaciones recientes de la firma de ciberseguridad SafeBreach, el grupo ha desplegado una nueva infraestructura de comando y control (C2) y ha actualizado sus herramientas de malware para mejorar su capacidad de ocultamiento.

La reactivación de Infy se detectó formalmente el pasado 26 de enero de 2026, apenas un día antes de que el gobierno iraní comenzara a relajar las restricciones de conectividad en el país. Para los analistas de SafeBreach, la sincronía entre las decisiones gubernamentales y los movimientos técnicos del grupo refuerza las pruebas de que Infy opera bajo el patrocinio y respaldo directo del Estado iraní.

Evolución técnica: Tornado v51 y Telegram

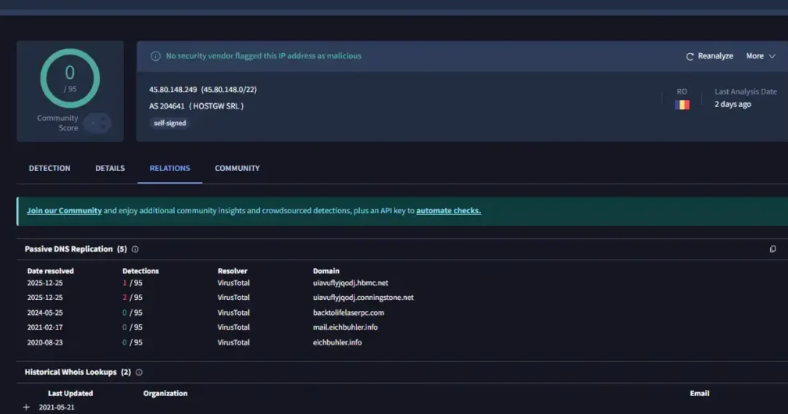

El análisis detallado de las operaciones realizadas entre el 19 de diciembre de 2025 y el 3 de febrero de 2026 revela una reestructuración significativa en el arsenal del grupo. Infy ha reemplazado por completo la infraestructura C2 de sus versiones de malware anteriores, Foudre y Tonnerre, e introdujo una nueva variante denominada Tornado versión 51.

Esta nueva versión destaca por su versatilidad en la comunicación, utilizando protocolos HTTP convencionales combinados con Telegram para el envío de comandos y la exfiltración de datos. Esta táctica busca camuflar el tráfico malicioso dentro de aplicaciones de mensajería legítimas, dificultando su detección por parte de los sistemas de seguridad perimetral.

Nuevos vectores de ataque y persistencia

La investigación también señala un cambio en los vectores de infección. Se ha observado que Infy está explotando vulnerabilidades de tipo "1-day" en el software de compresión WinRAR (identificadas como CVE-2025-8088 o CVE-2025-6218) para desplegar su carga útil en los equipos de las víctimas.

Una vez que el sistema es vulnerado, el grupo utiliza un instalador identificado como reg7989.dll. Este componente realiza una verificación previa para confirmar que no existan soluciones de seguridad específicas, como el antivirus Avast, antes de proceder a crear tareas programadas que garantizan la persistencia del malware en el sistema y la ejecución final de la DLL principal de Tornado.

Un actor persistente en el tablero geopolítico

Infy es reconocido como uno de los grupos de ciberespionaje más antiguos y persistentes vinculados a Irán. Su enfoque principal ha sido históricamente la vigilancia de disidentes políticos, organizaciones de derechos humanos y objetivos estratégicos alineados con los intereses de Teherán.

Con estas actualizaciones, Infy demuestra una notable capacidad de adaptación frente a interrupciones externas —como los apagones de infraestructura nacional— y una sofisticación técnica creciente orientada a la evasión de las defensas modernas. Expertos en seguridad recomiendan a las organizaciones y actores en riesgo actualizar urgentemente herramientas de terceros como WinRAR y monitorear cualquier tráfico inusual hacia servidores de Telegram no autorizados en entornos corporativos.