Ciberataque de alta precisión en Rusia: Nueva campaña de phishing despliega Ransomware y el troyano "Amnesia RAT"

Moscú / Rusia – 24 de enero de 2026

Expertos en ciberseguridad han alertado sobre una sofisticada campaña de phishing multi-etapa que está afectando actualmente a usuarios y empresas en Rusia. El ataque, diseñado para evadir las defensas tradicionales, combina el robo de información sensible mediante un troyano de acceso remoto (RAT) y el secuestro de datos a través de ransomware.

Un engaño en varias capas

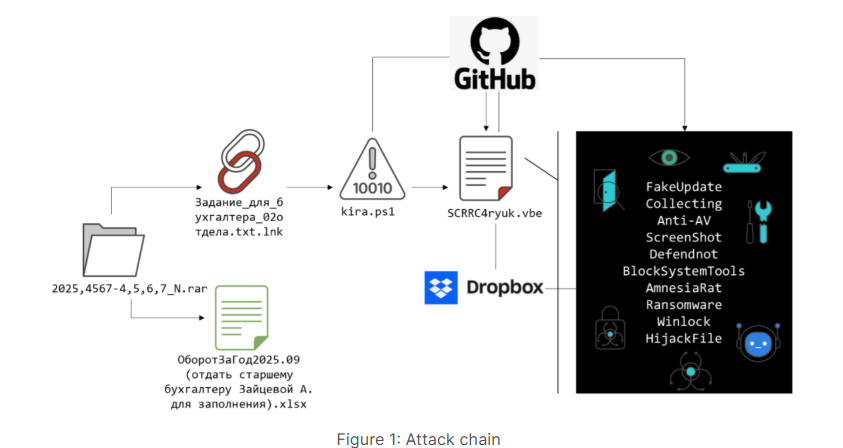

Según un informe técnico publicado por Fortinet FortiGuard Labs, la ofensiva comienza con tácticas de ingeniería social. Los atacantes envían documentos con temas empresariales y administrativos que parecen legítimos. Al abrirse, estos archivos ejecutan scripts maliciosos en segundo plano mientras muestran al usuario mensajes de "estado" o tareas falsas para evitar sospechas.

La campaña destaca por su infraestructura resiliente: utiliza servicios de nube pública como GitHub para alojar scripts de ejecución y Dropbox para distribuir las cargas útiles (payloads) finales. Esta separación dificulta que las autoridades den de baja la operación de forma rápida.

Neutralización de defensas

Uno de los puntos más alarmantes del ataque es el uso de una herramienta llamada "defendnot". Esta utilidad engaña al sistema operativo Windows, haciéndole creer que ya existe otro antivirus instalado, lo que provoca que Microsoft Defender se desactive automáticamente para evitar conflictos.

Una vez desarmado el sistema, el malware realiza las siguientes acciones:

Vigilancia constante: Captura capturas de pantalla cada 30 segundos y las envía a los atacantes vía Telegram.

Persistencia: Modifica el registro de Windows para deshabilitar herramientas de diagnóstico y administración.

Despliegue de Amnesia RAT: Un troyano capaz de robar credenciales de navegadores, carteras de criptomonedas, y acceder a la cámara y micrófono de la víctima.

Ransomware y robo de criptoactivos

Tras asegurar el control del sistema, la campaña despliega una variante del ransomware de la familia Hakuna Matata. Este código no solo cifra documentos y archivos importantes, sino que también monitoriza el portapapeles del usuario. Si detecta una dirección de billetera de criptomonedas, la sustituye silenciosamente por una del atacante, desviando cualquier transacción financiera.

Recomendaciones de seguridad

Cara Lin, investigadora de Fortinet, señaló que este ataque demuestra cómo las campañas modernas pueden comprometer sistemas completos abusando de funciones nativas de Windows sin necesidad de explotar vulnerabilidades de software complejas.

Microsoft recomienda a los usuarios y administradores de sistemas:

Activar la Protección contra alteraciones (Tamper Protection) en Microsoft Defender.

Desconfiar de archivos adjuntos con extensiones dobles (ej.

.txt.lnk).Monitorear llamadas a la API sospechosas y cambios inesperados en los servicios de seguridad.

Esta campaña se suma a una serie de ataques recientes contra entidades rusas, como la operación DupeHike, lo que sugiere un entorno de ciberamenazas altamente activo en la región a principios de 2026.