GootLoader usa archivos ZIP concatenados para evadir detección

El malware GootLoader, activo desde al menos 2020, incorporó una técnica avanzada de evasión basada en la concatenación masiva de archivos ZIP malformados. Esta estrategia le permite eludir motores de análisis y herramientas de descompresión comunes como WinRAR o 7-Zip, mientras sigue siendo procesado correctamente por el descompresor predeterminado de Windows.

La evolución refuerza la efectividad de GootLoader como vector inicial para campañas de malware más complejas, incluyendo ransomware y robo de información.

Técnica de evasión basada en ZIP malformados

La técnica consiste en concatenar entre 500 y 1.000 archivos ZIP corruptos en un único archivo final. Para lograrlo, los atacantes manipulan el End of Central Directory (EOCD) del ZIP, truncando dos bytes críticos del registro final.

Además, se randomizan campos no esenciales —como los números de disco— con el objetivo de generar hashbusting, lo que hace que cada muestra sea única y reduce drásticamente la efectividad de detecciones basadas en firmas o hashes.

El archivo ZIP no se distribuye directamente en su forma final. En su lugar, se entrega como un blob codificado en XOR, alojado en sitios WordPress comprometidos, generalmente mediante técnicas de SEO poisoning o malvertising. El navegador de la víctima decodifica progresivamente el contenido hasta alcanzar el tamaño necesario para reconstruir el archivo ZIP malformado.

Cadena de infección en Windows

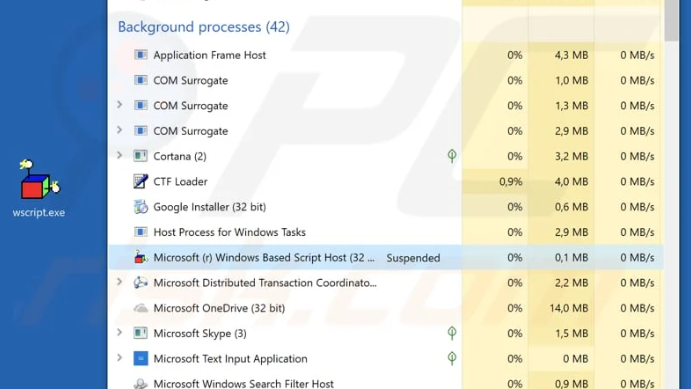

Cuando el usuario abre el archivo ZIP desde Windows Explorer, el sistema ejecuta directamente un archivo JavaScript sin necesidad de una extracción explícita. El script se lanza mediante wscript.exe, un binario legítimo de Windows frecuentemente abusado por malware.

A partir de allí, la cadena de infección incluye:

-

Creación de un archivo LNK en la carpeta de inicio para asegurar persistencia.

-

Ejecución de PowerShell para recolectar información del sistema.

-

Comunicación con servidores remotos para descargar payloads secundarios, incluyendo ransomware.

Campañas recientes agregaron nuevas capas de evasión, como el uso de fuentes WOFF2 personalizadas para ofuscar nombres de archivos y la explotación de endpoints vulnerables como wp-comments-post.php en instalaciones WordPress desactualizadas.

Recomendaciones de mitigación

Ante esta evolución de GootLoader, se recomiendan medidas defensivas enfocadas en reducir la superficie de ataque inicial:

-

Bloquear la ejecución de

wscript.exeycscript.exepara archivos descargados desde Internet mediante GPO o reglas de AppLocker. -

Configurar los archivos .js para abrirse por defecto en Notepad u otro editor de texto, en lugar de ejecutarse.

-

Monitorear accesos a sitios web comprometidos que simulan contenido legal o documental, un señuelo habitual en estas campañas.

-

Detectar comportamientos anómalos en el manejo de ZIPs por parte de Windows Explorer.

Estas acciones no eliminan el riesgo por completo, pero reducen significativamente la probabilidad de ejecución exitosa del loader en entornos corporativos.