AWS CodeBuild mal configurado expuso repositorios de GitHub a ataques de supply chain

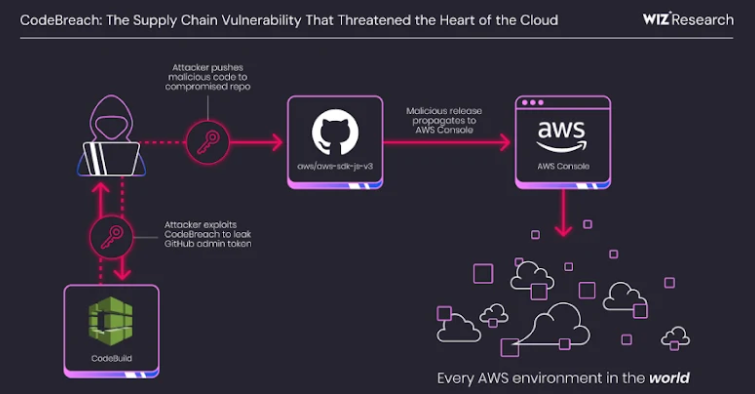

Investigadores de seguridad de Wiz identificaron una vulnerabilidad crítica en AWS CodeBuild, bautizada como CodeBreach, que habría permitido a atacantes tomar control de repositorios clave de GitHub asociados a Amazon Web Services. Entre los activos en riesgo se encontraba el SDK de JavaScript utilizado por la consola de AWS, lo que elevaba el impacto potencial a gran escala.

La falla se originó en una configuración incorrecta de filtros de seguridad dentro de CodeBuild: expresiones regulares no ancladas permitían eludir la validación de actores en pull requests no confiables. Aunque no se observaron explotaciones masivas, el riesgo teórico alcanzaba a cerca del 66 % de los entornos en la nube que dependen del SDK, con consecuencias posibles sobre aplicaciones de clientes y la propia consola de AWS.

Detalles técnicos

El problema afectaba los triggers de pull requests en pipelines CI. Un error mínimo —la ausencia de dos caracteres de anclaje en un filtro regex— habilitaba la ejecución de builds privilegiados con código no autorizado.

Durante el proceso, los atacantes podían acceder a credenciales de GitHub cargadas en memoria, escalar privilegios y realizar commits maliciosos en ramas principales, además de impulsar releases comprometidas.

El hallazgo recuerda incidentes previos de la industria, como el compromiso de la extensión de desarrollo Amazon Q para VS Code, donde un token de GitHub mal configurado permitió la inyección de código que terminó ejecutándose en equipos de usuarios finales.

Impacto potencial

Un ataque exitoso habría permitido la inyección de malware en la cadena de suministro del ecosistema AWS, comprometiendo aplicaciones dependientes e incluso la consola web. El alcance podría haberse traducido en exposición transversal a cuentas de clientes a nivel global.

Tras la notificación de Wiz, AWS aplicó mitigaciones mediante actualizaciones en CodeBuild y publicó un boletín de seguridad (AWS-2025-016). La compañía indicó que no se detectaron exfiltraciones externas ni abusos activos, pero reconoció el riesgo inherente a configuraciones CI/CD laxas en proyectos open source.

Recomendaciones para equipos técnicos

-

Auditar pipelines de CodeBuild y anclar expresiones regulares en filtros de actores y eventos.

-

Reducir permisos de tokens de GitHub al mínimo indispensable (principio de least privilege).

-

Priorizar OIDC y credenciales de corta duración frente a claves de largo plazo.

-

Implementar monitoreo continuo y revisiones periódicas de workflows CI/CD.

-

Revisar proyectos potencialmente expuestos y aplicar parches de inmediato.

El incidente refuerza una lección recurrente en seguridad de software: errores aparentemente menores en automatizaciones CI/CD pueden escalar a compromisos críticos de la cadena de suministro.