Campaña de web skimming activa desde 2022 roba tarjetas en páginas de pago online

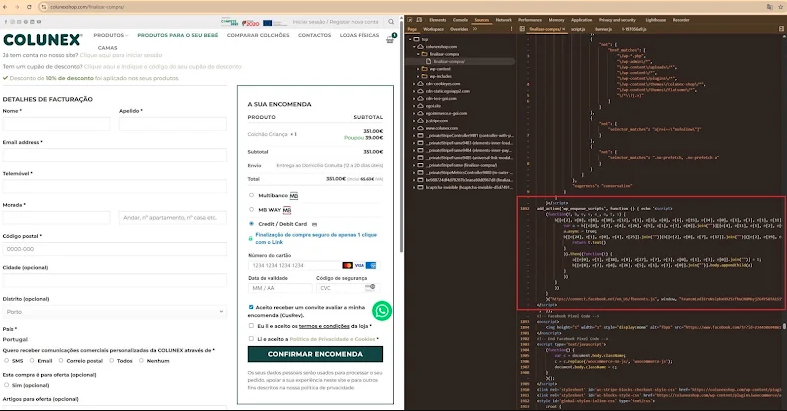

Una investigación reciente reveló una campaña de web skimming de larga duración, activa al menos desde enero de 2022, orientada al robo de datos de tarjetas de crédito directamente desde páginas de checkout en comercios electrónicos.

El hallazgo fue realizado por la firma de ciberseguridad Silent Push, que advierte que organizaciones empresariales clientes de grandes redes de pago se encuentran entre las más expuestas.

Redes de pago afectadas

La operación apunta a plataformas vinculadas con proveedores de alcance global, entre ellos:

-

American Express

-

Diners Club

-

Discover

-

JCB Co., Ltd.

-

Mastercard

-

UnionPay

¿Qué es el web skimming y por qué es crítico?

El web skimming es un tipo de ataque del lado del cliente en el que los atacantes comprometen sitios legítimos de comercio electrónico para inyectar código JavaScript malicioso. Este código captura de forma silenciosa:

-

Números de tarjeta

-

Fechas de vencimiento

-

Códigos CVC

-

Datos personales asociados al pago

Este tipo de ataques se agrupa bajo el término Magecart, originalmente asociado a ataques contra tiendas basadas en Magento, pero hoy extendido a múltiples plataformas y CMS.

Infraestructura maliciosa y evasión de sanciones

Silent Push identificó la campaña al analizar un dominio sospechoso, cdn-cookie[.]com, vinculado a un proveedor de bulletproof hosting previamente sancionado: Stark Industries.

Este proveedor, junto con su empresa matriz PQ.Hosting, habría intentado evadir sanciones mediante un rebranding a THE[.]Hosting, actualmente bajo control de la entidad neerlandesa WorkTitans B.V..

El dominio alojaba archivos JavaScript altamente ofuscados, como recorder.js y tab-gtm.js, cargados dinámicamente por tiendas online para ejecutar el skimming.

Técnicas avanzadas de evasión en WordPress

El malware demuestra un conocimiento profundo del funcionamiento interno de WordPress. Entre sus mecanismos de defensa destacan:

-

Autodestrucción si detecta el elemento

wpadminbar, típico de sesiones con administradores logueados. -

Ejecución repetida ante cualquier cambio en el DOM, aprovechando interacciones normales del usuario.

-

Eliminación completa de rastros tras finalizar el robo de datos.

Abuso de Stripe mediante formularios falsos

El skimmer verifica si el método de pago seleccionado es Stripe. Si es así, manipula el localStorage del navegador mediante la clave wc_cart_hash.

Cuando esta marca no existe, el ataque:

-

Oculta el formulario legítimo de Stripe.

-

Renderiza un formulario falso visualmente idéntico.

-

Engaña al usuario para ingresar los datos de su tarjeta.

-

Muestra un error simulado, haciendo creer que el pago falló por datos incorrectos.

Datos robados y exfiltración

Además de la información financiera, el skimmer recolecta:

-

Nombre y apellido

-

Teléfono

-

Correo electrónico

-

Dirección de envío

Los datos son enviados mediante una solicitud HTTP POST al servidor lasorie[.]com. Finalizado el proceso, el código malicioso restaura la interfaz original y marca al usuario como ya “procesado” para evitar nuevas ejecuciones.

Impacto y conclusiones

Según Silent Push, el atacante integra funciones poco documentadas de WordPress y combina técnicas de ingeniería social con evasión técnica avanzada, lo que eleva significativamente el riesgo para comercios y clientes finales.

Este caso refuerza la necesidad de:

-

Monitoreo continuo de scripts de terceros.

-

Políticas estrictas de Content Security Policy (CSP).

-

Auditorías periódicas de integridad en entornos de pago.