Ataque de cadena de suministro contra n8n expone credenciales OAuth vía paquetes npm maliciosos

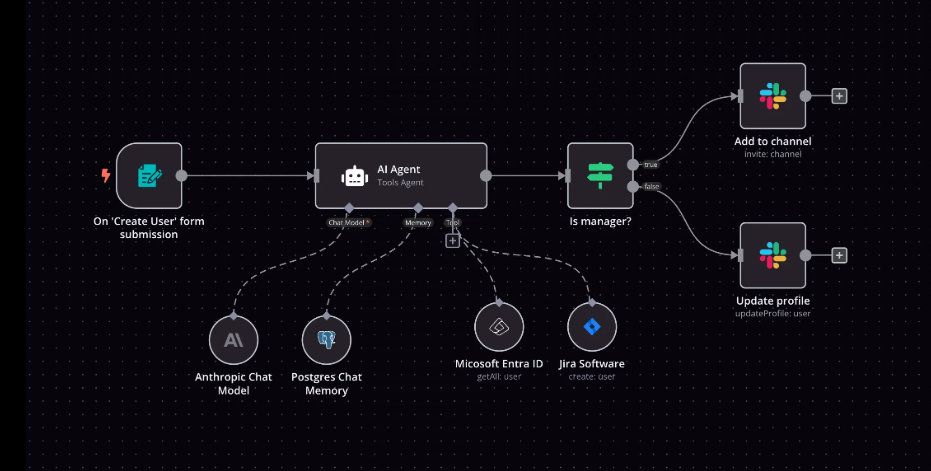

Actores de amenazas llevaron a cabo un ataque de cadena de suministro dirigido a la plataforma de automatización de flujos de trabajo n8n, mediante la publicación de ocho paquetes maliciosos en el registro de npm. Los paquetes se hicieron pasar por nodos comunitarios legítimos con el objetivo de robar credenciales OAuth de desarrolladores y equipos técnicos.

Entre los paquetes detectados figuran nombres diseñados para parecer integraciones oficiales, como n8n-nodes-hfgjf-irtuinvcm-lasdqewriit, que imitaban conectores populares —por ejemplo, Google Ads— solicitando tokens OAuth a través de formularios falsos y exfiltrándolos durante la ejecución de los workflows.

Mecánica del ataque

Los nodos maliciosos se instalan en n8n del mismo modo que cualquier integración comunitaria. Una vez activos:

-

Almacenan los tokens OAuth en el almacén de credenciales cifrado de n8n.

-

Utilizan la clave maestra de la plataforma para descifrar credenciales sensibles.

-

Exfiltran los datos a servidores controlados por los atacantes durante la ejecución normal de los flujos.

Este vector representa una escalada relevante en ataques de cadena de suministro, ya que plataformas como n8n funcionan como bóvedas centralizadas de credenciales para servicios críticos como Stripe y Salesforce.

Un factor clave es que los nodos comunitarios no están sandboxeados: se ejecutan con el mismo nivel de acceso que n8n, lo que les permite:

-

Leer variables de entorno.

-

Acceder al sistema de archivos.

-

Realizar solicitudes de red arbitrarias.

Impacto y riesgos

El compromiso de tokens persistentes como refreshToken y clientSecret otorga a los atacantes acceso profundo y duradero a servicios externos, sin generar alertas inmediatas.

La empresa de seguridad Endor Labs reportó el incidente la semana pasada, señalando que un solo paquete npm malicioso es suficiente para obtener visibilidad total sobre los workflows y robar credenciales críticas.

Además, se detectó recientemente una versión actualizada del paquete n8n-nodes-gg-udhasudsh-hgjkhg-official, publicada hace horas, lo que sugiere que la campaña sigue activa.

Recomendaciones de mitigación

Para reducir el riesgo en entornos productivos y de desarrollo, se recomienda:

-

Auditar manualmente los paquetes npm antes de instalarlos, revisando autor, historial y metadatos en busca de anomalías.

-

Priorizar integraciones oficiales y evitar nodos con nombres sospechosos o recientemente publicados.

-

En entornos autoalojados, desactivar los nodos comunitarios configurando la variable:

-

Asumir que cualquier nodo npm puede leer credenciales descifradas y comunicarse externamente, tal como advierte el propio equipo de n8n.