Nuevo malware VVS Stealer apunta a cuentas de Discord mediante código Python ofuscado

Investigadores de ciberseguridad identificaron VVS Stealer (también denominado VVS $tealer), un malware escrito en Python que utiliza técnicas avanzadas de ofuscación para robar tokens y datos de cuentas de Discord, además de credenciales almacenadas en navegadores, según reportes de Palo Alto Networks Unit 42 y The Hacker News.

Distribución y evasión

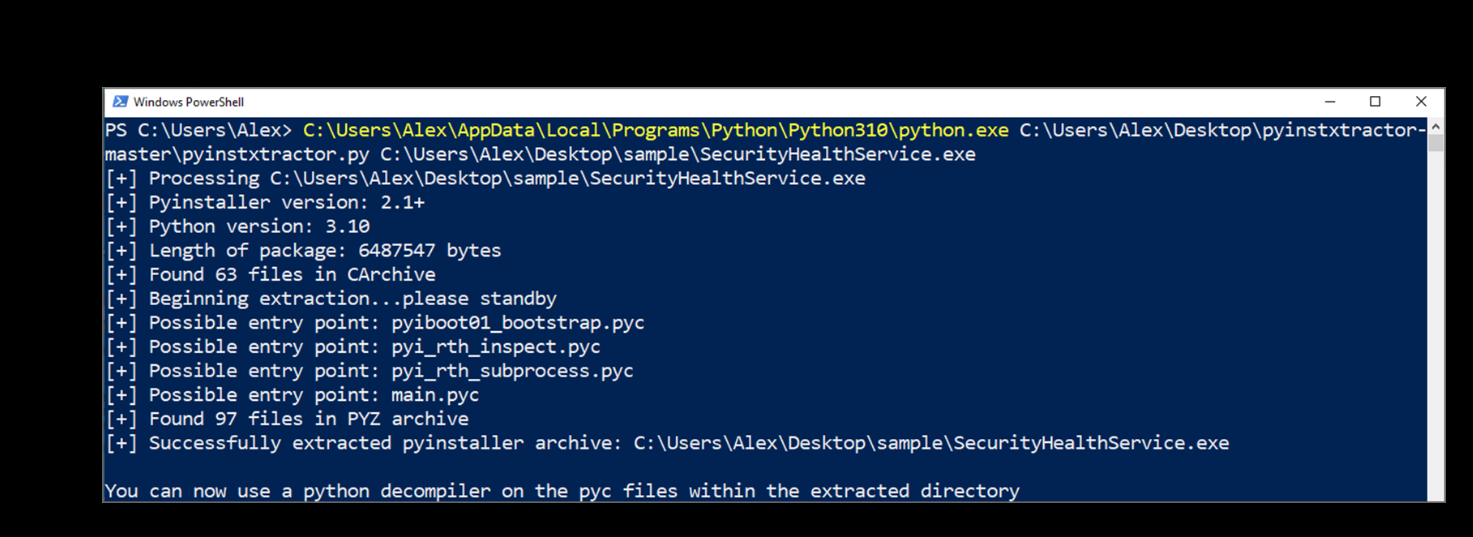

VVS Stealer se distribuye como ejecutable empaquetado con PyInstaller y se comercializa en canales clandestinos de Telegram desde abril de 2025, principalmente por actores de habla francesa. Una vez ejecutado, establece persistencia en el sistema mediante la carpeta de inicio de Windows y despliega mensajes falsos de “Error Fatal” para confundir al usuario y reducir la probabilidad de análisis manual.

La carga maliciosa emplea ofuscación con PyArmor, lo que dificulta el análisis estático y retrasa la detección por firmas tradicionales de antivirus.

Robo avanzado de cuentas Discord

El stealer se enfoca en la exfiltración de tokens de Discord mediante la descifrado de datos protegidos con AES-GCM apoyándose en DPAPI. A partir de estos tokens, consulta APIs internas para recolectar información sensible como:

-

Suscripciones Nitro.

-

Métodos de pago asociados.

-

Listas de amigos y guilds.

-

Estado de autenticación multifactor (MFA).

Además, inyecta JavaScript malicioso a través del Chrome DevTools Protocol (CDP) para secuestrar sesiones activas sin necesidad de credenciales adicionales.

Alcance más allá de Discord

VVS Stealer también extrae cookies, contraseñas, historial y datos de autofill de navegadores basados en Chromium y Firefox. Toda la información recolectada se comprime en un archivo ZIP identificado como <USERNAME>_vault.zip, que es exfiltrado a webhooks de Discord configurados sin autenticación, reduciendo fricción operativa para los atacantes.

Los analistas observaron que varias muestras dejan de funcionar después del 31 de octubre de 2026, lo que sugiere mecanismos de caducidad o control remoto por parte de los operadores.

Implicaciones y mitigación

Esta campaña refleja el crecimiento de stealers desarrollados en Python y orientados a plataformas de mensajería y comunidades online, utilizadas posteriormente para credential-stuffing y ataques auto-perpetuantes mediante infraestructuras comprometidas.

Las recomendaciones clave incluyen:

-

Monitorear inyecciones y comportamientos anómalos en clientes de Discord.

-

Evitar la ejecución de binarios PyInstaller de origen no confiable.

-

Reforzar el uso de MFA y revisar periódicamente sesiones activas y tokens.