Campañas DarkSpectre: extensiones maliciosas afectan a 8,8 millones de usuarios durante siete años

Panorama general

Investigaciones recientes expusieron DarkSpectre, un conjunto de campañas de extensiones maliciosas activas durante aproximadamente siete años que lograron impactar a 8,8 millones de usuarios en navegadores basados en Google Chrome, Microsoft Edge y Mozilla Firefox.

La operación se atribuye a un actor de amenazas de origen chino y destaca por su persistencia, escala y capacidad para evadir los mecanismos de revisión de las tiendas oficiales de extensiones.

Detalles de las campañas

DarkSpectre agrupa tres operaciones principales:

-

ShadyPanda: afectó a 5,6 millones de usuarios mediante más de 100 extensiones utilizadas para robo de datos, secuestro de búsquedas y fraude de afiliados. Un rasgo clave fue el uso de sleepers: extensiones aparentemente benignas que permanecían inactivas durante años antes de activar su carga maliciosa.

-

GhostPoster: orientada principalmente a Firefox, con alrededor de 1 millón de víctimas. Utilizó falsas herramientas de VPN para inyectar código malicioso y ejecutar esquemas de fraude publicitario.

-

The Zoom Stealer: comprometió a 2,2 millones de usuarios y elevó el impacto de la campaña hacia el espionaje corporativo.

Enfoque en espionaje corporativo

The Zoom Stealer representa el vector más sofisticado del conjunto. A través de 18 extensiones disfrazadas de descargadores de contenido o temporizadores, la campaña recolectaba inteligencia de reuniones corporativas en plataformas como Zoom, Microsoft Teams y WebEx.

La información exfiltrada incluía:

-

URLs de reuniones con contraseñas embebidas.

-

IDs de sesión, temas y listas de participantes.

-

Biografías de oradores, logos y datos de contexto corporativo.

La exfiltración se realizaba en tiempo real mediante WebSocket, lo que habilita escenarios de espionaje corporativo, ingeniería social avanzada e impersonación a gran escala.

Atribución e indicadores técnicos

La atribución a un actor chino se apoya en múltiples indicadores:

-

Uso de infraestructura alojada en Alibaba Cloud.

-

Presencia de registros ICP chinos.

-

Código con strings en mandarín y referencias a servicios locales como JD.com.

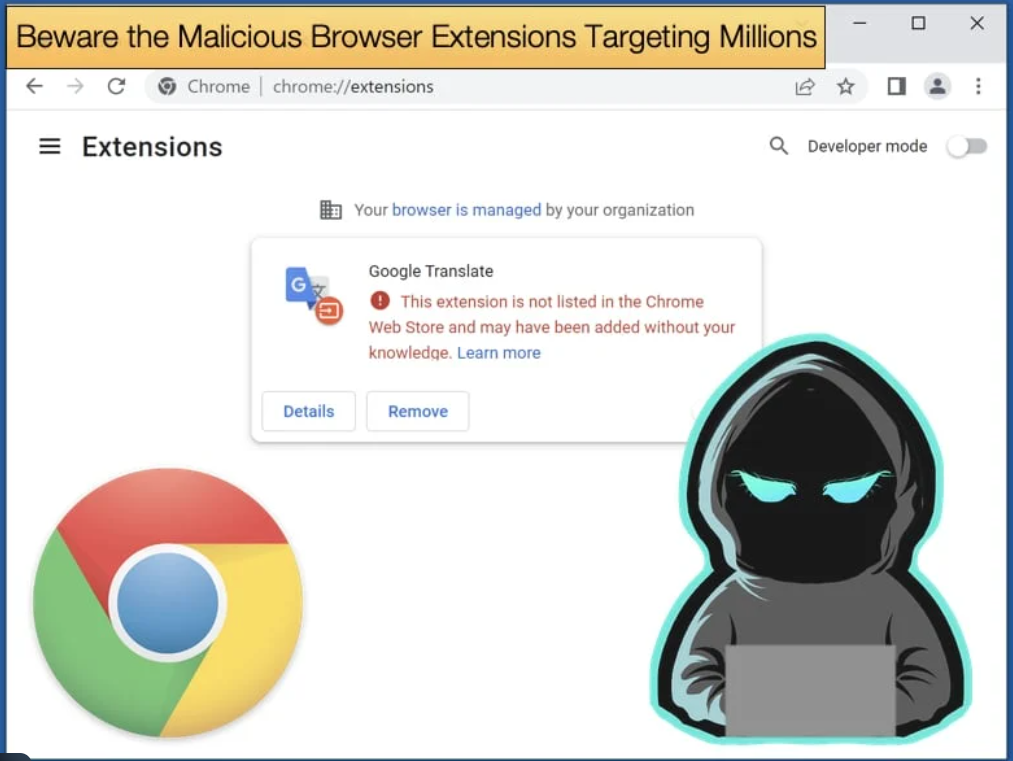

La firma de seguridad Koi Security reportó las extensiones maliciosas a Google; sin embargo, varias de ellas continúan activas o reaparecen bajo nuevos nombres, evidenciando limitaciones en los procesos de control de los marketplaces de extensiones.

Recomendaciones de mitigación

Los investigadores recomiendan a usuarios y organizaciones:

-

Revisar periódicamente los permisos otorgados a extensiones instaladas.

-

Eliminar add-ons innecesarios o sin mantenimiento activo.

-

Priorizar extensiones de desarrolladores verificados y con historial transparente.

-

En entornos corporativos, aplicar políticas de lista blanca y monitoreo continuo de navegadores.

Este caso refuerza la necesidad de tratar las extensiones como software con privilegios elevados, capaces de convertirse en un vector crítico de ataque a largo plazo.