Extensión “Featured” de Chrome espiaba conversaciones con ChatGPT, Claude y Gemini

Una de las extensiones VPN más populares del ecosistema Chrome, Urban VPN Proxy, fue identificada interceptando y exfiltrando conversaciones completas de inteligencia artificial de millones de usuarios, incluyendo prompts, respuestas y metadatos de sesión en plataformas como ChatGPT, Claude y Gemini.

El caso vuelve a encender las alertas sobre el riesgo estructural de las extensiones de navegador, incluso aquellas avaladas oficialmente por Google.

Cómo operaba el espionaje

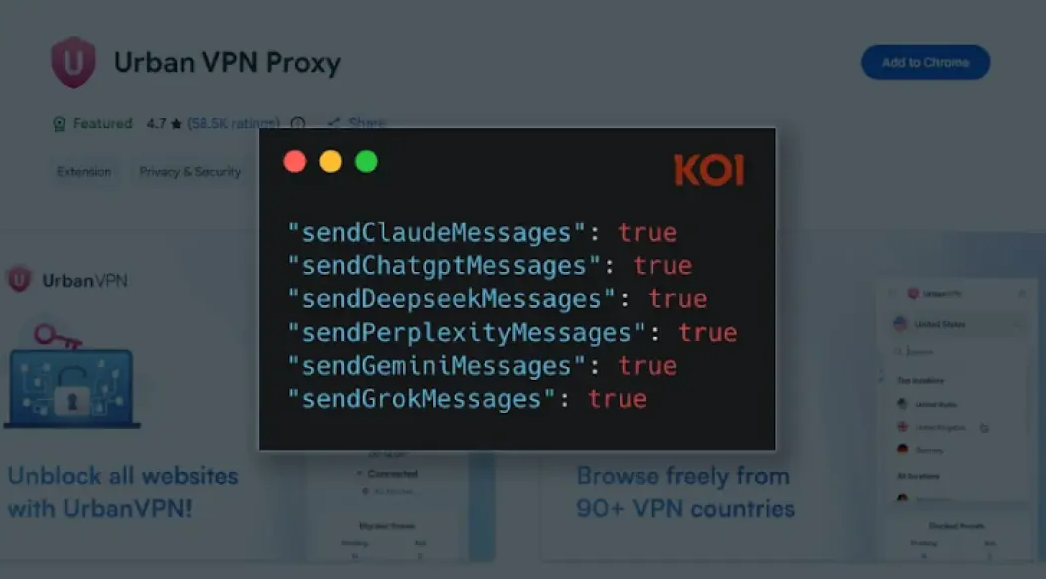

Urban VPN Proxy, con más de 8 millones de descargas en Chrome Web Store y Microsoft Edge, y etiquetada como “Featured”, incorporó en julio de 2025 (versión 5.5.0) código JavaScript diseñado para intervenir sesiones activas de herramientas de IA.

El mecanismo consistía en la inyección de scripts que sobrescribían funciones clave del navegador, como fetch() y XMLHttpRequest, permitiendo:

-

Interceptar prompts enviados a plataformas de IA

-

Capturar respuestas generadas

-

Registrar identificadores de conversación

-

Extraer metadatos de sesión y contexto

Toda esta información era enviada a dominios externos, entre ellos "analitics.urban.vpn.com", sin notificación clara ni consentimiento explícito del usuario.

Plataformas afectadas y alcance real

El impacto no se limitó a un solo proveedor. La extensión fue detectada monitoreando tráfico en al menos diez plataformas de IA, entre ellas:

-

ChatGPT

-

Claude

-

Gemini

-

Microsoft Copilot

-

Grok

-

Perplexity

-

DeepSeek

-

Meta AI

Según Idan Dardikman, investigador de Koi Security, el espionaje se activó automáticamente mediante el sistema de actualizaciones silenciosas del navegador, afectando a usuarios que instalaron la extensión atraídos por su promesa de VPN gratuita.

De forma contradictoria, Urban VPN promocionaba funciones de “protección de IA”, mientras monetizaba la información capturada a través de socios comerciales y anunciantes.

Privacidad, cumplimiento y riesgos para entornos corporativos

En junio de 2025, Urban VPN modificó su política de privacidad para ampliar el alcance de la recolección de datos, justificándola bajo conceptos genéricos como “mejora de la navegación segura” y “analítica”.

En la práctica, la extensión fue capaz de transmitir información altamente sensible, incluyendo:

-

Consultas médicas

-

Información laboral y técnica

-

Código fuente compartido en prompts

-

Datos estratégicos generados en flujos de trabajo corporativos

El uso de SDKs de terceros y permisos excesivos expuso vacíos en las políticas de revisión de extensiones de Chrome, permitiendo el acceso indirecto al historial de navegación y a sesiones activas de servicios críticos.

Para equipos de TI y desarrollo, el incidente evidencia un riesgo claro: las extensiones de navegador pueden convertirse en vectores de fuga de información sin necesidad de malware tradicional.

Qué deben hacer usuarios y responsables de TI

Especialistas en seguridad recomiendan acciones inmediatas:

-

Desinstalar Urban VPN Proxy y extensiones VPN gratuitas similares

-

Auditar extensiones activas en navegadores corporativos

-

Restringir permisos de extensiones en entornos de trabajo

-

Implementar políticas de navegador gestionado (Chrome Enterprise, Edge for Business)

Asimismo, se exige a Google una revisión profunda del programa “Featured”, así como de los mecanismos de actualización automática que permiten cambios críticos sin interacción del usuario.

Un problema sistémico, no un caso aislado

El incidente confirma una realidad incómoda para el ecosistema de IA: la seguridad no termina en el modelo, sino en toda la cadena de herramientas que lo rodean. En un contexto donde desarrolladores y empresas integran IA en procesos sensibles, una simple extensión puede convertirse en un punto ciego con consecuencias graves.