9 de octubre de 2025

Hackers Usan Sitios WordPress para Impulsar Sofisticados Ataques de Phishing ClickFix [web:

Hackers están explotando sitios WordPress comprometidos para impulsar sofisticadas campañas de phishing conocidas como ClickFix, que redirigen a los usuarios a páginas maliciosas que simulan verificaciones de seguridad falsas. Estas campañas inyectan JavaScript malicioso en archivos de temas como functions.php, utilizando técnicas de ofuscación como referencias a Google Ads para evadir la detección. Una vez activado, el código carga un payload dinámico desde servidores remotos como brazilc[.]com y porsasystem[.]com, este último asociado a un sistema de distribución de tráfico (TDS) conocido como Kongtuke.

Mecanismo de ataque y redirección

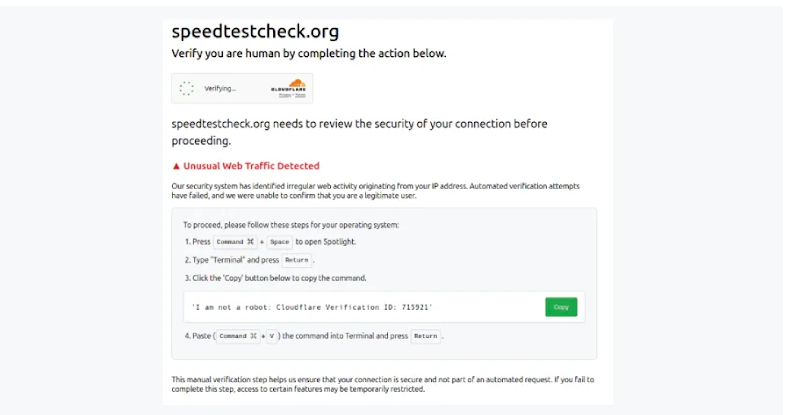

El ataque comienza cuando un visitante accede a un sitio WordPress comprometido, donde se ejecuta un script que inyecta un iframe oculto de 1x1 píxel. Este iframe carga código que imita activos legítimos de Cloudflare, como cdn-cgi/challenge-platform/scripts/jsd/main.js, engañando al usuario para que crea que está pasando una verificación de bot. Posteriormente, la víctima es redirigida a una página ClickFix que le insta a copiar y pegar comandos maliciosos en su terminal, lo que resulta en la descarga de malware como Lumma Stealer o MintsLoader.

Escalada del riesgo y mitigación

La técnica ClickFix ha experimentado un aumento del 517% en la primera mitad de 2025, convirtiéndose en el segundo vector de ataque más común. Grupos como Storm-0249 han migrado de campañas por correo a la explotación de vulnerabilidades en WordPress para distribuir sus cargas. Se recomienda encarecidamente mantener actualizados temas, plugins y núcleos de WordPress, utilizar contraseñas fuertes, escanear periódicamente en busca de cuentas administrativas no autorizadas y monitorear archivos críticos para detectar modificaciones inusuales.