⚠️ RomCom + SocGholish: la combinación perfecta para engañar hasta a los mejores equipos de TI

Si mañana aparece una ventana de “Actualiza Chrome para continuar”, ¿estás seguro de que no es un atacante tomando control de tu red corporativa?

Porque eso mismo le pasó a una empresa de ingeniería civil en EE. UU., y casi no se dieron cuenta.

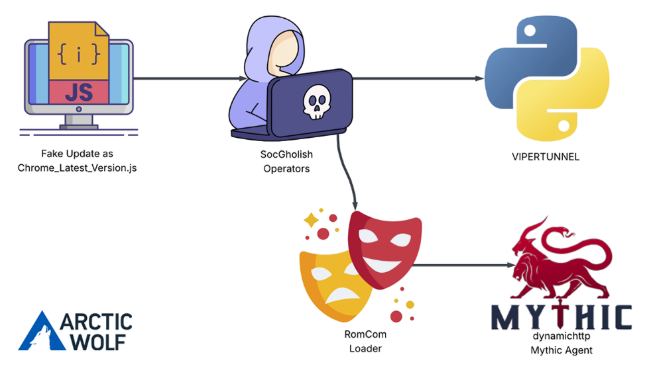

🧩 El ataque: dos amenazas conocidas, ahora trabajando juntas

Por primera vez, el grupo ruso RomCom, vinculado a la unidad militar 29155 del GRU, fue visto usando el famoso cargador SocGholish (también llamado FakeUpdates) para entregar un agente de acceso remoto conocido como Mythic Agent.

¿Qué significa esto?

Que un actor con historial de espionaje, operaciones encubiertas y ataques vinculados a conflictos geopolíticos, ahora está aprovechando una técnica que los cibercriminales usan todos los días contra usuarios comunes.

🧨 SocGholish: el viejo truco que sigue funcionando

SocGholish es un malware especializado en acceso inicial. Su método:

-

Se infiltra en sitios legítimos vulnerables.

-

Inyecta JavaScript malicioso.

-

Muestra una ventana convincente tipo:

“Tu navegador está desactualizado. Descarga la actualización.” -

El usuario, creyendo que es normal, instala un loader.

-

Ese loader abre la puerta para que el atacante:

-

tome control remoto,

-

haga reconocimiento,

-

descargue más malware.

-

En este caso, ese “más malware” fue el Mythic Agent, una herramienta avanzada usada para espionaje.

🎯 Un ataque quirúrgico, no masivo

RomCom no atacó al azar.

Antes de soltar su payload final, verificó que la víctima perteneciera a un dominio específico de Active Directory.

Eso significa:

-

No era phishing masivo

-

No era un ataque automatizado

-

Fue un movimiento quirúrgico, totalmente dirigido

El objetivo: una empresa estadounidense de ingeniería civil.

⚡ Velocidad del ataque: menos de 30 minutos

Lo sorprendente no es solo la técnica, sino el timing:

-

Desde que la víctima cayó en SocGholish

-

Hasta que RomCom entregó su propio cargador malicioso

👉 Pasaron menos de 30 minutos.

Para cualquier equipo de TI, esto es un recordatorio de lo rápido que un atacante puede escalar acceso dentro de una red corporativa.

🛰️ ¿Por qué esto importa?

RomCom es un actor asociado con intereses militares y campañas contra organizaciones ligadas a Ucrania y aliados occidentales.

Al adoptar SocGholish —que normalmente usan grupos de ransomware y cibercrimen común— demuestra que:

-

Están diversificando sus métodos

-

Adoptan herramientas “mainstream” del underground

-

Buscan rapidez y flexibilidad en campañas de espionaje

-

Aumentan su alcance aprovechando técnicas que la mayoría de usuarios no detecta

🔐 Lo que todo profesional de TI debe hacer (desde hoy)

🚫 1. No confiar en ninguna actualización de navegador fuera del sitio oficial

Si tu navegador pide actualizarse mediante un pop-up fuera de Chrome/Firefox → es falso.

🕵️ 2. Monitorizar actividades que parezcan “normales”, pero fuera de contexto

Ejemplos:

-

Instaladores de navegador descargados desde sitios no oficiales

-

Ejecutables en carpetas temporales

-

Comportamientos sospechosos en el navegador

🔒 3. Aplicar controles fuertes en endpoints

-

Bloquear instalaciones no autorizadas

-

Limitar privilegios administrativos

-

Activar EDR con análisis de comportamiento

📡 4. Revisar dominios de Active Directory con lupa

El atacante usó esta info para validar que valía la pena continuar.

🧯 5. Entrenar a usuarios técnicos y no técnicos

Hasta personal de TI puede caer en una ventana falsa “muy bien hecha”.

🧭 Conclusión

Este ataque demuestra un cambio preocupante:

Los actores de espionaje más avanzados ya no dependen solo de exploits sofisticados.

Ahora combinan ingeniería social + técnicas comunes para infiltrarse más rápido y con menos ruido.

La combinación RomCom + SocGholish es una señal clara:

Los equipos de TI deben reforzar vigilancia, procesos y entrenamiento, porque un simple clic en una actualización falsa basta para comprometer toda una red corporativa.