Falsa asistencia técnica por correo instala Havoc C2 para robar datos o pedir rescate

Cazadores de amenazas han descubierto una nueva campaña donde ciberdelincuentes se hacen pasar por soporte técnico para instalar Havoc, un framework de comando y control (C2) – básicamente, un panel de control remoto del atacante–, con el objetivo de robar datos o lanzar ataques de ransomware (secuestro de datos).

¿Cómo funciona el ataque?

La empresa Huntress identificó estos ataques el mes pasado en cinco organizaciones. Los atacantes usan correos electrónicos no solicitados (spam) como cebo. Luego, llaman haciéndose pasar por soporte técnico y activan una serie de pasos para instalar malware (software malicioso) en el sistema de la víctima:

- Envían miles de correos basura para saturar la bandeja de entrada de la víctima.

- La contactan telefónicamente, simulando ser soporte técnico, y la engañan para que les dé acceso remoto a su equipo, ya sea mediante Quick Assist o instalando programas como AnyDesk.

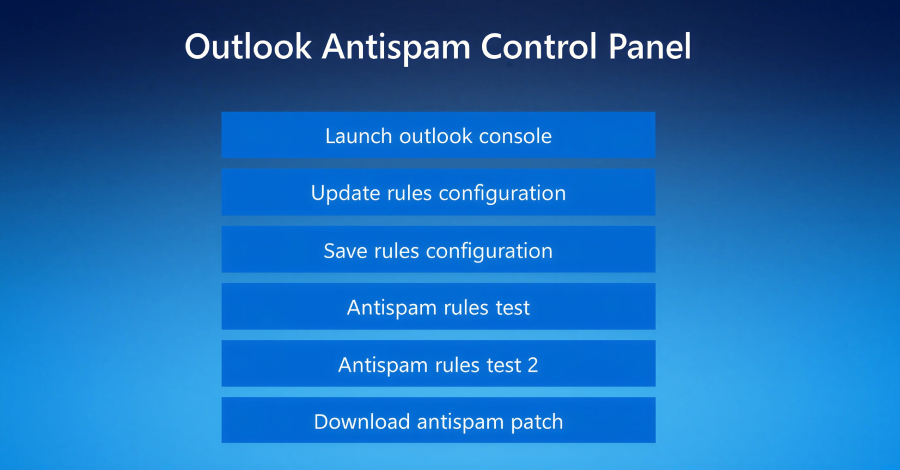

- Una vez dentro, abren el navegador y la dirigen a una página falsa que imita a Microsoft y le pide su correo electrónico para "actualizar las reglas anti-spam".

- Al hacer clic en "Actualizar", se ejecuta un script que pide la contraseña, robándola y usándola para dar credibilidad al engaño.

- Finalmente, la víctima descarga un falso parche anti-spam que instala un programa legítimo que a su vez instala un DLL malicioso (un tipo de archivo usado por Windows). Este DLL evita la detección y ejecuta el shellcode de Havoc.

¿Qué hace Havoc y cómo se mueven los atacantes?

Una vez instalado Havoc, los atacantes se mueven rápidamente dentro de la red de la víctima. En un caso, se movieron a nueve equipos en once horas. Instalan copias modificadas de Havoc y también herramientas legítimas de administración remota (RMM) para asegurarse el acceso continuo, incluso si se reinician los equipos infectados. Esto sugiere que su objetivo final es robar datos, lanzar un ataque de ransomware, o ambos.

¿Quiénes están detrás de esto?

Este modo de operar es similar a ataques anteriores atribuidos a Black Basta, un grupo de ransomware. Aunque sus registros de chat internos se filtraron el año pasado y el grupo pareció desaparecer, su forma de operar sigue presente. Esto sugiere que antiguos miembros de Black Basta están usando estas tácticas en otros grupos, o que otros ciberdelincuentes han adoptado sus métodos.

¿Qué significa esto para ti?

Este ataque demuestra que los ciberdelincuentes no dudarán en hacerse pasar por personal de soporte técnico y llamar a tu número personal si eso aumenta sus posibilidades de éxito. También muestra que técnicas de evasión, antes reservadas para grandes empresas o campañas patrocinadas por estados, son ahora más comunes. La velocidad del ataque, desde el primer contacto hasta el movimiento dentro de la red, y las múltiples formas de mantener el acceso, son alarmantes. Ten mucho cuidado con llamadas o correos inesperados que soliciten acceso a tu equipo, incluso si parecen venir de una fuente confiable.